JP2006127106A - ストレージシステム及びその制御方法 - Google Patents

ストレージシステム及びその制御方法 Download PDFInfo

- Publication number

- JP2006127106A JP2006127106A JP2004313874A JP2004313874A JP2006127106A JP 2006127106 A JP2006127106 A JP 2006127106A JP 2004313874 A JP2004313874 A JP 2004313874A JP 2004313874 A JP2004313874 A JP 2004313874A JP 2006127106 A JP2006127106 A JP 2006127106A

- Authority

- JP

- Japan

- Prior art keywords

- extent

- area

- access

- request

- attribute

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Pending

Links

Images

Classifications

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F3/00—Input arrangements for transferring data to be processed into a form capable of being handled by the computer; Output arrangements for transferring data from processing unit to output unit, e.g. interface arrangements

- G06F3/06—Digital input from, or digital output to, record carriers, e.g. RAID, emulated record carriers or networked record carriers

- G06F3/0601—Interfaces specially adapted for storage systems

- G06F3/0628—Interfaces specially adapted for storage systems making use of a particular technique

- G06F3/0638—Organizing or formatting or addressing of data

- G06F3/0644—Management of space entities, e.g. partitions, extents, pools

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F3/00—Input arrangements for transferring data to be processed into a form capable of being handled by the computer; Output arrangements for transferring data from processing unit to output unit, e.g. interface arrangements

- G06F3/06—Digital input from, or digital output to, record carriers, e.g. RAID, emulated record carriers or networked record carriers

- G06F3/0601—Interfaces specially adapted for storage systems

- G06F3/0602—Interfaces specially adapted for storage systems specifically adapted to achieve a particular effect

- G06F3/062—Securing storage systems

- G06F3/0622—Securing storage systems in relation to access

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F3/00—Input arrangements for transferring data to be processed into a form capable of being handled by the computer; Output arrangements for transferring data from processing unit to output unit, e.g. interface arrangements

- G06F3/06—Digital input from, or digital output to, record carriers, e.g. RAID, emulated record carriers or networked record carriers

- G06F3/0601—Interfaces specially adapted for storage systems

- G06F3/0628—Interfaces specially adapted for storage systems making use of a particular technique

- G06F3/0629—Configuration or reconfiguration of storage systems

- G06F3/0637—Permissions

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F3/00—Input arrangements for transferring data to be processed into a form capable of being handled by the computer; Output arrangements for transferring data from processing unit to output unit, e.g. interface arrangements

- G06F3/06—Digital input from, or digital output to, record carriers, e.g. RAID, emulated record carriers or networked record carriers

- G06F3/0601—Interfaces specially adapted for storage systems

- G06F3/0668—Interfaces specially adapted for storage systems adopting a particular infrastructure

- G06F3/067—Distributed or networked storage systems, e.g. storage area networks [SAN], network attached storage [NAS]

Landscapes

- Engineering & Computer Science (AREA)

- Theoretical Computer Science (AREA)

- Human Computer Interaction (AREA)

- Physics & Mathematics (AREA)

- General Engineering & Computer Science (AREA)

- General Physics & Mathematics (AREA)

- Information Retrieval, Db Structures And Fs Structures Therefor (AREA)

- Storage Device Security (AREA)

- Memory System (AREA)

Abstract

【課題】ストレージシステムの任意の記憶領域に書き込み禁止属性を設定することによって、記憶容量を有効に利用する。

【解決手段】データが格納される論理ボリュームと、前記論理ボリュームのデータへのアクセスを制御する制御装置と、を備え、前記論理ボリュームには、アクセス制御属性が設定された任意の大きさの第1領域が設定され、前記制御装置は、前記ホストコンピュータから前記論理ボリュームへのアクセス要求を受信すると、当該アクセス要求に係るアクセス先が前記第1領域内の記憶領域を含み、かつ、当該第1領域に設定された前記アクセス制御属性が当該アクセス要求に係るアクセスを禁止している場合、当該アクセスを実行しないことを前記ホストコンピュータに応答する。

【選択図】 図3

【解決手段】データが格納される論理ボリュームと、前記論理ボリュームのデータへのアクセスを制御する制御装置と、を備え、前記論理ボリュームには、アクセス制御属性が設定された任意の大きさの第1領域が設定され、前記制御装置は、前記ホストコンピュータから前記論理ボリュームへのアクセス要求を受信すると、当該アクセス要求に係るアクセス先が前記第1領域内の記憶領域を含み、かつ、当該第1領域に設定された前記アクセス制御属性が当該アクセス要求に係るアクセスを禁止している場合、当該アクセスを実行しないことを前記ホストコンピュータに応答する。

【選択図】 図3

Description

本発明は、ストレージシステムのアクセス制御に関する。

ホストコンピュータからストレージシステム内の論理ボリュームへのアクセス制御技術、特に、論理ボリュームのデータのセキュリティ機能に関する従来技術として、例えば、特許文献1が開示されている。特許文献1によれば、ストレージシステム内の論理ボリュームごとに、読み出し/書き込み共に可能、書き込み禁止、又は、読み出し/書き込み共に禁止、のいずれかの属性が設定される。ホストコンピュータからの読み出し/書き込みコマンドは、読み出し/書き込み対象の論理ボリュームに設定された属性に従って処理される。

特開2000−112822号公報

上記の特許文献1によれば、書き込み禁止等の属性は、論理ボリューム全体に設定される。このため、論理ボリュームに格納されたデータの更新を禁止したい場合は、その論理ボリュームに空き領域があっても、その論理ボリューム全体に書き込み禁止属性を設定する必要があった。その結果、その論理ボリュームの空き領域にはデータを書き込むことができないため、ストレージシステムの容量を有効に利用することができなかった。

本発明は、ネットワークを介してホストコンピュータと接続されるストレージシステムにおいて、前記ストレージシステムは、データが格納される論理ボリュームと、前記論理ボリュームのデータへのアクセスを制御する制御装置と、を備え、前記論理ボリュームには、アクセス制御属性が設定された任意の大きさの第1領域が設定され、前記制御装置は、前記ホストコンピュータから前記論理ボリュームへのアクセス要求を受信すると、当該アクセス要求に係るアクセス先が前記第1領域内の記憶領域を含み、かつ、当該第1領域に設定された前記アクセス制御属性が当該アクセス要求に係るアクセスを禁止している場合、当該アクセスを実行しないことを前記ホストコンピュータに応答することを特徴とする。

本発明によれば、論理ボリューム内に任意の大きさの領域(エクステント)が設定され、エクステントごとに書き込み禁止等の属性が設定される。このため、ストレージシステムの容量が有効に利用される。

以下、本発明の実施の形態について、図面を参照して説明する。本実施の形態は、本発明を電子メールデータの管理に適用した例である。しかし、本発明は、他の用途に適用することもできる。

図1は、本発明の実施の形態のコンピュータシステムのハードウエア構成を示すブロック図である。

本実施の形態のコンピュータシステムは、ホスト110、ストレージシステム120、管理端末130及びメールサーバ180によって構成される。ホスト110、ストレージシステム120、管理端末130及びメールサーバ180は、LAN170によって通信可能に接続される。さらに、ホスト110、ストレージシステム120及びメールサーバ180は、ストレージエリアネットワーク(SAN)150によって通信可能に接続される。

このコンピュータシステムは、複数のホスト110及び複数のストレージシステム120を含んでもよい。図1には、ホスト100A、ストレージシステム120A及びストレージシステム120Bを示す。

ホスト110Aは、プロセッサ111、入出力部113及びメインメモリ112を含むコンピュータである。ホスト110Aは、LAN170を介して管理端末130及びメールサーバ180と通信する。また、ホスト110Aは、SAN150を介してストレージシステム120にデータを書き込んで格納し、格納されたデータを読み出す。

プロセッサ111は、メインメモリ112に格納されたプログラムを実行して、ホスト110Aの動作を制御する。

メインメモリ112には、プロセッサ111によって実行されるプログラム等が格納される。

入出力部113は、SAN150を介してストレージシステム120と通信して、データの転送を制御するインターフェースである。

ストレージシステム120Aは、ディスクドライブ121、保守端末122及びストレージ制御装置140を含む。

ディスクドライブ121は、ホスト110Aから書き込まれたデータを格納するハードディスクドライブである。ストレージシステム120Aは、一つ又は複数のディスクドライブ121を含んでもよい。本実施の形態のストレージシステム120Aは、ディスクアレイ(RAID)を構成する複数のディスクドライブ121を含む。

保守端末122は、ストレージシステム120Aに内蔵されたコンピュータであり、ストレージシステム120Aの設定をする。また、保守端末122は、LAN170を介して管理端末130と通信する。

ストレージ制御装置140は、SAN150を介してホスト110Aと通信し、ホスト110Aとディスクドライブ121との間のデータの転送を制御する。

ストレージ制御装置140は、入出力部141、キャッシュメモリ142、入出力部143、プロセッサ144及び制御メモリ145からなる。

入出力部141は、SAN150を介してホスト110Aと通信して、データの転送を制御するインターフェースである。

キャッシュメモリ142は、データの読み出し/書き込みの高速化のために、ホスト110Aとディスクドライブ121との間で転送されるデータを一時的に格納するメモリである。

入出力部143は、ディスクドライブ121と通信して、データの転送を制御するインターフェースである。

プロセッサ144は、制御メモリ145に格納されたプログラムを実行することによって、ストレージ制御装置の動作を制御する。

制御メモリ145には、プロセッサ144によって実行されるプログラム及びプログラムを実行するために必要な管理情報が格納される。

ストレージシステム120Bの構成は、ストレージシステム120Aと同様であるため、図示及び説明を省略する。

管理端末130は、LAN170を介してホスト110A、ストレージシステム120、メールサーバ180と通信し、これらを管理するコンピュータである。管理端末130のハードウエア構成は、ホスト110Aと同様であるため、図示及び説明を省略する。

メールサーバ180は、LAN170を介して接続された他のコンピュータ(図示省略)に電子メールサービスを提供するコンピュータである。メールサーバ180のハードウエア構成は、ホスト110Aと同様であるため、図示及び説明を省略する。

メールサーバ180は、電子メールサービスを提供する際に、電子メールのデータをストレージシステム120Bに格納する。そして、メールサーバ180は、所定のタイミングで(例えば、毎日所定の時刻に)、ストレージシステム120Bに格納された電子メールデータをSAN150を介して読み出して、LAN170を介してホスト110Aに転送する。

ホスト110Aは、いわゆるアーカイブサーバであり、メールサーバ180から転送された電子メールデータを、ストレージシステム120Aに格納する。

なお、メールサーバ180からホスト110Aへの電子メールデータの転送は、ホスト110Aからの要求によって実行されてもよいし、メールサーバ180からの要求によって実行されてもよい。

また、電子メールデータは、メールサーバ180又はホスト110Aからの指示によって、LAN170を経由せず、SAN150を経由して、ストレージシステム120Bからストレージシステム120Aに直接転送されてもよい。

なお、所定のタイミングでホスト110AがSAN150を経由してストレージシステム120Bに格納されている電子メールデータを読み出して、読み出した電子メールデータをストレージシステム120Aに格納してもよい。

さらに、メールサーバ180は、ストレージシステム120Aを用いて電子メールサービスを提供し、ストレージシステム120Aに電子メールデータを格納してもよい。この場合、電子メールデータは、所定のタイミングで、メールサーバ180が使用するストレージシステム120A内の論理デバイスから、ホスト110Aが使用するストレージシステム120A内の他の論理デバイスにコピーされる。なお、論理デバイスについては、後述する(図2参照)。

このコピー処理は、メールサーバ180又はホスト110Aからの命令に基づいて、ストレージシステム120Aのストレージ制御装置140が実行してもよい。あるいは、ホスト110Aがストレージシステム120A内の論理デバイスから電子メールデータを読み出して、読み出した電子メールデータをホスト110Aが使用するストレージシステム120A内の他の論理デバイスに格納してもよい。

ストレージシステム120Aに格納される電子メールデータは、法律によって所定の期間の保存が義務付けられている場合がある。このような場合、ストレージシステム120Aは、電子メールデータが格納された記憶領域に書き込み禁止属性を設定して、データが消去又は改竄されないように保護する。

本発明は、このような場合に、任意の記憶領域に任意の属性を設定する技術に関する。

図2は、本発明の実施の形態のコンピュータシステムの機能ブロック図である。

図2において、図1と共通する部分は、説明を省略する。

ホスト110A内のアプリケーション211及びストレージシステム制御部212は、メインメモリ112に格納され、プロセッサ111によって実行されるプログラムである。

アプリケーション211は、ホスト110Aをアーカイブサーバとして機能させるためのプログラムである。ホスト110Aは、その他の機能を実現するために、複数のアプリケーション211を有してもよい。

ストレージシステム制御部212は、ストレージシステム120Aへのデータの書き込み及びストレージシステム120Aからのデータの読み出しを制御するプログラムである。

管理端末130内の管理部131は、ホスト110A、ストレージシステム120及びメールサーバ180を管理するプログラムである。管理部131は、ホスト110Aを管理する管理プログラム、ストレージシステム120を管理する管理プログラム、及び、メールサーバ180を管理する管理プログラム等の複数の管理プログラムによって構成されてもよい。あるいは、上記の各管理プログラムが異なる管理端末130に実装されてもよい。

ストレージシステム120A内の論理デバイス(LDEV)225は、ストレージシステム120Aによって管理される記憶領域である。ストレージシステム120Aは、一つの論理デバイス225を一つの論理的なディスクドライブとして扱う。

一つの論理デバイス225は、物理的には、一つのディスクドライブ121の一部の記憶領域であってもよいし、複数のディスクドライブ121の記憶領域によって構成されてもよい。ストレージシステム120Aは、任意の数の論理デバイス225を設定することができる。

論理ボリューム(LU)226は、論理デバイス225内の記憶領域である。ホスト110Aは、一つの論理ボリューム226を一つの論理的なディスクドライブとして扱う。

本実施の形態では、一つの論理ボリューム226が一つの論理デバイス225に対応する。しかし、一つの論理デバイス225が複数の論理ボリューム226を含む場合にも、本発明を適用することができる。

本実施の形態のコンピュータシステムのユーザは、論理ボリューム226内に任意の数のエクステント(図3参照)を設定することができる。エクステントとは、論理ボリューム226内に設定される任意の大きさの記憶領域である。本発明によれば、ユーザは、エクステントごとに、書き込み禁止又は読み出し禁止等の属性(アクセス制御属性)を設定することができる。

論理デバイス225、論理ボリューム226及びエクステントについては、後で詳細に説明する。

ストレージシステム120A内のアクセス制御部221及びエクステント管理部222は、制御メモリ145に格納され、プロセッサ144によって実行されるプログラムである。

アクセス制御部221は、ホスト110Aからのアクセス要求(すなわち、データの書き込み要求又は読み出し要求)に従って、論理ボリューム226にアクセスし、データの書き込み又は読み出しを実行する。アクセス先のエクステントに書き込み禁止等の属性が設定されている場合は、その属性に従ってアクセスを制御する。

エクステント管理部222は、論理ボリューム226内のエクステントを管理する。具体的には、エクステントの新規作成、エクステントの削除、及び、エクステントに対するアクセス制御属性の設定等を実行する。

論理デバイス管理情報223は、論理デバイス225の管理情報であり、制御メモリ145に格納される。論理デバイス管理情報223には、少なくとも、各論理デバイス225がボリューム管理領域301(図3参照)を含むか否かを示す情報が含まれる。論理デバイス管理情報223には、さらに、各論理デバイス225を識別する論理デバイス番号、及び、その他の情報が含まれてもよい。

アクセス制御部221、エクステント管理部222及び論理デバイス管理情報223については、後で詳細に説明する。

図3は、本発明の実施の形態の論理デバイス225の記憶領域の説明図である。

本実施の形態において、論理デバイス225の記憶領域は、ボリューム管理領域(VMA)301及びユーザ領域302からなる。ボリューム管理領域301には、論理デバイス225の管理情報が格納される。ユーザ領域302には、ユーザから書き込まれたデータ、すなわち、ホスト110Aから書き込まれたデータが格納される。ユーザ領域302は、論理ボリューム226に相当する。

ボリューム管理領域301には、少なくとも、ボリューム管理情報303、ボリューム保護用管理情報304、ボリューム内エクステント管理情報305及びエクステント管理情報306が格納される。

ボリューム管理情報303は、論理デバイス225の属性、サイズ等、論理デバイス225全体を管理する情報を含む。ボリューム管理情報303については、後で詳細に説明する。

ボリューム保護用管理情報304は、論理デバイス225全体(すなわち、論理ボリューム226全体)に設定されるアクセス制御属性に関する情報を含む。この領域は、従来と同様に、論理ボリューム226全体に書込み禁止等のアクセス制御属性を設定するために使用される。このため、本実施の形態では、ボリューム保護用管理情報304の詳細な説明を省略する。

ボリューム内エクステント管理情報305は、論理ボリューム226内に設定された全てのエクステントを管理する情報を含む。ボリューム内エクステント管理情報305には、例えば、論理ボリューム226内に一つ以上のエクステントが設定されているか否かを示すフラグが含まれる。ボリューム内エクステント管理情報305については、後で詳細に説明する。

エクステント管理情報306は、論理ボリューム226内に設定された各エクステントに対応して設けられ、各エクステントを管理する情報を含む。図3の例では、論理ボリューム226(すなわち、ユーザ領域302)内に設定された二つのエクステント(エクステント1及びエクステント2)に対応するエクステント管理情報306A及び306Bが設けられる。エクステント管理情報306には、例えば、対応するエクステントに設定されたアクセス制御属性に関する情報が含まれる。

ユーザは、ユーザ領域302内の任意の領域を、エクステント307として設定することができる。さらに、ユーザは、各エクステント307に任意のアクセス制御属性を設定することができる。

論理デバイス225内の各領域は、論理ブロック(図示省略)によって構成される。したがって、論理デバイス225内の各領域は、論理ブロックアドレス(LBA)によって定義される。

LBAには、ホスト110Aによって認識される外部LBAと、ストレージシステム120によって認識される内部LBAとがある。ボリューム管理領域301を構成する論理ブロックには、内部LBAが付与されるが、外部LBAは付与されない。

図3の例では、論理デバイス225がLBA「0」から「1000」までの論理ブロックによって構成され、そのうち、ボリューム管理領域301の論理ブロック数が100である。この場合、ボリューム管理領域301の論理ブロックには、「0」から「99」までの内部LBAが付与されるが、外部LBAは付与されない。一方、ユーザ領域302の先頭論理ブロックの内部LBAは「100」であり、外部LBAは「0」である。さらに、ユーザ領域302の末尾論理ブロックの内部LBAは「1000」であり、外部LBAは「900」である。

なお、ユーザは、ボリューム管理領域301及びユーザ領域302を任意の大きさに設定することができる。

さらに、ユーザは、ボリューム管理領域301を含まない論理デバイス225を設定することもできる。ただし、論理ボリューム226にエクステント307を設定し、各エクステント307にアクセス制御属性を設定するためには、論理デバイス225にボリューム管理領域301を設けるか、ボリューム管理領域301の代わりに、制御メモリ145にボリューム管理領域301が有する情報を格納する必要がある。

なお、ストレージ制御装置140が制御する論理デバイス225の数が多いと、制御メモリ145の容量が不足し、全ての論理デバイス225についてボリューム管理情報303、ボリューム保護用管理情報304、ボリューム内エクステント管理情報305、エクステント管理情報305を格納することができない場合がある。したがって、このような場合には、論理デバイス225にボリューム管理領域301を設けることが好ましい。

なお、ボリューム管理領域301を有する論理デバイス225と有さない論理デバイス225とが一つのストレージシステム120に混在する場合、制御メモリ145は、各論理デバイス225がボリューム管理領域301を有するか否かを示す情報を備える必要がある。

図4は、本発明の実施の形態のボリューム管理情報303の説明図である。

ボリューム管理情報303は、トータルサイズ401、VMAタイプ402及びVMAサイズ403を含む。これらの値は、ユーザによって任意に設定される。

トータルサイズ401は、論理デバイス225全体のサイズであり、ボリューム管理領域301のサイズ及びユーザ領域302のサイズの合計である。

VMAタイプ402は、ボリューム管理領域301の用途を示す情報である。ボリューム管理領域301は、種々の用途に用いることができる。ただし、本発明を実施するためには、図3に示すように、ボリューム管理領域301をエクステント307毎のアクセス制御属性の設定に用いる必要がある。したがって、本実施の形態のVMAタイプ402は、ボリューム管理領域301をエクステント307毎のアクセス制御属性の設定に用いることを示す情報である。

VMAサイズ403は、ボリューム管理領域301のサイズである。VMAサイズ403は、固定であってもよいし、ユーザによって任意に設定可能であってもよい。

なお、論理デバイス管理情報223(図2参照)が、ボリューム管理情報303の一部又は全部を含んでもよい。

図5は、本発明の実施の形態のボリューム内エクステント管理情報305の説明図である。

ボリューム内エクステント管理情報305は、エクステント有無501、エクステントIDビットマップ502、管理ブロック情報ビットマップ503及びエクステントポインタ504を含む。

エクステント有無501は、論理ボリューム226が一つ以上のエクステント307を含むか否かを示す情報である。

エクステントIDビットマップ502は、論理ボリューム226内に存在するエクステント307によって使用されているエクステントID601(図6参照)を示すビットマップである。

例えば、エクステントID601が2バイト(16ビット)である場合、論理ボリューム226内に65536通りのエクステントID601が存在し得る。この場合、エクステントIDビットマップ502は、65536ビット(8キロバイト)の領域を有し、各ビットが、存在し得るエクステントID601と対応する。これらのビットは、対応するエクステントID601が論理ボリューム226内に実際に存在するか否かを示すフラグである。

管理ブロック情報ビットマップ503は、論理ボリューム226内に設けられた管理ブロック801(図8参照)の状態を示すビットマップである。具体的には、管理ブロック情報ビットマップ503は、各管理ブロック801がエクステント307を含むか否か、各管理ブロック801がエクステント307の端点(始点又は終点)を含むか否か、各管理ブロック801が書き込み禁止領域を含むか否か、及び、各管理ブロック801が読み出し禁止領域を含むか否かを示すステータスフラグを含む。

ここで、書き込み禁止領域とは、書き込み禁止属性が設定されたエクステント307であり、読み出し禁止領域とは、読み出し禁止属性が設定されたエクステント307である。

管理ブロック801がエクステント307を含むとき、当該管理ブロックがエクステント307を含むか否かを示すフラグの値は「有効」(例えば、「1」)に設定される。

管理ブロック801がエクステント307の端点を含むとき、当該管理ブロックがエクステント307を含むか否かを示すフラグの値は「有効」に設定される。すなわち、このフラグの値が「有効」のとき、当該管理ブロック801には、エクステント307の始点及び終点のうち少なくとも一方が含まれる。

管理ブロック801に含まれる少なくとも一つのエクステント307に書き込み禁止属性が設定されている場合、当該管理ブロック801が書き込み禁止領域を含むか否かを示すフラグの値は「有効」に設定される。

管理ブロック801に含まれる少なくとも一つのエクステント307に読み出し禁止属性が設定されている場合、当該管理ブロック801が読み出し禁止領域を含むか否かを示すフラグの値は「有効」に設定される。

なお、管理ブロック801及び管理ブロック情報ビットマップ503を使用したアクセス制御については、後で詳細に説明する(図8及び図9参照)。

エクステントポインタ504は、各管理ブロック801内の先頭エクステント307へのポインタである。具体的には、管理ブロック801内に一つのエクステント307が存在する場合、そのエクステント307のエクステントID601であり、管理ブロック801内に複数のエクステント307が存在する場合、先頭のエクステント307のエクステントID601である。

なお、論理デバイス管理情報223(図2参照)が、ボリューム内エクステント管理情報305の一部又は全部を含んでもよい。

図6は、本発明の実施の形態のエクステント管理情報306の説明図である。

エクステント管理情報306は、エクステントID601、属性602、先頭外部LBA603、エクステント長604、継続期間設定日時、継続期間606、エクステントポインタ607、シュレッド進捗率608及びシュレッドパターン609を含む。

なお、シュレッドとは、エクステント307内のデータを完全に消去するために、特定のパターンを繰り返し書き込む処理である。シュレッドを実行した後、シュレッドが実行される前に書き込まれていたデータを復元することはできない。

エクステントID601は、論理ボリューム226内のエクステント307の一意の識別子である。例えば、エクステントID601が2バイト(16ビット)である場合、65536通りのエクステントID601が存在し得る。すなわち、論理ボリューム226内には、最大65536個のエクステント307が存在し得る。

属性602は、エクステント307に設定された属性を示すステータスフラグである。エクステント307に設定される属性には、例えば、書き込み禁止、読み出し禁止、シュレッド禁止及びシュレッド中がある。属性602の各ビットは、上記の各属性に対応し、各属性がエクステント307に設定されているか否かを示すフラグである。

書き込み禁止フラグ及び読み出し禁止フラグは、ユーザが、ホスト110A、管理端末130、又は、保守端末122を操作して設定してもよい。あるいは、ホスト110A又はストレージシステム120Aが自動的にこれらのフラグを設定してもよい。

書き込み禁止フラグが「有効」に設定されると、エクステント307には書き込み禁止属性が設定される。その結果、当該エクステント307へのデータの書き込みが禁止される。読み出し禁止フラグが「有効」に設定されると、エクステント307には読み出し禁止属性が設定される。その結果、当該エクステント307からのデータの読み出しが禁止される。

これらのフラグと許容されるアクセスとの関係については、後で詳細に説明する。

シュレッド禁止フラグ及びシュレッド中フラグは、ストレージシステム120Aによって自動的に設定される。

例えば、シュレッド禁止フラグは、通常は「有効」(すなわち、シュレッドが禁止されていることを示す)であり、書き込み禁止属性が解除された時点で「無効」となる。ユーザは、シュレッド禁止フラグが「無効」である間は、シュレッドを実行することができる。そして、シュレッドの実行が終了した時点で、シュレッド禁止フラグは再び「有効」となる。

シュレッド中フラグは、シュレッドの実行が開始した時点で「有効」となり、シュレッドの実行が終了した時点で「無効」となる。

先頭外部LBA603は、エクステント307の先頭論理ブロックの外部LBA(図3参照)である。

エクステント長604は、エクステントのサイズである。

継続期間設定日時605は、書き込み禁止フラグ及び読み出し禁止フラグを「有効」に設定した日時である。

継続期間606は、書き込み禁止フラグ及び読み出し禁止フラグの無効化が禁止される期間である。継続期間606は、これらのフラグが「有効」に設定された時点で設定される。

例えば、ユーザが、あるエクステント307に対して、2004年10月1日0時0分に書き込み禁止フラグを「有効」に設定し、この書き込み禁止フラグの無効化が禁止される期間を「1年間」と設定する。このとき、当該エクステント307の継続期間設定日時605には、書き込み禁止フラグを「有効」に設定した日時として、「2004年10月1日0時0分」が書き込まれる。さらに、継続期間606には、書き込み禁止フラグの無効化が禁止される期間として、「1年間」が書き込まれる。この場合、当該エクステント307には、2005年10月1日0時0分まで書き込み禁止属性が設定される。すなわち、2005年10月1日0時0分までは、当該エクステント307にデータを書き込むことができない。

エクステントポインタ607は、エクステント307を含む管理ブロック801に、そのエクステント307の次のエクステント307が含まれている場合、当該次のエクステント307のエクステントID601である。

シュレッド進捗率608は、シュレッドの実行がどこまで進捗したかを示す値(%)である。

シュレッドパターン609は、シュレッドの際に書き込まれるデータパターンである。図6の例では、シュレッドの際に、パターン「0x00000000」が書き込まれ、次に、パターン「0xFFFFFFFF」が書き込まれ、次に、パターン「0x00000000」が再度書き込まれる。

なお、論理デバイス管理情報223(図2参照)が、エクステント管理情報306の一部又は全部を含んでもよい。

図7は、本発明の実施の形態のエクステント307に設定された属性と、当該エクステント307に許容されるアクセスとの対応の説明図である。

エクステント管理情報306の属性602の書き込み禁止フラグが「0」(すなわち、無効)、かつ、読み出し禁止フラグが「0」のとき、書き込み及び読み出しが共に許容される通常モードである(701)。

書き込み禁止フラグが「1」(すなわち、有効)、かつ、読み出し禁止フラグが「0」のとき、読み出しが許容され、書き込みが禁止されるリードオンリーモードである(702)。

書き込み禁止フラグが「0」、かつ、読み出し禁止フラグが「1」のとき、書き込みが許容され、読み出しが禁止されるライトオンリーモードである(703)。

書き込み禁止フラグが「1」、かつ、読み出し禁止フラグが「1」のとき、書き込み及び読み出しが共に禁止されるリードライト禁止モードである(704)。

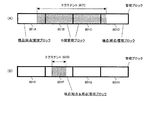

図8は、本発明の実施の形態の管理ブロックの説明図である。

本実施の形態の論理ボリューム226の全体は、所定の大きさの管理ブロック801に分割される。管理ブロック801の大きさは、例えば、32メガバイトである。

一方、エクステント307の位置及び大きさは任意である。図8(A)には、一つのエクステント307Cが複数の管理ブロック801に跨る場合を示す。また、図8(B)には、一つのエクステント307Dが一つの管理ブロック801に含まれる場合を示す。

図8(A)の例では、エクステント307Cは、管理ブロック801Aの途中に始点があり、管理ブロック801B及び801Cの全体を占め、管理ブロック801Dの途中に終点がある。このとき、管理ブロック801Aは、エクステント307Cの端点(始点)を含むため、端点管理ブロックと呼ばれる。管理ブロック801B及び801Cは、エクステント307Cの中間部分に相当するため、中間管理ブロックと呼ばれる。管理ブロック801Dは、エクステント307Cの端点(終点)を含むため、端点管理ブロックと呼ばれる。

一方、図8(B)の例では、エクステント307Dは、管理ブロック801Fに含まれる。すなわち、管理ブロック801Fは、エクステント307Dの端点(始点及び終点)を含む。このため、管理ブロック801Fは、端点管理ブロックと呼ばれる。

図8(A)において、管理ブロック801B及び801Cは、全体にエクステント307Cが設定されている。このため、管理ブロック801B及び801Cには、新たなエクステント307を作成することができない。さらに、エクステント307Cに書き込み禁止属性が設定されている場合、管理ブロック801B及び801Cには、データを書き込むことができない。

一方、図8(B)において、管理ブロック801E、801G及び801Hには、エクステント307が設定されていない。このため、管理ブロック801E、801G及び801Hには、新たなエクステントを作成することができる。また、データを書き込み又は読み出すこともできる。

このように、中間管理ブロック801B及び801C、並びに、エクステント307を含まない管理ブロック801E、801G及び801Hについては、管理ブロック801ごとに、新たなエクステントの作成、データの書き込み又は読み出し等の処理の可否を判定することができる。その結果、これらの処理の可否の判定が簡略化される。

一方、中間管理ブロック801B、801C及び801Fについては、これらの処理の可否を詳細に判定する必要がある。

このような管理ブロック801を用いた処理の可否の判定について、図9を参照して詳細に説明する。

図9は、管理ブロック801のステータスフラグと、処理の可否の判定との関係の説明図である。

図9において、ステータスフラグ901は、ボリューム内エクステント管理情報305の管理ブロック情報ビットマップ503の内容である。具体的には、ステータスフラグ901は、管理ブロック801がエクステント307を含むか否かを示すフラグ(903)、管理ブロック801がエクステント307の端点を含むか否かを示すフラグ(904)、管理ブロック801が書き込み禁止領域を含むか否かを示すフラグ(905)、及び、管理ブロック801が読み出し禁止領域を含むか否かを示すフラグ(906)を含む。

管理ブロック801がエクステント307を含むか否かを示すフラグ(903)の値が「1」であるとき、その管理ブロック801は、エクステント307を含む。他のフラグも同様の意味を有する。

図9には、これら四つのフラグの値の全ての組み合わせを示す。ただし、エクステント307を含まない管理ブロック801は、エクステント307の端点、書き込み禁止領域及び読み出し禁止領域のいずれも含まないため、行926〜行928及び行933〜行936の組み合わせは、存在しない。

処理可否判定902は、管理ブロック801に対して処理を実行してよいか否かの判定である。判定される処理は、エクステント307の新規作成(907)、データの書き込み(910)及びデータの読み出し(911)である。エクステント307の新規作成(907)については、さらに、判定の対象の管理ブロック801が、新規作成されるエクステント307(以下、「新規エクステント307」と記載する)の端点管理ブロックに該当する場合(908)と、新規エクステント307の中間管理ブロックに該当する場合(909)とがある。

管理ブロック801がエクステント307を含まない場合、全ての処理は、「可(OK)」と判定される(925)。

管理ブロック801がエクステント307を含み(903)、当該管理ブロック801が、新規エクステント307の中間管理ブロックに該当するとき(909)、当該新規エクステント307の新規作成は「不可(NG)」と判定される(921〜924、929〜932)。

管理ブロック801がエクステント307を含むが(903)、当該エクステント307の端点を含まない場合(904)、当該管理ブロック801は、当該エクステント307の中間管理ブロックである。当該管理ブロック801が、新規エクステント307の端点管理ブロックに該当するとき(908)、当該新規エクステント307の新規作成は「不可」と判定される(921、924、929、932)。

管理ブロック801がエクステント307を含み(903)、さらに、当該エクステント307の端点も含む場合(904)、当該管理ブロック801は、当該エクステント307の端点管理ブロックである。当該管理ブロック801が、新規エクステント307の端点管理ブロックに該当するときは(908)、当該新規エクステント307を新規作成することができる場合とできない場合とがある。このため、詳細判定が必要であると判定される(922、923、930、931)。

具体的には、当該管理ブロック801内で当該エクステント307と当該新規エクステント307とが重複する場合は、当該新規エクステント307を新規作成することができない。一方、当該管理ブロック801内で当該エクステント307と当該新規エクステント307とが重複しない場合は、当該新規エクステント307を新規作成することができる。

同様にして、管理ブロック801が書き込み禁止領域を含まない場合(905)、当該管理ブロック801へのデータの書き込みは「可」と判定される(921、922、929、930)。管理ブロック801が書き込み禁止領域を含み(905)、エクステント307の端点を含まない場合(904)、当該管理ブロック801へのデータの書き込みは「不可」と判定される(924、932)。管理ブロック801が書き込み禁止領域を含み(905)、さらに、エクステント307の端点も含む場合(904)、当該管理ブロック801にデータを書き込むことができる場合とできない場合とがある。具体的には、データが書き込まれる位置が、書き込み禁止領域内であるとき、当該データを書き込むことができない。このため、詳細判定が必要であると判定される(923、931)。

管理ブロック801が読み出し禁止領域を含まない場合(906)、当該管理ブロック801からのデータの読み出しは「可」と判定される(921〜924)。管理ブロック801が読み出し禁止領域を含み(909)、エクステント307の端点を含まない場合(904)、当該管理ブロック801からのデータの読み出しは「不可」と判定される(929、932)。管理ブロック801が読み出し禁止領域を含み(906)、さらに、エクステント307の端点も含む場合(904)、当該管理ブロック801からデータを読み出すことができる場合とできない場合とがある。具体的には、読み出されるデータが、読み出し禁止領域内にあるとき、当該データを読み出すことができない。このため、詳細判定が必要であると判定される(930、931)。

以上のような管理ブロック801を用いた処理可否判定の具体例を、図8及び図9を参照して説明する。

図8(A)において、エクステント307Cに書き込み禁止属性が設定され、読み出し禁止属性が設定されていない場合、管理ブロック801Aは、エクステント307Cを含み、エクステント307Cの端点を含み、書き込み禁止領域を含み、読み出し禁止領域を含まない。すなわち、管理ブロック801Aのステータスフラグ901は、図9の行923に相当する。

管理ブロック801Aにエクステント307を新規作成する場合、新規エクステント307の端点が管理ブロック801に含まれるときは、エクステント307Cと当該新規エクステント307とが重複するときと重複しないときとがある。したがって、詳細な判定が必要になる(908)。エクステント307Cと当該新規エクステント307とが重複しないとき、当該新規エクステント307を新規作成することができる。

新規エクステント307の端点が管理ブロック801に含まれるときは、エクステント307Cと当該新規エクステント307とが必ず重複する。このため、当該新規エクステント307を新規作成することができない(909)。

管理ブロック801Aにデータを書き込む場合、データが書き込まれる位置がエクステント307Cの外側であれば、当該データを書き込むことができる。しかし、データが書き込まれる位置がエクステント307Cの内側であれば、当該データを書き込むことができない。このため、データが書き込まれる位置がエクステント307Cの外側であるか内側であるかを詳細に判定する必要がある(910)。

管理ブロック801Aには、読み出し禁止領域が含まれない。このため、管理ブロック801A内の全てのデータを読み出すことができる(911)。

図10は、本発明の実施の形態のエクステント管理部222によって実行されるエクステント作成処理のフローチャートである。

エクステント作成処理は、ホスト110A又は管理端末130からエクステント307の新規作成を要求するコマンド(エクステント作成コマンド)を受信したときに、エクステント管理部222によって実行される。

エクステント作成コマンドには、作成されるエクステント307のエクステントID601、先頭外部LBA603及びエクステント長604、並びに、エクステント307が作成される対象の論理ボリューム226を識別する情報が含まれる。

以下の図10の説明において、エクステント作成コマンドに含まれるエクステントID601、先頭外部LBA603及びエクステント長604を、それぞれ、当該エクステントID601、当該先頭外部LBA603及び当該エクステント長604と記載する。また、エクステント作成コマンドによって指定されるエクステント307の作成対象の論理ボリューム226を、当該論理ボリューム226と記載する。

エクステント作成コマンドを受信してエクステント作成処理が開始されると、エクステント管理部222は、他の機能によって当該論理ボリューム226を含む論理デバイス225へのデータの書き込みが禁止されているか否かを判定する(1001)。他の機能によって当該論理デバイス225への書き込みが禁止されている場合とは、例えば、当該論理デバイス225全体に書き込み禁止属性が設定されている場合、当該論理ボリューム226全体に書き込み禁止属性が設定されている場合、又は、ストレージシステム120A上で実行される他のプログラムによって当該論理デバイス225へのデータの書き込みが禁止されている場合である。

ステップ1001において、他の機能によって当該論理デバイス225又は当該論理ボリューム226へのデータの書き込みが禁止されていると判定された場合は、当該論理デバイス225のボリューム管理領域301を更新することができないため、エクステント307を新規に作成することができない。このため、エクステント作成処理は失敗する(1006)。

一方、ステップ1001において、他の機能によって当該論理デバイス225及び当該論理ボリューム226へのデータの書き込みが禁止されていないと判定された場合は、エクステント307を新規に作成することができる。

このため、次に、当該エクステントID601が使用されているか否かを判定する(1002)。具体的には、エクステントIDビットマップ502を参照して、当該エクステントID601が使用されているか否かを判定する。

ステップ1002において、当該エクステントID601が使用されていると判定された場合は、当該エクステントIDを新規に作成されるエクステント307に使用することができない。このため、エクステント作成処理は失敗する(1006)。

一方、ステップ1002において、当該エクステントID601が使用されていないと判定された場合は、当該エクステントIDを新規に作成されるエクステント307に使用することができる。

このため、次に、新規に作成されるエクステント307の領域と、既に設定されているエクステント307の領域とが重複するか否かを判定する(1003)。この判定の手順については、後で詳細に説明する(図11〜図14参照)。

ステップ1003において、新規に作成されるエクステント307の領域と、既に設定されているエクステント307の領域とが重複すると判定された場合、その領域にエクステント307を作成することができない。このため、エクステント作成処理は失敗する(1006)。

一方、ステップ1003において、新規に作成されるエクステント307の領域と、既に設定されているエクステント307の領域とが重複しないと判定された場合、その領域にエクステント307を作成することができる。

このため、次に、管理情報を作成及び更新する(1004)。具体的には、新規に作成されるエクステント307に従って、ボリューム内エクステント管理情報305を更新し、エクステント管理情報306を新規に作成する。作成されたエクステント管理情報306は、ボリューム管理領域301に追加される。

以上で、エクステント作成処理が成功し、作成されたエクステント307が論理デバイス225内に設定される(1005)。このとき、エクステント管理部222は、エクステント作成処理の成功を、エクステント作成コマンドを発行したホスト110A又は管理端末130に応答する。

なお、エクステント作成処理に失敗した場合(1006)、エクステント管理部222は、エクステント作成処理に失敗したこと(すなわち、エクステント307を作成しないこと)を、エクステント作成コマンドを発行したホスト110A又は管理端末130に応答する。

次に、ステップ1003の判定の手順を、図11から図14を参照して説明する。

エクステント管理部222は、新規に作成されるエクステント307を含む各管理ブロック801について、その管理ブロック801が新規に作成されるエクステント307の始点を含むか、終点を含むか、始点及び終点の両方を含むか、又は、始点及び終点のいずれも含まないかを判定する。

管理ブロック801が新規に作成されるエクステント307の始点を含む場合、図11の処理を実行する。

管理ブロック801が新規に作成されるエクステント307の始点及び終点のいずれも含まない場合、図12の処理を実行する。

管理ブロック801が新規に作成されるエクステント307の終点を含む場合、図13の処理を実行する。

管理ブロック801が新規に作成されるエクステント307の始点及び終点の両方を含む場合、図14の処理を実行する。

新規に作成されるエクステント307を含む全ての管理ブロック801について、上記の処理が終了すると、これらの処理の結果を参照する。そして、これらの管理ブロック801の一つでも「重複する」と判定された場合、ステップ1003において、新規に作成されるエクステント307の領域と、既に設定されているエクステント307の領域とが重複すると判定される。

以下、図11から図14の処理について、詳細に説明する。

図11は、本発明の実施の形態の管理ブロック801が新規に作成されるエクステント307の始点を含む場合に実行される処理のフローチャートである。

図11の処理が開始すると、最初に、判定の対象の管理ブロック801が、既に設定されているエクステント307を含むか否かを判定する(1101)。具体的には、管理ブロック情報ビットマップ503を参照する。当該管理ブロック801がエクステント307を含むか否かを示すステータスフラグが「1」(すなわち、有効)である場合、判定の対象の管理ブロック801が、既に設定されているエクステント307を含むと判定する。

判定の対象の管理ブロック801が、既に設定されているエクステント307を含まないと判定された場合、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する場合がない。このため、「重複なし」と判定して、処理を終了する(1105)。

一方、判定の対象の管理ブロック801が、既に設定されているエクステント307を含むと判定された場合、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する場合がある。

このため、次に、判定の対象の管理ブロック801が、既に設定されているエクステント307の端点を含むか否かを判定する(1102)。具体的には、管理ブロック情報ビットマップ503を参照する。当該管理ブロック801がエクステント307の端点を含むか否かを示すステータスフラグが「1」(すなわち、有効)である場合、判定の対象の管理ブロック801が、既に設定されているエクステント307の端点を含むと判定する。

判定の対象の管理ブロック801が、既に設定されているエクステント307の端点を含まないと判定された場合、その管理ブロック801の全体が、一つのエクステント307によって占められている。したがって、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とは、必ず重複する。このため、「重複あり」と判定して、処理を終了する(1106)。

一方、判定の対象の管理ブロック801が、既に設定されているエクステント307の端点を含むと判定された場合、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する場合がある。

このため、次に、判定の対象の管理ブロック801に既に設定されている末尾エクステント307の情報を取得する(1103)。

ここで、末尾エクステント307とは、判定の対象の管理ブロック801に既に設定されているエクステント307のうち、最も後ろにあるエクステント307である。一方、判定の対象の管理ブロック801に既に設定されているエクステント307のうち、最も後ろにあるエクステント307は、先頭エクステント307である。判定の対象の管理ブロック801に既に設定されているエクステント307が一つのみである場合は、そのエクステント307が、先頭エクステントであると同時に、末尾エクステントである。

具体的には、エクステントポインタ504及び607を参照して、その管理ブロック801の末尾エクステント307のエクステントID601を取得し、さらに、末尾エクステント307の先頭外部LBA603及びエクステント長604から、末尾エクステント307の終点のLBAを取得する。

次に、新規に作成されるエクステント307の始点が、末尾エクステント307より後ろにあるか否かを判定する(1104)。具体的には、新規に作成されるエクステント307の先頭外部LBA603が、末尾エクステント307の終点のLBAより後ろにあるか否かを判定する。

新規に作成されるエクステント307の始点が、末尾エクステント307より後ろにあると判定された場合、判定の対象の管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複しない。このため、「重複なし」と判定して、処理を終了する(1105)。

一方、新規に作成されるエクステント307の始点が、末尾エクステント307より後ろにないと判定された場合、判定の対象の管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する。このため、「重複あり」と判定して、処理を終了する(1106)。

図12は、本発明の実施の形態の管理ブロック801が新規に作成されるエクステント307の始点及び終点のいずれも含まない場合に実行される処理のフローチャートである。

なお、図12において、図11と共通する部分については、詳細な説明を省略する。

図12の処理が開始すると、最初に、判定の対象の管理ブロック801が、既に設定されているエクステント307を含むか否かを判定する(1201)。

判定の対象の管理ブロック801が、既に設定されているエクステント307を含まないと判定された場合、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する場合がない。このため、「重複なし」と判定して、処理を終了する(1203)。

一方、判定の対象の管理ブロック801が、既に設定されているエクステント307を含むと判定された場合、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが必ず重複する。このため、「重複あり」と判定して、処理を終了する(1202)。

図13は、本発明の実施の形態の管理ブロック801が新規に作成されるエクステント307の終点を含む場合に実行される処理のフローチャートである。

なお、図13において、図11から図12までと共通する部分については、詳細な説明を省略する。

図13の処理が開始すると、最初に、判定の対象の管理ブロック801が、既に設定されているエクステント307を含むか否かを判定する(1301)。

判定の対象の管理ブロック801が、既に設定されているエクステント307を含まないと判定された場合、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する場合がない。このため、「重複なし」と判定して、処理を終了する(1305)。

一方、判定の対象の管理ブロック801が、既に設定されているエクステント307を含むと判定された場合、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する場合がある。

このため、次に、判定の対象の管理ブロック801が、既に設定されているエクステント307の端点を含むか否かを判定する(1302)。

判定の対象の管理ブロック801が、既に設定されているエクステント307の端点を含まないと判定された場合、その管理ブロック801の全体が、一つのエクステント307によって占められている。したがって、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とは、必ず重複する。このため、「重複あり」と判定して、処理を終了する(1306)。

一方、判定の対象の管理ブロック801が、既に設定されているエクステント307の端点を含むと判定された場合、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する場合がある。

このため、次に、判定の対象の管理ブロック801に既に設定されている先頭エクステント307の情報を取得する(1303)。具体的には、エクステントポインタ504を参照して、その管理ブロック801の先頭のエクステント307のエクステントID601を取得し、さらに、先頭エクステント307の先頭外部LBA603を取得する。

次に、新規に作成されるエクステント307の終点が、先頭エクステント307より前にあるか否かを判定する(1304)。具体的には、新規に作成されるエクステント307の末尾のLBAが、先頭エクステント307の先頭外部LBA603より前にあるか否かを判定する。新規に作成されるエクステント307の末尾のLBAは、そのエクステント307の先頭外部LBA603及びエクステント長604から取得される。

新規に作成されるエクステント307の終点が、先頭エクステント307より前にあると判定された場合、判定の対象の管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複しない。このため、「重複なし」と判定して、処理を終了する(1305)。

一方、新規に作成されるエクステント307の終点が、先頭エクステント307より前にないと判定された場合、判定の対象の管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する。このため、「重複あり」と判定して、処理を終了する(1306)。

図14は、本発明の実施の形態の管理ブロック801が新規に作成されるエクステント307の始点及び終点を含む場合に実行される処理のフローチャートである。

なお、図14において、図11から図13までと共通する部分については、詳細な説明を省略する。

図14の処理が開始すると、最初に、判定の対象の管理ブロック801が、既に設定されているエクステント307を含むか否かを判定する(1401)。

判定の対象の管理ブロック801が、既に設定されているエクステント307を含まないと判定された場合、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する場合がない。このため、「重複なし」と判定して、処理を終了する(1408)。

一方、判定の対象の管理ブロック801が、既に設定されているエクステント307を含むと判定された場合、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する場合がある。

このため、次に、判定の対象の管理ブロック801が、既に設定されているエクステント307の端点を含むか否かを判定する(1402)。

判定の対象の管理ブロック801が、既に設定されているエクステント307の端点を含まないと判定された場合、その管理ブロック801の全体が、一つのエクステント307によって占められている。したがって、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とは、必ず重複する。このため、「重複あり」と判定して、処理を終了する(1407)。

一方、判定の対象の管理ブロック801が、既に設定されているエクステント307の端点を含むと判定された場合、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する場合がある。

このため、次に、判定の対象の管理ブロック801に既に設定されている先頭エクステント307の情報を取得する(1403)。具体的には、先頭エクステント307の先頭外部LBA603及び末尾のLBAを取得する。

次に、新規に作成されるエクステント307の領域と、先頭エクステント307の領域とが重複するか否かを判定する(1404)。具体的には、ステップ1403で取得した先頭エクステント307の先頭外部LBA603から末尾のLBAまでの範囲と、新規に作成されるエクステント307の領域とが重複するか否かを判定する。

新規に作成されるエクステント307の領域と、先頭エクステント307の領域とが重複すると判定された場合は、判定の対象の管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する。このため、「重複あり」と判定して、処理を終了する(1407)。

一方、新規に作成されるエクステント307の領域と、先頭エクステント307の領域とが重複しないと判定された場合は、判定の対象の管理ブロック801で、新規に作成されるエクステント307の領域と、先頭エクステント307以外の既に設定されているエクステント307の領域とが重複する場合がある。

このため、次に、新規に作成されるエクステント307が、ステップ1404で判定された既に設定されているエクステント307の後ろにあるか否かを判定する(1405)。

新規に作成されるエクステント307が、ステップ1404で判定された既に設定されているエクステント307の後ろにないと判定された場合、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する場合がない。このため、「重複なし」と判定して、処理を終了する(1408)。

一方、新規に作成されるエクステント307が、ステップ1404で判定された既に設定されているエクステント307の後ろにあると判定された場合、判定の対象の管理ブロック801で、新規に作成されるエクステント307の領域と、ステップ1404の判定の対象のエクステント307以外の既に設定されているエクステント307の領域とが重複する場合がある。

このため、次に、管理ブロック801内に既に設定されている次のエクステント307の情報を取得する(1406)。具体的には、ステップ1404の判定の対象の既に設定されているエクステント307のエクステントポインタ607を参照して、そのエクステント307の次のエクステント307のエクステントID601を取得する。さらに、そのエクステントID601に対応する先頭外部LBA603及び末尾のLBAの情報を取得する。そして、ステップ1406で取得した次のエクステント307の領域と新規に作成されるエクステント307の領域とが重複するか否かを判定する(1404)。

ステップ1406において、次のエクステント307がない場合、その管理ブロック801で新規に作成されるエクステント307の領域と既に設定されているエクステント307の領域とが重複する場合がない。このため、「重複なし」と判定して、処理を終了する(1408)。

図15は、本発明の実施の形態のエクステント管理部222によって実行されるアクセス制御属性設定処理のフローチャートである。

図15において、図10から図14までと共通する部分については、詳細な説明を省略する。

アクセス制御属性には、書き込み禁止属性及び読み出し禁止属性が含まれる。

アクセス制御属性の設定には、アクセス制御属性の新規設定、アクセス制御属性の解除、及び、既に設定されているアクセス制御属性の継続期間の変更が含まれる。ただし、図15の処理は、アクセス制御属性の新規設定及び既に設定されているアクセス制御属性の継続期間の変更のために実行される。アクセス制御属性の解除のために実行される処理は、図16で説明する。

アクセス制御属性設定処理は、ホスト110A又は管理端末130からエクステント307のアクセス制御属性の設定を要求するコマンド(アクセス制御属性設定コマンド)を受信したときに、エクステント管理部222によって実行される。

アクセス制御属性設定コマンドには、設定対象の論理ボリューム226の識別子、設定対象のエクステント307のエクステントID601、設定されるアクセス制御属性及び継続期間606が含まれる。

アクセス制御属性設定コマンドを受信してアクセス制御属性設定処理が開始されると、エクステント管理部222は、他の機能によって設定対象のエクステント307を含む論理デバイス225又は論理ボリューム226へのデータの書き込みが禁止されているか否かを判定する(1501)。

ステップ1501において、他の機能によって当該論理デバイス225又は当該論理ボリューム226へのデータの書き込みが禁止されていると判定された場合は、当該論理デバイス225のボリューム管理領域301を更新することができないため、アクセス制御属性を設定することができない。このため、アクセス制御属性設定処理は失敗する(1508)。

一方、ステップ1501において、他の機能によって当該論理デバイス225及び当該論理ボリューム226へのデータの書き込みが禁止されていないと判定された場合は、当該論理デバイス225のボリューム管理領域301を更新することができる。

このため、次に、設定対象のエクステント307のエクステントID601が使用されているか否かを判定する(1502)。

ステップ1502において、エクステントID601が使用されていないと判定された場合、設定対象のエクステント307が存在しない。このため、アクセス制御属性設定処理は失敗する(1508)。

一方、ステップ1502において、エクステントID601が使用されていると判定された場合、設定対象のエクステント307が存在するため、アクセス制御属性を設定することができる。

このため、次に、設定対象のエクステント307の属性602及び継続期間606を参照して、設定対象のエクステント307に既に設定されているアクセス制御属性が「無効」であるか否か、及び、継続期間が0であるか否かを判定する(1503)。

例えば、書き込み禁止属性を設定する場合、設定対象のエクステント307に既に設定されている書き込み禁止属性が「無効」(すなわち、書き込み禁止属性が設定されていない)であるか、又は、既に設定されている書き込み禁止属性の継続期間が「0」である場合、その設定対象のエクステント307に書き込み禁止属性を設定することができる。このため、ステップ1504に進む。

一方、設定対象のエクステント307に既に設定されている書き込み禁止属性が「有効」であり、かつ、既に設定されている書き込み禁止属性の継続期間606が「0」でない場合、その設定対象のエクステント307に書き込み禁止属性を設定することができない場合がある。具体的には、既に設定されている書き込み禁止属性の継続期間606を延長することは許容されるが、短縮することは許容されない。

このため、次に、設定する書き込み禁止属性の継続期間606と、既に設定されている書き込み禁止属性の継続期間606とを比較し、継続期間606を設定することによって継続期間606が延長されるか否かを判定する(1507)。

継続期間606が延長されないと判定された場合、アクセス制御属性設定処理は失敗する(1508)。継続期間606を短縮することは許容されないためである。

一方、継続期間606が延長されると判定された場合、ステップ1505に進む。

なお、読み出し禁止属性を設定する場合は、ステップ1503及びステップ1507において、読み出し禁止属性について上記と同様の手順を実行する。

ステップ1504において、現在時刻を継続期間設定日時605として取得する。

次に、管理情報を更新する(1505)具体的には、アクセス制御属性設定コマンドに含まれる値及び上記の手順で取得した値に従って、管理ブロック情報ビットマップ503、属性602、継続期間設定日時605、継続期間606を更新する。

以上で、アクセス制御属性設定処理が成功して終了する(1506)。このとき、エクステント管理部222は、成功したことを、アクセス制御属性設定コマンドを発行したホスト110A又は管理端末130に応答する。

一方、アクセス制御属性設定処理が失敗した場合(1508)、エクステント管理部222は、失敗したことを、アクセス制御属性設定コマンドを発行したホスト110A又は管理端末130に応答する。

図16は、本発明の実施の形態のエクステント管理部222によって実行されるアクセス制御属性解除処理のフローチャートである。

図16において、図10から図15までと共通する部分については、詳細な説明を省略する。

アクセス制御属性解除処理とは、エクステント307に設定されているアクセス制御属性を解除する(すなわち、「無効」にする)処理である。

アクセス制御属性解除処理は、ホスト110A又は管理端末130からエクステント307に設定されているアクセス制御属性の解除を要求するアクセス制御属性設定コマンドを受信したときに、エクステント管理部222によって実行される。

アクセス制御属性設定コマンドを受信してアクセス制御属性解除処理が開始されると、エクステント管理部222は、他の機能によって解除対象のエクステント307を含む論理デバイス225又は論理ボリューム226へのデータの書き込みが禁止されているか否かを判定する(1601)。

ステップ1601において、他の機能によって当該論理デバイス225又は当該論理ボリューム226へのデータの書き込みが禁止されていると判定された場合は、当該論理デバイス225のボリューム管理領域301を更新することができないため、アクセス制御属性を解除することができない。このため、アクセス制御属性解除処理は失敗する(1608)。

一方、ステップ1601において、他の機能によって当該論理デバイス225及び当該論理ボリューム226へのデータの書き込みが禁止されていないと判定された場合は、当該論理デバイス225のボリューム管理領域301を更新することができる。

このため、次に、解除対象のエクステント307のエクステントID601が使用されているか否かを判定する(1602)。

ステップ1602において、エクステントID601が使用されていないと判定された場合、解除対象のエクステント307が存在しない。このため、アクセス制御属性解除処理は失敗する(1608)。

一方、ステップ1602において、エクステントID601が使用されていると判定された場合、解除対象のエクステント307が存在するため、アクセス制御属性を解除することができる。

このため、次に、設定対象のエクステント307に設定されているアクセス制御属性が「有効」であるか否かを判定する(1603)。

例えば、書き込み禁止属性を解除する場合、解除対象のエクステント307に設定されている書き込み禁止属性が「無効」である場合、その解除対象のエクステント307の書き込み禁止属性は既に解除されているため、あらためて解除することができない。このため、アクセス制御属性解除処理は失敗する(1608)。

一方、設定対象のエクステント307に設定されている書き込み禁止属性が「有効」である場合、その書き込み禁止属性を解除することができない場合がある。具体的には、設定されている書き込み禁止属性の継続期間606を経過した後でその書き込み禁止属性を解除することは許容されるが、経過する前に短縮することは許容されない。

このため、次に、継続期間606を経過した否かを判定する(1604)。継続期間606を経過していない場合、アクセス制御属性解除処理は失敗する(1608)。

一方、継続期間606を経過した場合、次に、ステップ1605に進む。

なお、読み出し禁止属性を解除する場合は、ステップ1603及びステップ1604において、読み出し禁止属性について上記と同様の手順を実行する。

ステップ1605では、アクセス制御属性を無効化(すなわち、解除)する。具体的には、属性602の対応するステータスフラグを「無効」にする。さらに、対応する継続期間設定日時605及び継続期間606をクリアする。さらに、シュレッド禁止属性を無効化する。

次に、管理情報を更新する(1606)具体的には、アクセス制御属性設定コマンドに含まれる値及び上記の手順で取得した値に従って、管理ブロック情報ビットマップ503、属性602、継続期間設定日時605、継続期間606を更新する。

以上で、アクセス制御属性解除処理が成功して終了する(1607)。このとき、エクステント管理部222は、成功したことを、アクセス制御属性設定コマンドを発行したホスト110A又は管理端末130に応答する。

一方、アクセス制御属性解除処理が失敗した場合(1608)、エクステント管理部222は、失敗したことを、アクセス制御属性設定コマンドを発行したホスト110A又は管理端末130に応答する。

図17は、本発明の実施の形態のエクステント管理部222によって実行されるエクステント情報参照処理のフローチャートである。

図17において、図10から図16までと共通する部分については、詳細な説明を省略する。

エクステント情報参照処理とは、特定のエクステント307について、エクステント管理情報306を参照する処理である。

エクステント情報参照処理は、ホスト110A又は管理端末130からエクステント307のエクステント管理情報306の参照を要求するコマンド(エクステント情報参照コマンド)を受信したときに、エクステント管理部222によって実行される。

エクステント情報参照コマンドには、参照対象のエクステント307を含む論理ボリューム226の識別子、及び、参照対象のエクステント307のエクステントID601が含まれる。

エクステント情報参照コマンドを受信してエクステント情報参照処理が開始されると、エクステント管理部222は、他の機能によって参照対象のエクステント307を含む論理デバイス225又は論理ボリューム226からのデータの読み出しが禁止されているか否かを判定する(1701)。

ステップ1701において、他の機能によって当該論理デバイス225又は当該論理ボリューム226からのデータの読み出しが禁止されていると判定された場合は、当該論理デバイス225のボリューム管理領域301を参照することができない。このため、エクステント情報参照処理は失敗する(1706)。

一方、ステップ1701において、他の機能によって当該論理デバイス225及び当該論理ボリューム226からのデータの読み出しが禁止されていないと判定された場合は、当該論理デバイス225のボリューム管理領域301を参照することができる。

このため、次に、参照対象のエクステント307のエクステントID601が使用されているか否かを判定する(1702)。

ステップ1702において、エクステントID601が使用されていないと判定された場合、参照対象のエクステント307が存在しない。このため、エクステント情報参照処理は失敗する(1706)。

一方、ステップ1702において、エクステントID601が使用されていると判定された場合、参照対象のエクステント307が存在するため、エクステント管理情報306を参照することができる。

このため、次に、エクステント管理情報306を参照し、属性変更可否フラグを作成する(1703)。属性変更可否フラグとは、参照対象のエクステント307に設定されたアクセス制御属性を変更することができるか否かを示すフラグである。具体的には、参照対象のエクステント307に設定されたアクセス制御属性の継続期間606を経過している場合、属性変更可否フラグは「有効」(すなわち、アクセス制御属性を変更することができる)に設定される。一方、継続期間606を経過していない場合、属性変更可否フラグは「無効」(すなわち、アクセス制御属性を変更することができない)に設定される。

次に、参照したエクステント管理情報306の内容及びステップ1703で作成した属性変更可否フラグを、エクステント情報参照コマンドを発行したホスト110A又は管理端末130に応答する(1704)。

以上で、エクステント情報参照処理が成功して終了する(1705)。このとき、エクステント管理部222は、成功したことを、エクステント情報参照コマンドを発行したホスト110A又は管理端末130に応答する。

一方、エクステント情報参照処理が失敗した場合(1706)、エクステント管理部222は、失敗したことを、エクステント情報参照コマンドを発行したホスト110A又は管理端末130に応答する。

図18は、本発明の実施の形態のエクステント管理部222によって実行されるシュレッド処理のフローチャートである。

図18において、図10から図17までと共通する部分については、詳細な説明を省略する。

シュレッド処理とは、特定のエクステント307をシュレッドする処理である。

シュレッド処理は、ホスト110A又は管理端末130からエクステント307のシュレッドを要求するコマンド(シュレッドコマンド)を受信したときに、エクステント管理部222によって実行される。

シュレッドコマンドには、シュレッド対象のエクステント307を含む論理ボリューム226の識別子、シュレッド対象のエクステント307のエクステントID601、及び、シュレッドパターンが含まれる。

シュレッドコマンドを受信してシュレッド処理が開始すると、エクステント管理部222は、他の機能によってシュレッド対象のエクステント307を含む論理デバイス225又は論理ボリューム226へのデータの書き込みが禁止されているか否かを判定する(1801)。

ステップ1801において、他の機能によって当該論理デバイス225又は当該論理ボリューム226へのデータの書き込みが禁止されていると判定された場合、シュレッド対象のエクステント307にシュレッドパターンを書き込むことができない。このため、シュレッド処理は失敗する(1808)。

一方、ステップ1801において、他の機能によって当該論理デバイス225及び当該論理ボリューム226へのデータの書き込みが禁止されていないと判定された場合、次に、シュレッド対象のエクステント307のエクステントID601が使用されているか否かを判定する(1802)。

ステップ1802において、エクステントID601が使用されていないと判定された場合、シュレッド対象のエクステント307が存在しない。このため、シュレッド処理は失敗する(1808)。

一方、ステップ1802において、エクステントID601が使用されていると判定された場合、シュレッド対象のエクステント307が存在する。

このため、次に、シュレッド対象のエクステント307の属性602を参照して、書き込み禁止属性及びシュレッド禁止属性がいずれも「無効」であるか否かを判定する(1803)。

ステップ1803において、書き込み禁止属性及びシュレッド禁止属性の少なくとも一方が「無効」でないと判定された場合、シュレッド対象のエクステント307にシュレッドパターンを書き込むことができない。このため、シュレッド処理は失敗する(1808)。

一方、ステップ1803において、書き込み禁止属性及びシュレッド禁止属性がいずれも「無効」であると判定された場合、シュレッド対象のエクステント307にシュレッドパターンを書き込むことができる。

このため、次に、シュレッドを実行する(1804)。具体的には、シュレッド対象のエクステント307に、シュレッドパターンを所定の回数書き込む。

なお、シュレッドの実行中は、シュレッド対象のエクステント307に対応する管理ブロック801について、管理ブロック情報ビットマップ503の書き込み禁止領域を含むか否かを示すフラグ、及び、読み出し禁止領域を含むか否かを示すフラグの値を、共に「有効」とする。

シュレッドの実行が終了すると、各管理ブロック801について、シュレッド対象でないエクステント307であって、かつ、書き込みが禁止されているエクステント307が含まれているか否かを確認する。このようなエクステント307が含まれていない場合、書き込み禁止領域を含むか否かを示すフラグを「無効」にする。同様にして、各管理ブロック801について、シュレッド対象でないエクステント307であって、かつ、読み出しが禁止されているエクステント307が含まれているか否かを確認する。このようなエクステント307が含まれていない場合、読み出し禁止領域を含むか否かを示すフラグを「無効」にする。

次に、シュレッド対象のエクステント307のシュレッド禁止属性を「有効」に更新する(1805)。その結果、以後、シュレッド禁止属性が「無効」とされるまで、当該エクステント307のシュレッドが禁止される。

次に、管理情報を更新する(1806)。具体的には、エクステント管理情報306の属性602に、ステップ1805の更新を反映する。

以上で、シュレッド処理が成功して終了する(1807)。このとき、エクステント管理部222は、成功したことを、シュレッドコマンドを発行したホスト110A又は管理端末130に応答する。

一方、シュレッド処理が失敗した場合(1808)、エクステント管理部222は、失敗したことを、シュレッドコマンドを発行したホスト110A又は管理端末130に応答する。

図19は、本発明の実施の形態のエクステント管理部222によって実行されるエクステント削除処理のフローチャートである。

図19において、図10から図18までと共通する部分については、詳細な説明を省略する。

エクステント削除処理とは、設定されている特定のエクステント307を削除する処理である。エクステント307が削除されても、そのエクステント307に格納されていたデータは削除されない。しかし、そのエクステント307に設定されていたアクセス制御属性は全て失われる。このため、書き込み禁止属性及び読み出し禁止属性の少なくとも一方が設定されているエクステント307の削除は禁止される。

エクステント削除処理は、ホスト110A又は管理端末130からエクステント307の削除を要求するコマンド(エクステント削除コマンド)を受信したときに、エクステント管理部222によって実行される。

エクステント削除コマンドには、削除対象のエクステント307を含む論理ボリューム226の識別子、及び、削除対象のエクステント307のエクステントID601が含まれる。

エクステント削除コマンドを受信してエクステント削除処理が開始されると、エクステント管理部222は、他の機能によって削除対象のエクステント307を含む論理デバイス225又は論理ボリューム226へのデータの書き込みが禁止されているか否かを判定する(1901)。

ステップ1901において、他の機能によって当該論理デバイス225又は当該論理ボリューム226へのデータの書き込みが禁止されていると判定された場合は、当該論理デバイス225のボリューム管理領域301を更新することができないため、エクステント307を削除することができない。このため、エクステント削除処理は失敗する(1906)。

一方、ステップ1901において、他の機能によって当該論理デバイス225及び当該論理ボリューム226へのデータの書き込みが禁止されていないと判定された場合は、当該論理デバイス225のボリューム管理領域301を更新することができる。

このため、次に、削除対象のエクステント307のエクステントID601が使用されているか否かを判定する(1902)。

ステップ1902において、エクステントID601が使用されていないと判定された場合、削除対象のエクステント307が存在しない。このため、エクステント削除処理は失敗する(1906)。

一方、ステップ1902において、エクステントID601が使用されていると判定された場合、削除対象のエクステント307が存在する。

このため、次に、削除対象のエクステント307の属性602を参照して、書き込み禁止属性及び読み出し禁止属性がいずれも「無効」であるか否かを判定する(1903)。

ステップ1903において、書き込み禁止属性及び読み出し禁止属性の少なくとも一方が「無効」でないと判定された場合、そのエクステント307の削除が禁止される。このため、エクステント削除処理は失敗する(1906)。

一方、ステップ1903において、書き込み禁止属性及び読み出し禁止属性がいずれも「無効」であると判定された場合、そのエクステント307を削除することができる。

このため、次に、管理情報を削除する(1904)。具体的には、削除対象のエクステント307に対応するエクステント管理情報306を削除する。さらに、ボリューム内エクステント管理情報305の内容を更新する。

以上で、エクステント削除処理が成功して終了する(1905)。このとき、エクステント管理部222は、成功したことを、エクステント削除コマンドを発行したホスト110A又は管理端末130に応答する。

一方、シュレッド処理が失敗した場合(1906)、エクステント管理部222は、失敗したことを、エクステント削除コマンドを発行したホスト110A又は管理端末130に応答する。

図20は、本発明の実施の形態のアクセス制御部221によって実行されるデータ書き込み処理のフローチャートである。

図20において、図10から図19までと共通する部分については、詳細な説明を省略する。

データ書き込み処理は、ホスト110Aからデータの書き込みを要求するコマンド(書き込みコマンド)を受信したときに、アクセス制御部221が論理ボリューム226にデータを書き込む処理である。

書き込みコマンドには、その書き込みコマンドによって書き込まれるデータ、そのデータが書き込まれる論理ボリューム226の識別子、及び、そのデータが書き込まれる位置(外部LBA)が含まれる。

書き込みコマンドを受信してデータ書き込み処理が開始すると、アクセス制御部221は、他の機能によって書き込み対象の論理ボリューム226へのデータの書き込みが禁止されているか否かを判定する(2001)。

ステップ2001において、他の機能によって当該論理ボリューム226へのデータの書き込みが禁止されていると判定された場合、データ書き込み処理は失敗する(2008)。

一方、ステップ2001において、他の機能によって当該論理ボリューム226へのデータの書き込みが禁止されていないと判定された場合、次に、書き込み対象の論理ブロックを含む管理ブロック801(以下、「当該管理ブロック801」と記載する)に、書き込み禁止属性が設定されたエクステント307が含まれるか否かを判定する(2002)。

具体的には、ボリューム内エクステント管理情報305の管理ブロック情報ビットマップ503を参照し、当該管理ブロック801について、管理ブロックが書き込み禁止領域を含むか否かを示すフラグが「有効」であるか否かを判定する。このフラグが「有効」であるとき、当該管理ブロック801に、書き込み禁止属性が設定されたエクステント307が含まれ、「無効」であるとき、当該管理ブロック801に、書き込み禁止属性が設定されたエクステント307が含まれないと判定される。

ステップ2002において、当該管理ブロック801に、書き込み禁止属性が設定されたエクステント307が含まれないと判定された場合、当該管理ブロック801にデータを書き込むことができる。このため、ステップ2006に進む。

一方、ステップ2002において、当該管理ブロック801に、書き込み禁止属性が設定されたエクステント307が含まれると判定された場合、当該管理ブロック801にデータを書き込むことができない場合がある。

このため、次に、当該管理ブロック801に、エクステント307の端点が含まれるか否かを判定する(2003)。

具体的には、ボリューム内エクステント管理情報305の管理ブロック情報ビットマップ503を参照し、当該管理ブロック801について、管理ブロックがエクステントの端点を含むか否かを示すフラグが「有効」であるか否かを判定する。このフラグが「有効」であるとき、当該管理ブロック801にエクステント307の端点が含まれ、「無効」であるとき、当該管理ブロック801にエクステント307の端点が含まれないと判定される。

ステップ2003において、当該管理ブロック801にエクステント307の端点が含まれないと判定された場合、当該管理ブロック801の全体が、書き込み禁止属性が設定された一つのエクステント307によって占められている。したがって、当該管理ブロック801にデータを書き込むことができない。このため、データ書き込み処理は失敗する(2008)。

一方、ステップ2003において、当該管理ブロック801にエクステント307の端点が含まれると判定された場合、当該管理ブロック801にデータを書き込むことができる場合がある。

このため、次に、当該管理ブロック801に含まれる全てのエクステント307の情報を取得する(2004)。具体的には、エクステント管理情報306から、各エクステント307の属性602、先頭外部LBA603及びエクステント長604を参照する。そして、書き込み禁止属性が設定されているか否か、シュレッド中であるか否か、及び、そのエクステント307が占める領域の情報を取得する。

次に、ステップ2004で取得した情報を用いて、書き込み対象の論理ブロックが、書き込み禁止属性が設定されているか又はシュレッド中のエクステント307の領域と重複するか否かを判定する(2005)。

ステップ2005において、書き込み対象の論理ブロックが、書き込み禁止属性が設定されているか又はシュレッド中のエクステント307の領域と重複すると判定された場合、当該論理ブロックにデータを書き込むことができない。このため、データ書き込み処理は失敗する(2008)。

一方、ステップ2005において、書き込み対象の論理ブロックが、書き込み禁止属性が設定されているか又はシュレッド中のエクステント307の領域と重複しないと判定された場合、当該論理ブロックにデータを書き込むことができる。

このため、次に、書き込み対象のデータの外部LBAを内部LBAに変換して、その内部LBAが示す位置にデータを書き込む(2006)。

以上で、データ書き込み処理が成功して終了する(2007)。このとき、アクセス制御部221は、成功したことをホスト110Aに応答する。

一方、データ書き込み処理が失敗した場合(2008)、アクセス制御部221は、失敗したことをホスト110Aに応答する。

図21は、本発明の実施の形態のアクセス制御部221によって実行されるデータ読み出し処理のフローチャートである。

データ読み出し処理の手順は、図20のデータ書き込み処理の手順と同様である。

データ読み出し処理は、ホスト110Aからデータの読み出しを要求するコマンド(読み出しコマンド)を受信したときに、アクセス制御部221が論理ボリューム226からデータを読み出す処理である。

読み出しコマンドには、その読み出しコマンドによって読み出されるデータを含む論理ボリューム226の識別子、及び、そのデータが書き込まれている位置(外部LBA)が含まれる。

読み出しコマンドを受信してデータ読み出し処理が開始すると、アクセス制御部221は、他の機能によって読み出し対象の論理ボリューム226からのデータの読み出しが禁止されているか否かを判定する(2101)。

ステップ2101において、他の機能によって当該論理ボリューム226からのデータの読み出しが禁止されていると判定された場合、データ読み出し処理は失敗する(2108)。

一方、ステップ2101において、他の機能によって当該論理ボリューム226からのデータの読み出しが禁止されていないと判定された場合、次に、読み出し対象の論理ブロックを含む管理ブロック801(以下、「当該管理ブロック801」と記載する)に、読み出し禁止属性が設定されたエクステント307が含まれるか否かを判定する(2102)。

具体的には、ボリューム内エクステント管理情報305の管理ブロック情報ビットマップ503を参照し、当該管理ブロック801について、管理ブロックが読み出し禁止領域を含むか否かを示すフラグが「有効」であるか否かを判定する。このフラグが「有効」であるとき、当該管理ブロック801に、読み出し禁止属性が設定されたエクステント307が含まれ、「無効」であるとき、当該管理ブロック801に、読み出し禁止属性が設定されたエクステント307が含まれないと判定される。

ステップ2102において、当該管理ブロック801に、読み出し禁止属性が設定されたエクステント307が含まれないと判定された場合、当該管理ブロック801からデータを読み出すことができる。このため、ステップ2106に進む。

一方、ステップ2102において、当該管理ブロック801に、読み出し禁止属性が設定されたエクステント307が含まれると判定された場合、当該管理ブロック801からデータを読み出すことができない場合がある。

このため、次に、当該管理ブロック801に、エクステント307の端点が含まれるか否かを判定する(2103)。

具体的には、ボリューム内エクステント管理情報305の管理ブロック情報ビットマップ503を参照し、当該管理ブロック801について、管理ブロックがエクステントの端点を含むか否かを示すフラグが「有効」であるか否かを判定する。このフラグが「有効」であるとき、当該管理ブロック801にエクステント307の端点が含まれ、「無効」であるとき、当該管理ブロック801にエクステント307の端点が含まれないと判定される。

ステップ2103において、当該管理ブロック801にエクステント307の端点が含まれないと判定された場合、当該管理ブロック801の全体が、読み出し禁止属性が設定された一つのエクステント307によって占められている。したがって、当該管理ブロック801からデータを読み出すことができない。このため、データ読み出し処理は失敗する(2108)。

一方、ステップ2103において、当該管理ブロック801にエクステント307の端点が含まれると判定された場合、当該管理ブロック801からデータを読み出すことができる場合がある。

このため、次に、当該管理ブロック801に含まれる全てのエクステント307の情報を取得する(2104)。具体的には、エクステント管理情報306から、各エクステント307の属性602、先頭外部LBA603及びエクステント長604を参照する。そして、読み出し禁止属性が設定されているか否か、シュレッド中であるか否か、及び、そのエクステント307が占める領域の情報を取得する。

次に、ステップ2104で取得した情報を用いて、読み出し対象の論理ブロックが、読み出し禁止属性が設定されているか又はシュレッド中のエクステント307の領域と重複するか否かを判定する(2105)。

ステップ2105において、読み出し対象の論理ブロックが、読み出し禁止属性が設定されているか又はシュレッド中のエクステント307の領域と重複すると判定された場合、当該論理ブロックからデータを読み出すことができない。このため、データ読み出し処理は失敗する(2108)。

一方、ステップ2105において、読み出し対象の論理ブロックが、読み出し禁止属性が設定されているか又はシュレッド中のエクステント307の領域と重複しないと判定された場合、当該論理ブロックからデータを読み出すことができる。

このため、次に、読み出し対象のデータの外部LBAを内部LBAに変換して、その内部LBAが示す位置からデータを読み出す(2106)。

以上で、データ読み出し処理が成功して終了する(2107)。このとき、アクセス制御部221は、成功したことをホスト110Aに応答する。

一方、データ読み出し処理が失敗した場合(2108)、アクセス制御部221は、失敗したことをホスト110Aに応答する。

以上の本発明によれば、論理ボリューム内に任意の大きさの領域(エクステント)が設定され、エクステントごとに書き込み禁止等の属性が設定される。このため、ストレージシステムの容量が有効に利用される。

さらに、論理ボリュームが所定の大きさの管理ブロックに分割され、各管理ブロックに、エクステントを含むか否か等のフラグが設けられる。これらのフラグを参照することによって、各管理ブロックにデータを書き込むことができるか否か等を簡易に判定することができる。

110 ホスト

111、144 プロセッサ

112 メインメモリ

113、141、143 入出力部

120 ストレージシステム

121 ディスクドライブ

140 ストレージ制御装置

145 制御メモリ

150 SAN

170 LAN

180 メールサーバ

211 アプリケーション

212 ストレージシステム制御部

221 アクセス制御部

222 エクステント管理部

223 論理デバイス管理情報

225 論理デバイス(LDEV)

226 論理ボリューム(LU)

301 ボリューム管理領域(VMA)

302 ユーザ領域

303 ボリューム管理情報

304 ボリューム保護用管理情報

305 ボリューム内エクステント管理情報

306 エクステント管理情報

307 エクステント

801 管理ブロック

111、144 プロセッサ

112 メインメモリ

113、141、143 入出力部

120 ストレージシステム

121 ディスクドライブ

140 ストレージ制御装置

145 制御メモリ

150 SAN

170 LAN

180 メールサーバ

211 アプリケーション

212 ストレージシステム制御部

221 アクセス制御部

222 エクステント管理部

223 論理デバイス管理情報

225 論理デバイス(LDEV)

226 論理ボリューム(LU)

301 ボリューム管理領域(VMA)

302 ユーザ領域

303 ボリューム管理情報

304 ボリューム保護用管理情報

305 ボリューム内エクステント管理情報

306 エクステント管理情報

307 エクステント

801 管理ブロック

Claims (18)

- ネットワークを介してホストコンピュータと接続されるストレージシステムにおいて、

前記ストレージシステムは、

データが格納される論理ボリュームと、

前記論理ボリュームのデータへのアクセスを制御する制御装置と、を備え、

前記論理ボリュームには、アクセス制御属性が設定された任意の大きさの第1領域が設定され、

前記制御装置は、前記ホストコンピュータから前記論理ボリュームへのアクセス要求を受信すると、

当該アクセス要求に係るアクセス先が前記第1領域内の記憶領域を含み、かつ、当該第1領域に設定された前記アクセス制御属性が当該アクセス要求に係るアクセスを禁止している場合、当該アクセスを実行しないことを前記ホストコンピュータに応答することを特徴とするストレージシステム。 - 前記論理ボリュームには、所定の大きさの第2領域が設定され、

前記制御装置は、前記アクセス要求を受信すると、

当該アクセス要求に係るアクセス先を含む前記第2領域が、当該アクセス要求に係るアクセスを禁止する前記アクセス属性が設定された前記第1領域を含まない場合、当該アクセスを実行し、

当該アクセス要求に係るアクセス先を含む前記第2領域の全体が、当該アクセス要求に係るアクセスを禁止する前記アクセス属性が設定された一つの前記第1領域によって占められている場合、当該アクセスを実行しないことを前記ホストコンピュータに応答することを特徴とする請求項1に記載のストレージシステム。 - 前記制御装置は、

前記論理ボリュームへの前記第1領域の作成要求を受信すると、

当該作成要求に係る前記第1領域と、既に前記論理ボリュームに設定されている前記第1領域とが重複する判定した場合、当該作成要求に係る前記第1領域を作成しないことを応答することを特徴とする請求項1に記載のストレージシステム。 - 前記論理ボリュームには、所定の大きさの第2領域が設定され、

前記制御装置は、前記作成要求を受信すると、

当該作成要求に係る作成先を含む前記第2領域が、既に前記論理ボリュームに設定されている前記第1領域を含まない場合、当該作成要求に係る前記第1領域を作成し、

当該作成要求に係る作成先を含む前記第2領域の全体が、既に前記論理ボリュームに設定されている一つの前記第1領域によって占められている場合、当該作成要求に係る前記第1領域を作成しないことを応答することを特徴とする請求項3に記載のストレージシステム。 - 前記制御装置は、

前記第1領域への前記アクセス制御属性の設定要求と、当該設定要求に係る当該アクセス制御属性の設定期間とを受信すると、

当該設定要求に係る当該アクセス制御属性の設定期間と、当該設定要求に係る前記第1領域に既に設定されている前記アクセス制御属性の設定期間とを比較し、

当該設定要求に係る当該アクセス制御属性の設定期間が、当該設定要求に係る前記第1領域に既に設定されている前記アクセス制御属性の設定期間より早く経過する場合、当該設定要求に係る当該アクセス制御属性を設定しないことを応答することを特徴とする請求項1に記載のストレージシステム。 - 前記制御装置は、

前記第1領域に設定された前記アクセス制御属性の解除要求を受信すると、

当該解除要求に係る前記アクセス制御属性の設定期間を経過したか否かを判定し、

当該解除要求に係る前記アクセス制御属性の設定期間を経過していないと判定した場合、当該解除要求に係る前記アクセス制御属性を解除しないことを応答することを特徴とする請求項1に記載のストレージシステム。 - 前記制御装置は、

前記第1領域に設定された前記アクセス制御属性の参照要求を受信すると、

当該参照要求に係る前記アクセス制御属性の情報を応答し、さらに、当該アクセス制御属性の設定期間を経過していない場合は、当該アクセス制御属性を変更することができないことを示すフラグを応答することを特徴とする請求項1に記載のストレージシステム。 - 前記制御装置は、

前記論理ボリュームに設定された前記第1領域の削除要求を受信すると、

当該削除要求に係る前記第1領域に、アクセスを禁止する前記アクセス制御属性が設定されているか否かを判定し、

当該削除要求に係る前記第1領域に、アクセスを禁止する前記アクセス制御属性が設定されていると判定した場合、当該削除要求に係る前記第1領域を削除しないことを応答することを特徴とする請求項1に記載のストレージシステム。 - ネットワークを介してホストコンピュータと接続され、データが格納される論理ボリュームを備えるストレージシステムにおいて、

前記ストレージシステムは、

前記論理ボリュームに任意の大きさの第1領域を作成する第1コマンドを受信し、

その後、前記第1コマンドによって作成された前記第1領域に、書き込み禁止属性と、前記書き込み禁止属性が設定される期間とを設定する第2コマンドを受信し、

その後、前記第2コマンドによって設定された前記期間が経過する前に、前記第1領域にデータを書き込む第3コマンドを受信すると、前記受信した第3コマンドに係る書き込みを実行しないことを応答することを特徴とするストレージシステム。 - ネットワークを介してホストコンピュータと接続され、

データが格納される論理ボリュームと、

前記論理ボリュームのデータへのアクセスを制御する制御装置と、を備え、

前記論理ボリュームには、アクセス制御属性が設定された任意の大きさの第1領域が設定されるストレージシステムの制御方法において、

前記ホストコンピュータから前記論理ボリュームへのアクセス要求を受信する手順と、

当該アクセス要求に係るアクセス先が前記第1領域内の記憶領域を含み、かつ、当該第1領域に設定された前記アクセス制御属性が当該アクセス要求に係るアクセスを禁止している場合、当該アクセスを実行しないことを前記ホストコンピュータに応答する手順と、を含むことを特徴とする制御方法。 - 前記論理ボリュームには、所定の大きさの第2領域が設定され、

受信した前記アクセス要求に係るアクセス先を含む前記第2領域が、当該アクセス要求に係るアクセスを禁止する前記アクセス属性が設定された前記第1領域を含まない場合、当該アクセスを実行する手順と、

当該アクセス要求に係るアクセス先を含む前記第2領域の全体が、当該アクセス要求に係るアクセスを禁止する前記アクセス属性が設定された一つの前記第1領域によって占められている場合、当該アクセスを実行しないことを前記ホストコンピュータに応答する手順と、を含むことを特徴とする請求項10に記載の制御方法。 - 受信した前記論理ボリュームへの前記第1領域の作成要求に係る前記第1領域と、既に前記論理ボリュームに設定されている前記第1領域とが重複する場合、当該作成要求に係る前記第1領域を作成しないことを応答する手順と、を含むことを特徴とする請求項10に記載の制御方法。

- 前記論理ボリュームには、所定の大きさの第2領域が設定され、

受信した前記作成要求に係る作成先を含む前記第2領域が、既に前記論理ボリュームに設定されている前記第1領域を含まない場合、当該作成要求に係る前記第1領域を作成する手順と、

当該作成要求に係る作成先を含む前記第2領域の全体が、既に前記論理ボリュームに設定されている一つの前記第1領域によって占められている場合、当該作成要求に係る前記第1領域を作成しないことを応答する手順と、を含むことを特徴とする請求項12に記載の制御方法。 - 受信した前記第1領域への前記アクセス制御属性の設定要求に係る当該アクセス制御属性の設定期間と、当該設定要求に係る前記第1領域に既に設定されている前記アクセス制御属性の設定期間とを比較する手順と、

当該設定要求に係る当該アクセス制御属性の設定期間が、当該設定要求に係る前記第1領域に既に設定されている前記アクセス制御属性の設定期間より早く経過する場合、当該設定要求に係る当該アクセス制御属性を設定しないことを応答する手順と、を含むことを特徴とする請求項10に記載の制御方法。 - 受信した前記第1領域に設定された前記アクセス制御属性の解除要求に係る当該アクセス制御属性の設定期間を経過したか否かを判定する手順と、

当該設定期間を経過していないと判定した場合、当該解除要求に係る当該アクセス制御属性を解除しないことを応答する手順と、を含むことを特徴とする請求項10に記載の制御方法。 - 受信した前記第1領域に設定された前記アクセス制御属性の参照要求に係る前記アクセス制御属性の情報を応答し、さらに、当該アクセス制御属性の設定期間を経過していない場合は、当該アクセス制御属性を変更することができないことを示すフラグを応答する手順を含むことを特徴とする請求項10に記載の制御方法。

- 受信した前記論理ボリュームに設定された前記第1領域の削除要求に係る前記第1領域に設定された前記アクセス制御属性がアクセスを禁止しているか否かを判定する手順と、

当該アクセス制御属性がアクセスを禁止していると判定した場合、当該削除要求に係る前記第1領域を削除しないことを応答する手順と、を含むことを特徴とする請求項10に記載の制御方法。 - ネットワークを介してホストコンピュータと接続され、データが格納される論理ボリュームを備えるストレージシステムの制御方法において、

前記論理ボリュームに任意の大きさの第1領域を作成する第1コマンドを受信する手順と、

前記第1コマンドによって作成された前記第1領域に、書き込み禁止属性と、前記書き込み禁止属性が設定される期間とを設定する第2コマンドを受信する手順と、

前記第2コマンドによって設定された前記期間が経過する前に、前記第1領域にデータを書き込む第3コマンドを受信すると、前記受信した第3コマンドに係る書き込みを実行しないことを応答する手順と、を含むことを特徴とする制御方法。

Priority Applications (4)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2004313874A JP2006127106A (ja) | 2004-10-28 | 2004-10-28 | ストレージシステム及びその制御方法 |

| US11/038,044 US7469327B2 (en) | 2004-10-28 | 2005-01-21 | System and method for restricting access to logical volumes |

| EP05253409A EP1653339A3 (en) | 2004-10-28 | 2005-06-02 | Storage system and method of controlling the same |

| US12/326,399 US7987329B2 (en) | 2004-10-28 | 2008-12-02 | Storage system and method of controlling the same |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2004313874A JP2006127106A (ja) | 2004-10-28 | 2004-10-28 | ストレージシステム及びその制御方法 |

Publications (1)

| Publication Number | Publication Date |

|---|---|

| JP2006127106A true JP2006127106A (ja) | 2006-05-18 |

Family

ID=34941556

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2004313874A Pending JP2006127106A (ja) | 2004-10-28 | 2004-10-28 | ストレージシステム及びその制御方法 |

Country Status (3)

| Country | Link |

|---|---|

| US (2) | US7469327B2 (ja) |

| EP (1) | EP1653339A3 (ja) |

| JP (1) | JP2006127106A (ja) |

Cited By (7)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2008129967A (ja) * | 2006-11-24 | 2008-06-05 | Fujitsu Ltd | ボリューム移行プログラム及び方法 |

| JP2009129453A (ja) * | 2007-11-19 | 2009-06-11 | Lenovo (Beijing) Co Ltd | ハードディスクデータ保護装置、ハードディスク、コンピュータ及びハードディスクデータ保護方法 |

| JP2010055557A (ja) * | 2008-08-29 | 2010-03-11 | Hitachi Ltd | ストレージシステム及びストレージシステムの制御方法 |

| JPWO2008126169A1 (ja) * | 2007-03-12 | 2010-07-15 | 富士通株式会社 | ストレージ管理プログラム、ストレージ管理方法およびストレージ管理装置 |

| US8046531B2 (en) | 2009-03-10 | 2011-10-25 | Hitachi, Ltd. | Storage apparatus, management apparatus, and method of controlling storage apparatus |

| JP2013525912A (ja) * | 2010-08-11 | 2013-06-20 | 株式会社日立製作所 | ストレージ装置及びその制御方法 |

| JP2014167812A (ja) * | 2014-04-25 | 2014-09-11 | Hitachi Ltd | ストレージ装置及びその制御方法 |

Families Citing this family (23)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| TWI343531B (en) * | 2003-12-19 | 2011-06-11 | Oce Tech Bv | Erasing a stored information pattern on a storage medium |

| US8015606B1 (en) | 2005-07-14 | 2011-09-06 | Ironkey, Inc. | Storage device with website trust indication |

| US8335920B2 (en) * | 2005-07-14 | 2012-12-18 | Imation Corp. | Recovery of data access for a locked secure storage device |

| US8505075B2 (en) * | 2005-07-14 | 2013-08-06 | Marble Security, Inc. | Enterprise device recovery |

| US8321953B2 (en) * | 2005-07-14 | 2012-11-27 | Imation Corp. | Secure storage device with offline code entry |

| US8438647B2 (en) * | 2005-07-14 | 2013-05-07 | Imation Corp. | Recovery of encrypted data from a secure storage device |

| US20070067620A1 (en) * | 2005-09-06 | 2007-03-22 | Ironkey, Inc. | Systems and methods for third-party authentication |

| US8639873B1 (en) | 2005-12-22 | 2014-01-28 | Imation Corp. | Detachable storage device with RAM cache |

| US8266378B1 (en) | 2005-12-22 | 2012-09-11 | Imation Corp. | Storage device with accessible partitions |

| JP4915141B2 (ja) * | 2006-05-29 | 2012-04-11 | 富士通株式会社 | 携帯端末装置 |

| US20070300031A1 (en) * | 2006-06-22 | 2007-12-27 | Ironkey, Inc. | Memory data shredder |

| TWI344612B (en) * | 2007-10-23 | 2011-07-01 | Asustek Comp Inc | Method for data protection |

| US7836107B2 (en) * | 2007-12-20 | 2010-11-16 | Microsoft Corporation | Disk seek optimized file system |

| JP4769853B2 (ja) * | 2008-09-19 | 2011-09-07 | 株式会社日立製作所 | 記憶制御装置及び記憶装置のデータ消去方法 |

| US8024530B2 (en) | 2009-01-14 | 2011-09-20 | Cms Products, Inc. | Security erase of a delete file and of sectors not currently assigned to a file |

| US20100228906A1 (en) * | 2009-03-06 | 2010-09-09 | Arunprasad Ramiya Mothilal | Managing Data in a Non-Volatile Memory System |

| US8745365B2 (en) * | 2009-08-06 | 2014-06-03 | Imation Corp. | Method and system for secure booting a computer by booting a first operating system from a secure peripheral device and launching a second operating system stored a secure area in the secure peripheral device on the first operating system |

| US8683088B2 (en) | 2009-08-06 | 2014-03-25 | Imation Corp. | Peripheral device data integrity |

| WO2011104742A1 (en) * | 2010-02-23 | 2011-09-01 | Hitachi, Ltd. | Information processing device and data shredding method |

| US8447944B2 (en) * | 2010-04-09 | 2013-05-21 | Hitachi, Ltd. | Information processing device and data shredding method |

| US10782893B2 (en) * | 2017-02-22 | 2020-09-22 | International Business Machines Corporation | Inhibiting tracks within a volume of a storage system |

| US12086409B2 (en) | 2022-08-31 | 2024-09-10 | Pure Storage, Inc. | Optimizing data deletion in a storage system |

| US12210765B2 (en) | 2022-08-31 | 2025-01-28 | Pure Storage, Inc. | Optimizing data deletion settings in a storage system |

Family Cites Families (24)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH0640298B2 (ja) | 1986-05-27 | 1994-05-25 | 富士通株式会社 | 外部記憶装置のアクセス方法 |

| JPS63249975A (ja) | 1987-04-06 | 1988-10-17 | Nec Corp | 磁気デイスク制御装置 |

| JPH03116248A (ja) | 1989-09-29 | 1991-05-17 | Hitachi Ltd | データベースのデータ保全方式 |

| JPH04188332A (ja) | 1990-11-22 | 1992-07-06 | Nec Corp | データ出力方式 |

| JPH0713705A (ja) * | 1993-06-16 | 1995-01-17 | Hitachi Ltd | ディスク装置 |

| US6041394A (en) * | 1997-09-24 | 2000-03-21 | Emc Corporation | Disk array write protection at the sub-unit level |

| JPH11110294A (ja) * | 1997-10-01 | 1999-04-23 | Toshiba Corp | マイクロコンピュータ及び情報処理装置 |

| US6658417B1 (en) | 1997-12-31 | 2003-12-02 | International Business Machines Corporation | Term-based methods and apparatus for access to files on shared storage devices |

| US6185661B1 (en) | 1998-01-02 | 2001-02-06 | Emc Corporation | Worm magnetic storage device |

| JP2000112822A (ja) | 1998-10-01 | 2000-04-21 | Hitachi Ltd | アーカイバル機能を有するディスク制御方式 |

| JP2001043111A (ja) | 1999-07-27 | 2001-02-16 | Hitachi Ltd | 割り込み制御回路およびマイクロコントローラ |

| JP2002132456A (ja) * | 2000-10-20 | 2002-05-10 | Sony Corp | 情報記録装置、情報再生装置、情報記録方法、情報再生方法、および情報記録媒体、並びにプログラム提供媒体 |

| US20020078026A1 (en) * | 2000-12-14 | 2002-06-20 | Fergus Joseph E. | Method and apparatus for bulk data remover |

| US6959373B2 (en) | 2001-12-10 | 2005-10-25 | Incipient, Inc. | Dynamic and variable length extents |

| US6976124B2 (en) * | 2001-12-25 | 2005-12-13 | Hitachi, Ltd. | Control method of control device conducting data input and output to storage devices, and control device used therefor |

| JP2003241904A (ja) | 2002-02-15 | 2003-08-29 | Hitachi Ltd | ディスクアレイ装置、及びその制御方法 |

| US20040088513A1 (en) * | 2002-10-30 | 2004-05-06 | Biessener David W. | Controller for partition-level security and backup |

| US7155460B2 (en) | 2003-03-18 | 2006-12-26 | Network Appliance, Inc. | Write-once-read-many storage system and method for implementing the same |

| JP2005100262A (ja) * | 2003-09-26 | 2005-04-14 | Seiko Epson Corp | メモリ管理装置およびメモリ管理プログラム、並びにメモリ管理方法 |

| US7590807B2 (en) * | 2003-11-03 | 2009-09-15 | Netapp, Inc. | System and method for record retention date in a write once read many storage system |

| US7162602B2 (en) * | 2004-03-16 | 2007-01-09 | Hitachi, Ltd. | More granular and more efficient write protection for disk volumes |

| US7203808B2 (en) * | 2004-03-19 | 2007-04-10 | Intel Corporation | Isolation and protection of disk areas controlled and for use by virtual machine manager in firmware |

| US7130971B2 (en) * | 2004-03-30 | 2006-10-31 | Hitachi, Ltd. | Assuring genuineness of data stored on a storage device |

| US20060010301A1 (en) * | 2004-07-06 | 2006-01-12 | Hitachi, Ltd. | Method and apparatus for file guard and file shredding |

-

2004

- 2004-10-28 JP JP2004313874A patent/JP2006127106A/ja active Pending

-

2005

- 2005-01-21 US US11/038,044 patent/US7469327B2/en not_active Expired - Fee Related

- 2005-06-02 EP EP05253409A patent/EP1653339A3/en not_active Withdrawn

-

2008

- 2008-12-02 US US12/326,399 patent/US7987329B2/en not_active Expired - Fee Related

Cited By (9)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2008129967A (ja) * | 2006-11-24 | 2008-06-05 | Fujitsu Ltd | ボリューム移行プログラム及び方法 |

| US8601230B2 (en) | 2006-11-24 | 2013-12-03 | Fujitsu Limited | Volume migration program, method and system |

| JPWO2008126169A1 (ja) * | 2007-03-12 | 2010-07-15 | 富士通株式会社 | ストレージ管理プログラム、ストレージ管理方法およびストレージ管理装置 |

| JP2009129453A (ja) * | 2007-11-19 | 2009-06-11 | Lenovo (Beijing) Co Ltd | ハードディスクデータ保護装置、ハードディスク、コンピュータ及びハードディスクデータ保護方法 |

| JP2010055557A (ja) * | 2008-08-29 | 2010-03-11 | Hitachi Ltd | ストレージシステム及びストレージシステムの制御方法 |

| US8635424B2 (en) | 2008-08-29 | 2014-01-21 | Hitachi, Ltd. | Storage system and control method for the same |

| US8046531B2 (en) | 2009-03-10 | 2011-10-25 | Hitachi, Ltd. | Storage apparatus, management apparatus, and method of controlling storage apparatus |

| JP2013525912A (ja) * | 2010-08-11 | 2013-06-20 | 株式会社日立製作所 | ストレージ装置及びその制御方法 |

| JP2014167812A (ja) * | 2014-04-25 | 2014-09-11 | Hitachi Ltd | ストレージ装置及びその制御方法 |

Also Published As

| Publication number | Publication date |

|---|---|

| US20090089528A1 (en) | 2009-04-02 |

| US7469327B2 (en) | 2008-12-23 |

| US7987329B2 (en) | 2011-07-26 |

| EP1653339A2 (en) | 2006-05-03 |

| EP1653339A3 (en) | 2006-05-31 |

| US20060095688A1 (en) | 2006-05-04 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP2006127106A (ja) | ストレージシステム及びその制御方法 | |

| US7698518B2 (en) | Disk array with capacity management | |

| US7895394B2 (en) | Storage system | |

| US20080177809A1 (en) | Storage control device to backup data stored in virtual volume | |

| JP4521865B2 (ja) | ストレージシステム、計算機システムまたは記憶領域の属性設定方法 | |

| JP2008070935A (ja) | ストレージシステムの論理ボリューム管理方法、論理ボリューム管理プログラム、及びストレージシステム | |

| CN106201335B (zh) | 存储系统 | |

| CN101430700B (zh) | 文件系统管理装置和方法以及存储装置 | |

| US7370165B2 (en) | Apparatus and method for protecting data recording on a storage medium | |

| US7243189B2 (en) | Data processing system and method | |

| JP2007249573A (ja) | 自動拡張可能なボリュームに対して最適なi/oコマンドを発行するストレージシステム及びその制御方法 | |

| US20090063797A1 (en) | Backup data erasure method | |

| JP4837378B2 (ja) | データの改竄を防止する記憶装置 | |

| US7278000B2 (en) | Data migration with worm guarantee | |

| US7673096B2 (en) | Control apparatus for controlling virtual storage | |

| JP4340327B1 (ja) | マルチファンクションプリンタ | |

| JP4575689B2 (ja) | 記憶システム及びコンピュータシステム | |

| US7451279B2 (en) | Storage system comprising a shared memory to access exclusively managed data | |

| US20060221721A1 (en) | Computer system, storage device and computer software and data migration method | |

| JP4421999B2 (ja) | Worm機能付きデータマイグレーションを実行するストレージ装置、ストレージシステム及びデータ移動方法 | |

| CA2454107C (en) | Apparatus and method for protecting data recorded on a storage medium | |

| JPH0635622A (ja) | 外部記憶装置 | |

| EP1410139B1 (en) | Method for protecting data recorded on a storage medium | |

| CN120406860A (zh) | 存储系统数据安全删除方法、装置及电子设备 | |

| JP2005227983A (ja) | 情報記憶装置 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20060904 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20090421 |

|

| A521 | Written amendment |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20090618 |

|

| A02 | Decision of refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A02 Effective date: 20091006 |