KR20180032864A - Controlling apparatus for abnormally network traffic using user authentication and controlling method for the same - Google Patents

Controlling apparatus for abnormally network traffic using user authentication and controlling method for the same Download PDFInfo

- Publication number

- KR20180032864A KR20180032864A KR1020160122074A KR20160122074A KR20180032864A KR 20180032864 A KR20180032864 A KR 20180032864A KR 1020160122074 A KR1020160122074 A KR 1020160122074A KR 20160122074 A KR20160122074 A KR 20160122074A KR 20180032864 A KR20180032864 A KR 20180032864A

- Authority

- KR

- South Korea

- Prior art keywords

- authentication

- packet

- user

- module

- list

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Ceased

Links

- 238000000034 method Methods 0.000 title claims abstract description 26

- 230000002159 abnormal effect Effects 0.000 claims abstract description 25

- 230000004044 response Effects 0.000 claims description 25

- 238000007689 inspection Methods 0.000 claims description 6

- 230000000903 blocking effect Effects 0.000 claims 1

- 238000004891 communication Methods 0.000 abstract description 2

- 238000010586 diagram Methods 0.000 description 4

- 230000008569 process Effects 0.000 description 3

- 230000006870 function Effects 0.000 description 2

- 230000014509 gene expression Effects 0.000 description 2

- 230000005540 biological transmission Effects 0.000 description 1

- 230000008859 change Effects 0.000 description 1

- 238000007796 conventional method Methods 0.000 description 1

- 230000003247 decreasing effect Effects 0.000 description 1

- 238000012217 deletion Methods 0.000 description 1

- 230000037430 deletion Effects 0.000 description 1

- 238000005516 engineering process Methods 0.000 description 1

- 230000006698 induction Effects 0.000 description 1

- 238000010295 mobile communication Methods 0.000 description 1

- 238000012986 modification Methods 0.000 description 1

- 230000004048 modification Effects 0.000 description 1

- 238000010200 validation analysis Methods 0.000 description 1

- 238000012795 verification Methods 0.000 description 1

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/10—Network architectures or network communication protocols for network security for controlling access to devices or network resources

- H04L63/101—Access control lists [ACL]

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L43/00—Arrangements for monitoring or testing data switching networks

- H04L43/08—Monitoring or testing based on specific metrics, e.g. QoS, energy consumption or environmental parameters

- H04L43/0805—Monitoring or testing based on specific metrics, e.g. QoS, energy consumption or environmental parameters by checking availability

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/12—Applying verification of the received information

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/14—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic

- H04L63/1408—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic by monitoring network traffic

- H04L63/1425—Traffic logging, e.g. anomaly detection

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Computer Hardware Design (AREA)

- Computing Systems (AREA)

- General Engineering & Computer Science (AREA)

- Environmental & Geological Engineering (AREA)

- Data Exchanges In Wide-Area Networks (AREA)

Abstract

본 발명은 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치 및 방법에 관한 것으로, 패킷을 입력받아 IP 정보를 수집하는 트래픽 분석 모듈; 및 상기 트래픽 분석 모듈에서 수집한 IP 정보를 기반으로 인증 사용자 목록을 검색하여 인증을 받은 사용자인 경우에 패킷을 통과시키는 인증 검사 모듈을 포함하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치 및 방법을 제공하여 별도의 세션 상태 테이블을 사용하지 않고 빠르고 효율적인 사용자 인증을 통하여 인증이 완료된 사용자의 통신만 허용하도록 한다.The present invention relates to an apparatus and method for controlling abnormal network traffic through user authentication, and more particularly, to a traffic analysis module for collecting IP information by receiving a packet. And an authentication checking module for searching for an authentication user list based on the IP information collected by the traffic analysis module and for passing the packet when the user is an authenticated user, and an apparatus for controlling an abnormal network traffic through user authentication And allows only the communication of the user who has been authenticated through fast and efficient user authentication without using a separate session state table.

Description

본 발명은 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치 및 방법에 관한 것으로, 특히 별도의 세션 상태 테이블을 사용하지 않고 빠르고 효율적인 사용자 인증을 통하여 인증이 완료된 사용자의 통신만 허용하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치 및 방법에 관한 것이다.The present invention relates to an apparatus and method for controlling abnormal network traffic through user authentication. More particularly, the present invention relates to an apparatus and method for controlling abnormal network traffic through user authentication that permits only the communication of a user who has been authenticated through fast and efficient user authentication without using a separate session state table To a control apparatus and method.

TCP(Transmission Control Protocol)는 신뢰성 있는 연결을 체결하기 전에 일반적으로 3-웨이 핸드쉐이킹(3-way handshaking)을 수행한다.Transmission Control Protocol (TCP) typically performs three-way handshaking before establishing a reliable connection.

3-웨이 핸드쉐이킹 과정은 클라이언트가 서버로 접속을 요청하는 Syn 패킷을 전송하면, 서버가 클라이언트에게 요청을 수락한다는 Syn/Ack 패킷을 전송하고, 클라이언트가 서버로 Ack 패킷을 전송하는 3단계를 거쳐 클라이언트와 서버 사이의 연결을 설정한다.In the 3-way handshaking process, when a client transmits a Syn packet requesting connection to the server, the server transmits a Syn / Ack packet to the client to accept the request, and the client transmits an Ack packet to the server in three steps Establish a connection between the client and the server.

그러나, 3-웨이 핸드쉐이킹 과정에서 악의적인 공격자가 연결 요청하고 서버로부터 응답을 받은 후 서버에게 Ack 패킷을 보내지 않으면, 서버는 공격자로부터 응답이 올 것을 기대하고 반쯤 열린 하프 오픈(Half Open) 상태가 되어 대기 상태에 머무르게 된다.However, in the 3-way handshaking process, if a malicious attacker requests a connection and receives an acknowledgment from the server, and then does not send an Ack packet to the server, the server expects a response from the attacker and a half-open half- And remain in the standby state.

일정 시간 동안 클라이언트로부터 Ack 패킷이 오지 않으면, 해당 연결은 초기화되기 전까지 메모리 공간인 백로그 큐(Backlog Queue)에 계속 존재하게 된다.If an Ack packet is not received from the client for a certain period of time, the connection continues to exist in the backlog queue, which is a memory space, until it is initialized.

이동통신망 내 트래픽은 시간 및 요일에 따라 천차만별로 변화하기 때문에 단순히 트래픽 증감으로 현재 트래픽 상황의 정상 여부를 파악할 수 없다. Since the traffic in the mobile communication network changes according to the time and the day of the week, it is impossible to grasp whether the current traffic situation is normal or not by simply increasing or decreasing the traffic.

따라서, 트래픽 변화가 정상적인 상황인지 비정상 상황으로 인한 트래픽 급증인지를 파악할 필요가 있다. Therefore, it is necessary to understand whether the traffic change is normal or the traffic is rapidly increasing due to the abnormal situation.

예컨대, 특정 서버에 장애가 발생한 경우, 클라이언트 단말들은 장애가 발생한 서버에 지속적으로 재전송 패킷(TCP SYN)을 전송하여 망에 부하를 주게 된다. For example, when a specific server fails, the client terminals continuously transmit a retransmission packet (TCP SYN) to the failed server to load the network.

이런 경우, 신속하게 현재 트래픽 상황이 정상인지 비정상인지를 파악할 필요가 있다.In this case, it is necessary to quickly determine whether the current traffic situation is normal or abnormal.

이와 관련된 종래 기술로 여러 가지 상태 테이블 관리하는 세션 상태 테이블을 사용하여 비정상 트래픽을 파악하여 이를 차단하고 있다.In the related art, the abnormal state traffic is identified and blocked by using the session state table managing various state tables.

하지만, 이와 같은 종래 기술은 세션 상태 테이블이 여러 가지 상태 테이블을 관리하고 있어 복잡하며 부하가 가중되는 문제점이 있었다.However, such a conventional technique has a problem that the session state table manages various state tables, which is complicated and the load is increased.

또한, 이와 같은 종래 기술은 외부에서 내부로 들어오는 데이터 트래픽만 제어 가능하다는 문제점이 있었다.In addition, such a conventional technology has a problem that only data traffic coming from the outside to the inside can be controlled.

본 발명은 상기와 같은 문제점을 해결하기 위하여 안출된 것으로, 실제 사용자가 아닌 트래픽 재전송 프로그램 또는 스크립트 등과 같은 비정상적인 사용자에 의한 과도한 트래픽을 제어하기 위하여 상태 테이블 등을 운영하지 않고 사용자에 대한 인증을 진행하여 인증된 IP 리스트만을 가지고 비정상 트래픽을 제어하여 여러가지 상태 테이블 관리로 인한 복잡성 및 부하 발생을 줄일 수 있도록 한 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치 및 방법을 제공하는 데 있다.SUMMARY OF THE INVENTION The present invention has been conceived to solve the above-mentioned problems, and it is an object of the present invention to provide a method and system for authenticating a user without operating a state table or the like in order to control excessive traffic caused by an abnormal user such as a traffic retransmission program, And to provide an apparatus and method for controlling abnormal network traffic through user authentication so as to reduce the complexity and load caused by various status table management by controlling abnormal traffic with only an authorized IP list.

본 발명의 일 측면은 패킷을 입력받아 IP 정보를 수집하는 트래픽 분석 모듈; 및 상기 트래픽 분석 모듈에서 수집한 IP 정보를 기반으로 인증 사용자 목록을 검색하여 인증을 받은 사용자인 경우에 패킷을 통과시키는 인증 검사 모듈을 포함한다.According to an aspect of the present invention, there is provided a traffic analysis module that receives a packet and collects IP information. And an authentication checking module for searching an authentication user list based on the IP information collected by the traffic analysis module and for passing the packet when the user is an authenticated user.

또한, 본 발명의 일 측면의 상기 트래픽 분석 모듈은 패킷이 내부로 들어오는 패킷인지 외부로 나가는 패킷인지 패킷의 방향을 구분하며, 상기 인증 검사 모듈은 외부에서 내부로 들어오는 패킷의 경우 수집된 IP 정보의 출발지 IP를 인증 사용자 목록에서 검색하여 인증을 받은 사용자인지 판단하고, 내부에서 외부로 나가는 패킷의 경우 수집된 IP 정보에서 목적지 IP를 인증 사용자 목록에서 검색하여 인증을 받은 사용자인지 판단한다.In addition, the traffic analysis module of the present invention distinguishes the direction of a packet whether a packet is an incoming packet or an outgoing packet, and the authentication checking module checks the collected IP information The originating IP is searched in the authentication user list to determine whether the user is an authenticated user. In the case of a packet going from the inside to the outside, the destination IP is searched in the authentication user list from the collected IP information,

또한, 본 발명의 일 측면의 상기 트래픽 분석 모듈은 패킷의 TCP 상태 플래그를 획득하며, 인증 사용자 목록을 관리하는 인증 목록 데이터베이스; 인증 승인된 사용자를 상기 인증 목록 데이터베이스의 인증 사용자 목록에 추가하는 인증 목록 관리 모듈; 인증 요청 패킷의 생성을 요청받으면, 인증값을 생성하여 시퀀스(Sequence) 필드에 담아 사용자에게 인증 요청 패킷을 생성하여 전송하는 패킷 생성 모듈; 및 상기 트래픽 분석 모듈에서 획득한 TCP 상태 플래그가 Syn 일 경우에 상기 패킷 생성 모듈에 인증 요청 패킷의 생성을 요청하고, TCP 상태 플래그가 Ack 일 때는 인증 응답 패킷이 유효한 경우에 인증 목록 관리 모듈로 전달하여 인증 사용자 목록에 추가하도록 하는 인증 승인 모듈을 더 포함한다.The traffic analysis module according to an embodiment of the present invention includes an authentication list database for obtaining a TCP status flag of a packet and managing an authentication user list; An authentication list management module for adding an authentication authorized user to the authentication user list of the authentication list database; A packet generation module for generating and transmitting an authentication request packet to a user by generating an authentication value in a sequence field; And requesting generation of an authentication request packet to the packet generation module when the TCP status flag acquired by the traffic analysis module is Syn. When the TCP status flag is Ack, the authentication response packet is transmitted to the authentication list management module And to add it to the authentication user list.

또한, 본 발명의 일 측면은 상기 트래픽 분석 모듈에서 획득한 TCP 상태 플래그가 Syn 상태 또는 Ack 상태인 경우에 TCP 상태 플래그의 상태 정보를 상기 인증 승인 모듈로 제공하고, 그 외의 상태인 경우에는 패킷을 차단하는 상태 체크 모듈을 더 포함한다.According to an aspect of the present invention, when the TCP status flag acquired by the traffic analysis module is in the Syn status or the Ack status, the status information of the TCP status flag is provided to the authentication approval module. Further comprising a status check module for interrupting the status check.

또한, 본 발명의 일 측면의 상기 패킷 생성 모듈은 인증 요청 패킷의 생성을 요청받을 경우 Syn 패킷의 출발지 IP, 목적지 IP, 출발지 Port, 목적지 Port를 조합한 값과 타임스탬프를 인증값으로 하여 시퀀스 필드의 시퀀스 넘버에 저장하고 Syn-Ack 플래그를 설정하여 인증 요청 패킷을 생성하여 전송한다.In addition, the packet generation module according to an embodiment of the present invention uses a combination of a source IP, a destination IP, a source port, and a destination port of a Syn packet and a timestamp as authentication values, And generates an authentication request packet by setting the Syn-Ack flag and transmits the authentication request packet.

또한, 본 발명의 일 측면의 상기 인증 승인 모듈은 TCP 상태 플래그가 Ack 일 때는 인증 응답 패킷으로 판단하고 확인 응답(Acknowledgment) 필드의 확인 응답 넘버를 확인하여 해당 패킷이 인증 요청에 대한 인증 응답 패킷인지 유효성을 검증한다.When the TCP status flag is Ack, the authentication acknowledgment module determines that the packet is an authentication response packet, identifies an acknowledgment number of the Acknowledgment field, and determines whether the packet is an authentication response packet for the authentication request Verify validity.

또한, 본 발명의 일 측면의 상기 인증 승인 모듈은 Ack 패킷의 경우에 확인 응답 넘버에서 1을 뺀 값과 출발지 IP, 목적지 IP, 출발지 Port, 목적지 Port를 조합한 값을 비교하여 값이 동일하고 타임스탬프를 확인하여 사용자가 설정한 시간을 지나지 않았을 경우에 사용자의 IP 정보를 인증 목록 관리 모듈로 전달하여 인증 사용자 목록에 추가한다.In the case of the Ack packet, the authentication approval module of the present invention compares the value obtained by subtracting 1 from the acknowledgment number and the combination of the source IP, the destination IP, the source port, and the destination port, When the stamp is confirmed and the time set by the user has not passed, the IP information of the user is transferred to the authentication list management module and added to the authentication user list.

한편, 본 발명의 다른 측면은 (A) 트래픽 분석 모듈은 패킷을 입력받아 IP 정보와 TCP 상태 플래그를 수집하는 단계; 및 (B) 인증 검사 모듈은 상기 트래픽 분석 모듈에서 수집한 IP 정보를 기반으로 인증 사용자 목록을 검색하여 인증을 받은 사용자인 경우에 패킷을 통과시키는 단계를 포함한다.According to another aspect of the present invention, there is provided a traffic analysis module comprising: (A) a traffic analysis module receiving a packet and collecting IP information and a TCP status flag; And (B) the authentication inspection module searches the authentication user list based on the IP information collected by the traffic analysis module, and passes the packet when the user is the authenticated user.

또한, 본 발명의 다른 측면의 상기 (B) 단계는 (B-1) 상기 인증 검사 모듈은 외부에서 내부로 들어오는 패킷의 경우 수집된 IP 정보의 출발지 IP를 인증 사용자 목록에서 검색하여 인증을 받은 사용자인지 판단하는 단계; 및 (B-2) 상기 인증 검사 모듈은 내부에서 외부로 나가는 패킷의 경우 수집된 IP 정보에서 목적지 IP를 인증 사용자 목록에서 검색하여 인증을 받은 사용자인지 판단하는 단계를 포함한다.In another aspect of the present invention, in the step (B), the authentication checking module searches the authentication user list for the IP address of the collected IP information in the case of a packet coming from the outside to the inside, ; And (B-2) the authentication checking module includes a step of searching for the destination IP from the collected IP information in the authentication user list and determining whether the user is the authenticated user.

또한, 본 발명의 다른 측면은 (C) 상태 체크 모듈은 상기 트래픽 분석 모듈에서 획득한 TCP 상태 플래그가 Syn 상태 또는 Ack 상태인 경우에 TCP 상태 플래그의 상태 정보를 인증 승인 모듈로 제공하는 단계; (D) 상기 인증 승인 모듈은 상기 트래픽 분석 모듈에서 획득한 TCP 상태 플래그가 Syn 일 경우에 패킷 생성 모듈에 인증 요청 패킷의 생성을 요청하는 단계; (E) 상기 패킷 생성 모듈은 인증 요청 패킷의 생성을 요청받으면, 인증값을 생성하여 시퀀스(Sequence) 필드에 담아 사용자에게 인증 요청 패킷을 생성하여 전송하는 단계; 및 (F) 상기 인증 승인 모듈은 TCP 상태 플래그가 Ack 일 때는 인증 응답 패킷이 유효한 경우에 인증 목록 관리 모듈로 전달하여 인증 사용자 목록에 추가하도록 하는 단계를 더 포함한다.According to another aspect of the present invention, (C) the status check module further comprises: providing status information of a TCP status flag to an authentication approval module when the TCP status flag acquired by the traffic analysis module is in a Syn status or an Ack status; (D) requesting generation of an authentication request packet to the packet generation module when the TCP state flag acquired by the traffic analysis module is Syn; (E) when the packet generation module is requested to generate an authentication request packet, generating an authentication value, generating an authentication request packet in a sequence field, and generating and transmitting an authentication request packet to the user; And (F) when the TCP status flag is Ack, transmitting the authentication response packet to the authentication list management module and adding the authentication response packet to the authentication list if the authentication response packet is valid.

또한, 본 발명의 다른 측면의 상기 (E) 단계에서 상기 패킷 생성 모듈은 인증 요청 패킷의 생성을 요청받을 경우 Syn 패킷의 출발지 IP, 목적지 IP, 출발지 Port, 목적지 Port를 조합한 값과 타임스탬프를 인증값으로 하여 시퀀스 필드의 시퀀스 넘버에 저장하고 Syn-Ack 플래그를 설정하여 인증 요청 패킷을 생성하여 전송한다.In another aspect of the present invention, in the step (E), when the packet generation module is requested to generate an authentication request packet, a value obtained by combining a source IP, a destination IP, a source port, and a destination port of a Syn packet and a time stamp Stores the authentication value in the sequence number of the sequence field, sets the Syn-Ack flag, and generates and transmits an authentication request packet.

또한, 본 발명의 다른 측면의 상기 (F) 단계에서 상기 인증 승인 모듈은 TCP 상태 플래그가 Ack 일 때는 인증 응답 패킷으로 판단하고 확인 응답(Acknowledgment) 필드의 확인 응답 넘버를 확인하여 해당 패킷이 인증 요청에 대한 인증 응답 패킷인지 유효성을 검증한다.In the step (F) of the other aspect of the present invention, when the TCP status flag is Ack, the authentication approval module determines that the packet is an authentication response packet and confirms the acknowledgment number of the Acknowledgment field, Lt; RTI ID = 0.0 > validation < / RTI >

또한, 본 발명의 다른 측면의 상기 인증 승인 모듈은 Ack 패킷의 경우에 확인 응답 넘버에서 1을 뺀 값과 출발지 IP, 목적지 IP, 출발지 Port, 목적지 Port를 조합한 값을 비교하여 값이 동일하고 타임스탬프를 확인하여 사용자가 설정한 시간을 지나지 않았을 경우에 사용자의 IP 정보를 인증 목록 관리 모듈로 전달하여 인증 사용자 목록에 추가하도록 한다.In another aspect of the present invention, in the case of the Ack packet, the authentication approval module compares the value obtained by subtracting 1 from the acknowledgment number and the combination of the source IP, the destination IP, the source port, and the destination port, When the stamp is confirmed and the time set by the user has not passed, the IP information of the user is transmitted to the authentication list management module and added to the authentication user list.

상기와 같은 본 발명에 따르면, 실제 사용자가 아닌 트래픽 재전송 프로그램 또는 스크립트 등과 같은 비정상적인 사용자에 의한 과도한 트래픽을 제어할 수 있다.According to the present invention, it is possible to control excessive traffic caused by an abnormal user such as a traffic retransmission program or a script, which is not an actual user.

특히, 본 발명에 따르면, 여러 가지 상태 테이블 관리로 인한 복잡성 및 부하를 줄이기 위하여 상태 테이블 등을 운영하지 않고 사용자에 대한 인증을 진행하여 인증된 IP 리스트만을 가지고 비정상 트래픽을 제어하기 때문에 성능을 대폭 향상 시킬 수 있으며, 외부에서 내부로 들어오는 트래픽 뿐만 아니라 내부에서 외부로 전달되는 비정상 트래픽 또한 제어가 가능하다.In particular, according to the present invention, unauthorized traffic is controlled only by an authenticated IP list by performing authentication on a user without operating a state table or the like in order to reduce complexity and load due to various state table management, And not only the traffic coming from the outside to the inside but also the abnormal traffic from the inside to the outside can be controlled.

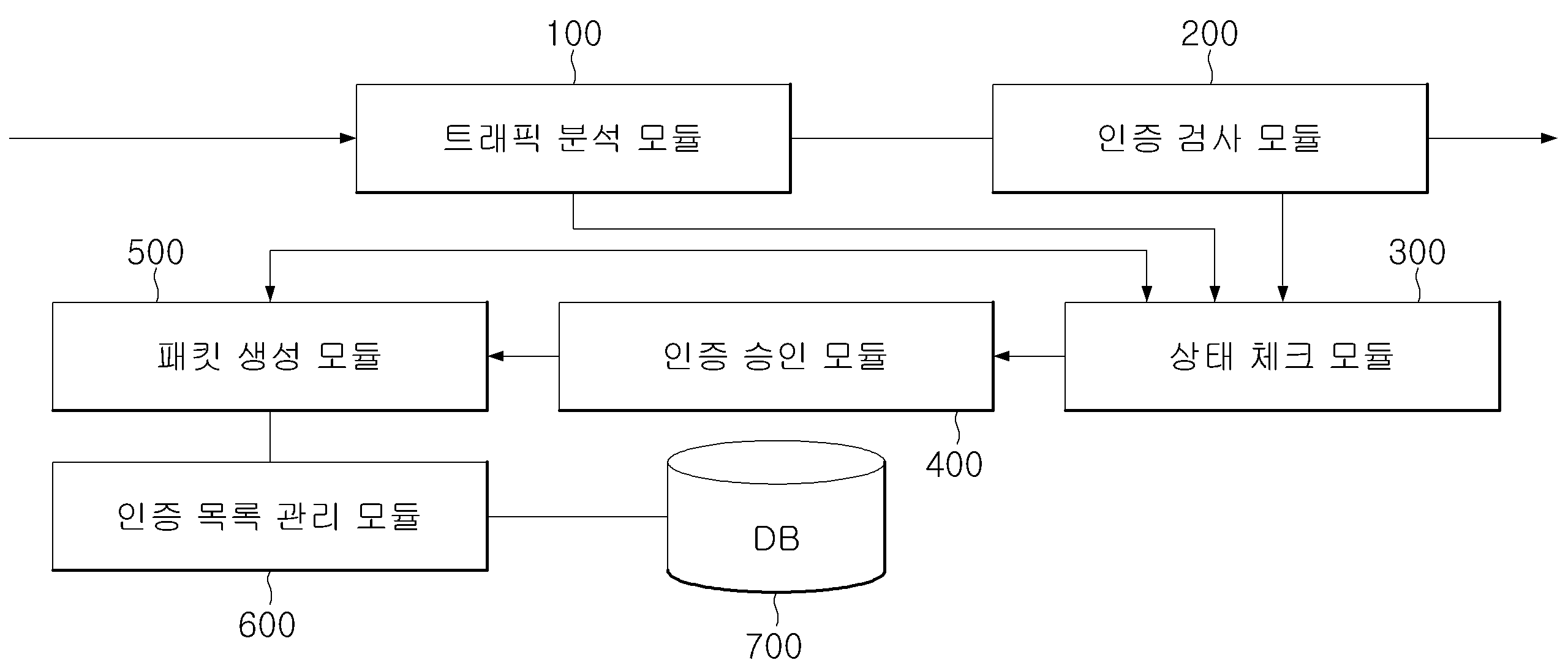

도 1은 본 발명의 바람직한 일 실시예에 따른 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치의 구성도이다.

도 2는 트래픽 분석 모듈이 수신한 패킷 구조를 보여주는 도면이다.

도 3은 인증 수행 과정을 보여주는 도면이다.

도 4는 본 발명의 바람직한 일 실시예에 따른 사용자 인증을 통한 비정상 네트워크 트래픽 제어 방법의 흐름도이다.1 is a block diagram of an apparatus for controlling an abnormal network traffic through user authentication according to a preferred embodiment of the present invention.

2 is a diagram illustrating a packet structure received by the traffic analysis module.

3 is a diagram illustrating an authentication process.

4 is a flowchart illustrating a method of controlling an abnormal network traffic through user authentication according to an exemplary embodiment of the present invention.

본 발명과 본 발명의 동작상의 이점 및 본 발명의 실시에 의하여 달성되는 목적을 설명하기 위하여 이하에서는 본 발명의 바람직한 실시예를 예시하고 이를 참조하여 살펴본다.BRIEF DESCRIPTION OF THE DRAWINGS The above and other objects, features and advantages of the present invention will become more apparent from the following detailed description of the present invention when taken in conjunction with the accompanying drawings.

먼저, 본 출원에서 사용한 용어는 단지 특정한 실시예를 설명하기 위해 사용된 것으로서, 본 발명을 한정하려는 의도가 아니며, 단수의 표현은 문맥상 명백하게 다르게 뜻하지 않는 한, 복수의 표현을 포함할 수 있다. 또한 본 출원에서, "포함하다" 또는 "가지다" 등의 용어는 명세서 상에 기재된 특징, 숫자, 단계, 동작, 구성요소, 부품 또는 이들을 조합한 것이 존재함을 지정하려는 것이지, 하나 또는 그 이상의 다른 특징들이나 숫자, 단계, 동작, 구성요소, 부품 또는 이들을 조합한 것들의 존재 또는 부가 가능성을 미리 배제하지 않는 것으로 이해되어야 한다.First, the terminology used in the present application is used only to describe a specific embodiment, and is not intended to limit the present invention, and the singular expressions may include plural expressions unless the context clearly indicates otherwise. Also, in this application, the terms "comprise", "having", and the like are intended to specify that there are stated features, integers, steps, operations, elements, parts or combinations thereof, But do not preclude the presence or addition of features, numbers, steps, operations, components, parts, or combinations thereof.

본 발명을 설명함에 있어서, 관련된 공지 구성 또는 기능에 대한 구체적인 설명이 본 발명의 요지를 흐릴 수 있다고 판단되는 경우에는 그 상세한 설명은 생략한다.In the following description of the present invention, a detailed description of known functions and configurations incorporated herein will be omitted when it may make the subject matter of the present invention rather unclear.

도 1은 본 발명의 바람직한 일 실시예에 따른 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치의 구성도이다.1 is a block diagram of an apparatus for controlling an abnormal network traffic through user authentication according to a preferred embodiment of the present invention.

도 1을 참조하면, 본 발명의 바람직한 일 실시예에 따른 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치는 트래픽 분석 모듈(100), 인증 검사 모듈(200), 상태 체크 모듈(300), 인증 승인 모듈(400), 패킷 생성 모듈(500), 인증 목록 관리 모듈(600) 및 인증 목록 데이터베이스(700)을 구비하고 있다.Referring to FIG. 1, an apparatus for controlling an abnormal network traffic through user authentication according to an exemplary embodiment of the present invention includes a

상기 트래픽 분석 모듈(100)은 패킷이 들어오는 방향을 기준으로 내부/외부 패킷의 방향 구분 및 각각의 프로토콜에 맞게 헤더를 분석하여 접속을 시도하는 IP 정보를 수집하고 TCP의 상태 플래그를 얻어온다.The

이때, 트래픽 분석 모듈이 수신한 패킷의 구조가 도 2에 도시되어 있는데, 출발지 IP주소(SRC IP(SouRCe IP address))(10), 목적지 IP 주소(DST IP)( DeSTnation IP address)(20), TCP 플래그(TCP Flags)(30) 및 데이터(DATA)(40)를 포함하고 있다.The structure of the packet received by the traffic analysis module is shown in FIG. 2. The source IP address (SouRCe IP address) 10, the destination IP address (DST IP) (DeSTnation IP address) 20, A TCP flag (TCP Flags) 30, and data (DATA) 40.

다음으로, 인증 검사 모듈(200)은 트래픽 분석 모듈(100)로부터 전달받은 프로토콜과 IP 정보(출발지 IP 주소, 목적지 IP 주소)를 기반으로 인증 목록 데이터베이스(700)에 있는 인증 사용자 목록과 비교하여 사전에 인증을 받은 사용자인지 확인을 진행하여 사전에 인증받은 사용자의 경우 해당 패킷을 통과시키며, 사전에 인증받지 못한 사용자의 경우에는 상태 체크 모듈(300)로 이동하게 한다.Next, the

상기 인증 검사 모듈(200)은 이때 외부에서 내부로 들어오는 패킷의 경우 출발지 IP를 비교하고 내부에서 외부로 나가는 패킷의 경우 목적지 IP를 비교한다. The

비교 결과, 인증 검사 모듈(200)은 인증 사용자 목록에 존재하는 패킷일 경우 인증 목록 데이터베이스(700)의 최종 접속 시간을 갱신하며 패킷을 반대편으로 포워딩하여 통과시킨다.As a result of comparison, when the packet exists in the authentication user list, the

그리고, 상태 체크 모듈(300)은 트래픽 분석 모듈(100)에서 분석한 정보를 바탕으로 TCP의 상태를 체크하게 된다. The

상태 체크 모듈(300)은 TCP의 상태를 체크하여 TCP 플래그가 Syn 또는 Ack일 경우 인증 승인 모듈(400)로 이동하게 하고 그 외의 패킷은 비인증 사용자로 판단하고 차단시킨다(즉, 드롭(drop) 시킨다).The

여기에서, Syn은 TCP 플래그 상태 값으로 최초 세션 연결을 설정하는데 사용된다. 그리고, Ack는 TCP 플래그 상태 값으로 확인 응답(Acknowledgment) 넘버 값이 설정되어 있는 것을 의미한다.Here, Syn is used to establish the initial session connection with the TCP flag status value. And, Ack means that an acknowledgment number value is set as the TCP flag status value.

이때, 확인 응답(Acknowledgment) 넘버는 수신자가 예상하는 다음 시퀀스 번호로써 이전에 전달받은 시퀀스 넘버에 +1을 더한 값이 된다.At this time, the Acknowledgment number is a value obtained by adding +1 to the sequence number previously received as the next sequence number expected by the receiver.

상기 시퀀스(sequence) 넘버는 TCP 데이터의 순서 번호로써 Syn 플래그가 설정된 경우 최초 시퀀스 번호를 초기화하며 이후 값은 전송된 데이터의 누적 값이다.The sequence number is a sequence number of the TCP data. When the Syn flag is set, the sequence number is initialized, and the value is an accumulated value of the transmitted data.

다음으로, 인증 승인 모듈(400)은 상태 체크 모듈(300)에서 전달받은 패킷의 상태 정보를 기반으로 TCP의 플래그 값이 Syn 일 경우 최초 접속 사용자로 판단하고 패킷 생성 모듈(500)에 인증 요청 패킷의 생성을 요청하고 TCP 플래그가 Ack 일 때는 인증 응답 패킷으로 판단하고 확인 응답(Acknowledgment) 필드의 확인 응답 넘버를 확인하여 해당 패킷이 인증 요청에 대한 인증 응답 패킷인지 유효성을 검증한다. If the flag value of the TCP is Syn, the

인증 승인 모듈(400)은 검증 결과에 따라 인증이 유효한 패킷의 경우 목록 관리 모듈(600)로 전달하며 인증이 무효한 패킷의 경우 비 인증 사용자로 판단하고 차단 시킨다.The

그리고, 패킷 생성 모듈(500)은 상태 체크 모듈에서 전달받은 정보를 바탕으로 인증값을 생성하여 시퀀스(Sequence) 필드에 담아 사용자에게 인증 요청 패킷을 생성하여 전송하거나 인증이 완료되었을 경우 사용자의 재접속을 유도하기 위한 RST 패킷을 전송한다.The

이러한 과정이 도 3에 도시되어 있는데, 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치의 인증 승인 모듈(400)은 상태 체크 모듈(300)에서 전달받은 패킷의 상태 정보를 기반으로 TCP의 플래그 값이 Syn 일 경우 최초 접속 사용자로 판단하고 패킷 생성 모듈(500)에 인증 요청 패킷의 생성을 요청하고, 이에 따라 패킷 생성 모듈(500)은 인증 요청 패킷을 생성하여 사용자 단말로 전송한다.3, the

이때, 패킷 생성 모듈(500)에서는 인증 요청 패킷의 생성을 요청받을 경우 상태 체크 모듈(300)에서 전송받은 해당 Syn 패킷의 출발지 IP, 목적지 IP, 출발지 Port, 목적지 Port를 조합한 값과 타임스탬프를 인증값으로 하여 시퀀스 필드의 시퀀스 넘버에 저장하고 Syn-Ack 플래그를 설정하여 인증 요청 패킷을 생성하여 전송하게 된다.At this time, when the

그러면, 사용자 단말은 이에 따라 인증 응답 패킷을 생성하여 전송하며 이에 따라 인증은 완료된다.Then, the user terminal generates and transmits an authentication response packet accordingly, and authentication is completed accordingly.

상기 인증 목록 관리 모듈(600)은 관리자의 추가 명령 또는 인증 승인 모듈(400)에서 인증된 사용자들의 IP 정보를 인증 목록 데이터베이스(700)의 인증 사용자 목록에 추가하거나 관리자의 삭제 명령 또는 인증 접속 시간이 만료된 사용자들에 대해서 IP 정보를 인증 사용자 목록에서 삭제하는 등 전반적인 인증 사용자 목록을 관리한다.The authentication

즉, 인증 목록 관리 모듈(600)은 주기적으로 인증 목록 데이터베이스(700)의 인증 사용자 목록을 확인하여 인증 검사 모듈(200)에 의해 최종 접속 시간이 갱신되지 않고 관리자가 설정한 인증 만료 시간이 지난 IP에 대해서는 목록에서 삭제하며, 사용자에 의한 인증 목록 추가, 삭제, 리셋 등 관리 기능을 수행한다.That is, the authentication

도 4는 본 발명의 바람직한 일 실시예에 따른 사용자 인증을 통한 비정상 네트워크 트래픽 제어 방법의 흐름도이다.4 is a flowchart illustrating a method of controlling an abnormal network traffic through user authentication according to an exemplary embodiment of the present invention.

도 4를 참조하면, 본 발명의 바람직한 일 실시예에 따른 사용자 인증을 통한 비정상 네트워크 트래픽 제어 방법은 먼저 트래픽 분석 모듈이 네트워크 인터페이스 카드(NIC : Network Interface Card)로부터 수신된 패킷의 방향성(내부 또는 외부) 및 정보를 분석하여 해당 패킷의 IP 정보(출발지 IP 주소와 목적지 IP 주소)와 TCP 플래그 정보를 파악한다(S100). Referring to FIG. 4, a method for controlling an abnormal network traffic through user authentication according to an exemplary embodiment of the present invention includes: determining whether a packet received from a network interface card (NIC) And analyzes the information to determine IP information (source IP address and destination IP address) and TCP flag information of the packet (S100).

상기 트래픽 분석 모듈의 분석된 정보를 이용하여 인증 검사 모듈은 인증 사용자 목록을 검색하여 해당 IP가 기존에 인증을 받은 사용자 인지 여부를 판단하며(S102), 이때 외부에서 내부로 들어오는 패킷의 경우 출발지 IP를 비교하고 내부에서 외부로 나가는 패킷의 경우 목적지 IP를 비교한다. Using the analyzed information of the traffic analysis module, the authentication checking module searches the authentication user list to determine whether the corresponding IP is a user who has been authenticated (S102). At this time, And compares destination IPs for packets going from the inside to the outside.

이미 인증 검사 모듈은 판단 결과, 인증 사용자 목록에 존재하는 패킷일 경우 인증 목록 데이터베이스의 최종 접속 시간을 갱신하며 패킷을 반대편으로 포워딩하여 통과시킨다(S104).As a result of the determination, if the packet exists in the authentication user list, the authentication checking module updates the last access time of the authentication list database and forwards the packet to the opposite side for passing through (S104).

한편, 상태 체크 모듈은 해당 IP가 기존에 인증을 받은 사용자가 아니라면 TCP 상태 플래그를 확인하여, TCP 상태 플래그의 상태가 Syn 플래그 또는 Ack 플래그인지 확인한다(S110). On the other hand, if the corresponding IP is not a user who has already been authenticated, the status check module checks the TCP status flag to check whether the status of the TCP status flag is the Syn flag or the Ack flag (S110).

상태 체크 모듈은 TCP 상태 플래그의 확인 결과, Syn 플래그가 설정되어 있는 경우 최초 접속을 시도하는 것으로 보고 인증을 위한 인증 승인 모듈로 전달하며, Ack 플래그가 설정되어 있는 경우 인증 요청에 대한 인증 응답 패킷으로 보고 사용자 인증 승인 모듈로 전달하게 된다. 그 외 패킷의 경우 인증되지 않은 패킷으로 판단하고 모두 드롭한다(S112).If the Ack flag is set, the status check module sends an authentication response packet to the authentication request. When the Ack flag is set, the status check module sends an authentication response packet to the authentication request module And to the reporting user authentication module. In the case of the other packets, it is determined that the packet is unauthenticated and all packets are dropped (S112).

이후에, 인증 승인 모듈에서는 해당 Syn 패킷일 경우(S114) 최초 연결 시도로 판단하여 패킷 생성 모듈로 인증 요청 패킷의 생성을 요청하게 된다.Thereafter, in the case of the Syn packet (S114), the authentication approval module determines that it is the first connection attempt and requests the packet generation module to generate the authentication request packet.

이에 따라, 패킷 생성 모듈에서는 인증 패킷 생성을 요청받을 경우 해당 Syn 패킷의 출발지 IP, 목적지 IP, 출발지 Port, 목적지 Port를 조합한 값과 타임스탬프를 인증값으로 하여 시퀀스 필드의 시퀀스 넘버에 저장하고 Syn-Ack 플래그를 설정하여 응답 요청 패킷을 생성하여 전송하게 된다(S120).Accordingly, when the packet generation module is requested to generate an authentication packet, the packet generation module stores the combination value of the source IP, the destination IP, the source port, and the destination port of the corresponding Syn packet as the authentication value and the timestamp in the sequence number of the sequence field, A response request packet is generated by setting the -Ack flag and transmitted (S120).

한편, 인증 승인 모듈은 상태 체크 모듈에서 전달받은 패킷의 상태 정보를 기반으로 TCP의 플래그 값이 Ack 일 때는 인증 응답 패킷으로 판단하고 확인 응답(Acknowledgment) 필드의 확인 응답 넘버를 확인하여 해당 패킷이 인증 요청에 대한 인증 응답 패킷인지 유효성을 검증한다(S116). On the other hand, if the flag value of TCP is Ack based on the status information of the packet received from the status check module, the authentication approval module determines that the packet is an authentication response packet and confirms the acknowledgment number of the Acknowledgment field, And verifies whether it is an authentication response packet for the request (S116).

즉, 인증 승인 모듈에서는 Ack 패킷의 경우 인증 요청에 대한 응답으로 판단하고 확인 응답 필드의 확인 응답(Acknowledgment) 넘버에서 1을 뺀 값과 출발지 IP, 목적지 IP, 출발지 Port, 목적지 Port를 조합한 값을 비교하여 값이 동일하고 타임스탬프를 확인하여 사용자가 설정한 시간을 지나지 않았을 경우 사용자의 IP 정보를 인증 목록 관리 모듈로 전달하여 인증 사용자 목록에 추가하고 패킷 생성 모듈로 재접속 유도 패킷을 요청하게 된다. That is, in the case of the Ack packet, the authentication acknowledgment module determines the Ack packet as a response to the authentication request, and compares the value obtained by subtracting 1 from the acknowledgment number of the acknowledgment field and the combination of the source IP, destination IP, If the value is the same and the time stamp is confirmed and the time set by the user is not passed, the IP information of the user is transferred to the authentication list management module, added to the authentication user list, and the packet generation module requests the re-connection guidance packet.

상기 패킷 생성 모듈에서는 재접속 유도 패킷 생성을 요청 받을 경우 RST 패킷을 생성하여 전송하여 연결을 종료하게 된다(S122).When the packet generation module is requested to generate a re-connection induction packet, the RST packet is generated and transmitted to terminate the connection (S122).

이때 해당 패킷의 방향이 외부에서 내부로 들어오는 패킷의 경우 출발지 IP를 추가하며, 내부에서 외부로 나가는 패킷의 경우에는 목적지 IP를 추가하게 된다. 만약 동일하지 않는 값이거나 시간이 지난 경우 인증 승인 모듈은 해당 패킷은 드롭한다(S112).At this time, a source IP is added in case of a packet in which the direction of the packet comes from the outside to the inside, and a destination IP is added in case of a packet going from the inside to the outside. If the value is not equal or exceeds the time, the authentication approval module drops the packet (S112).

상기와 같은 본 발명에 따르면, 실제 사용자가 아닌 트래픽 재전송 프로그램 또는 스크립트 등과 같은 비정상적인 사용자에 의한 과도한 트래픽을 제어할 수 있다.According to the present invention, it is possible to control excessive traffic caused by an abnormal user such as a traffic retransmission program or a script, which is not an actual user.

특히, 본 발명에 따르면, 여러 가지 상태 테이블 관리로 인한 복잡성 및 부하를 줄이기 위하여 상태 테이블 등을 운영하지 않고 사용자에 대한 인증을 진행하여 인증된 IP 리스트만을 가지고 비정상 트래픽을 제어하기 때문에 성능을 대폭 향상 시킬 수 있으며, 외부에서 내부로 들어오는 트래픽 뿐만 아니라 내부에서 외부로 전달되는 비정상 트래픽 또한 제어가 가능하다.In particular, according to the present invention, unauthorized traffic is controlled only by an authenticated IP list by performing authentication on a user without operating a state table or the like in order to reduce complexity and load due to various state table management, And not only the traffic coming from the outside to the inside but also the abnormal traffic from the inside to the outside can be controlled.

이상의 설명은 본 발명의 기술 사상을 예시적으로 설명한 것에 불과한 것으로서, 본 발명이 속하는 기술 분야에서 통상의 지식을 가진 자라면 본 발명의 본질적인 특성에서 벗어나지 않는 범위에서 다양한 수정 및 변형이 가능할 것이다. 따라서 본 발명에 기재된 실시예들은 본 발명의 기술 사상을 한정하기 위한 것이 아니라 설명하기 위한 것이고, 이러한 실시예에 의하여 본 발명의 기술 사상이 한정되는 것은 아니다. 본 발명의 보호 범위는 아래의 청구범위에 의해서 해석되어야 하며, 그와 동등한 범위 내에 있는 모든 기술 사상은 본 발명의 권리범위에 포함되는 것으로 해석되어야 할 것이다.The foregoing description is merely illustrative of the technical idea of the present invention, and various changes and modifications may be made by those skilled in the art without departing from the essential characteristics of the present invention. Therefore, the embodiments of the present invention are not intended to limit the scope of the present invention but to limit the scope of the present invention. The scope of protection of the present invention should be construed according to the following claims, and all technical ideas within the scope of equivalents thereof should be construed as being included in the scope of the present invention.

100 : 트래픽 분석 모듈 200 : 인증 검사 모듈

300 : 상태 체크 모듈 400 : 인증 승인 모듈

500 : 패킷 생성 모듈 600 : 인증 목록 관리 모듈

700 : 인증 목록 데이터베이스100: traffic analysis module 200: authentication inspection module

300: status check module 400: authentication approval module

500: packet generation module 600: authentication list management module

700: Authentication List Database

Claims (13)

상기 트래픽 분석 모듈에서 수집한 IP 정보를 기반으로 인증 사용자 목록을 검색하여 인증을 받은 사용자인 경우에 패킷을 통과시키는 인증 검사 모듈을 포함하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치.A traffic analysis module that receives packets and collects IP information; And

And an authentication checking module for searching for an authentication user list based on the IP information collected by the traffic analysis module and passing the packet when the user is an authenticated user.

상기 트래픽 분석 모듈은 패킷이 내부로 들어오는 패킷인지 외부로 나가는 패킷인지 패킷의 방향을 구분하며,

상기 인증 검사 모듈은 외부에서 내부로 들어오는 패킷의 경우 수집된 IP 정보의 출발지 IP를 인증 사용자 목록에서 검색하여 인증을 받은 사용자인지 판단하고, 내부에서 외부로 나가는 패킷의 경우 수집된 IP 정보에서 목적지 IP를 인증 사용자 목록에서 검색하여 인증을 받은 사용자인지 판단하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치.The method according to claim 1,

The traffic analysis module classifies the direction of a packet whether a packet is an incoming packet or an outgoing packet,

In the case of a packet coming from the outside to the inside, the authentication inspection module searches the authentication user list for the IP address of the collected IP information to determine whether the user is an authenticated user. To the authentication user list to determine whether the user is an authenticated user.

상기 트래픽 분석 모듈은 패킷의 TCP 상태 플래그를 획득하며,

인증 사용자 목록을 관리하는 인증 목록 데이터베이스;

인증 승인된 사용자를 상기 인증 목록 데이터베이스의 인증 사용자 목록에 추가하는 인증 목록 관리 모듈;

인증 요청 패킷의 생성을 요청받으면, 인증값을 생성하여 시퀀스(Sequence) 필드에 담아 사용자에게 인증 요청 패킷을 생성하여 전송하는 패킷 생성 모듈; 및

상기 트래픽 분석 모듈에서 획득한 TCP 상태 플래그가 Syn 일 경우에 상기 패킷 생성 모듈에 인증 요청 패킷의 생성을 요청하고, TCP 상태 플래그가 Ack 일 때는 인증 응답 패킷이 유효한 경우에 인증 목록 관리 모듈로 전달하여 인증 사용자 목록에 추가하도록 하는 인증 승인 모듈을 더 포함하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치.The method according to claim 1,

The traffic analysis module obtains a TCP status flag of the packet,

An authentication list database for managing the authentication user list;

An authentication list management module for adding an authentication authorized user to the authentication user list of the authentication list database;

A packet generation module for generating and transmitting an authentication request packet to a user by generating an authentication value in a sequence field; And

Requesting generation of an authentication request packet to the packet generation module when the TCP status flag acquired by the traffic analysis module is Syn, and when the TCP status flag is Ack, transferring the authentication response packet to the authentication list management module when the authentication response packet is valid Further comprising an authentication approval module for allowing the user authentication module to add to the authentication user list.

상기 트래픽 분석 모듈에서 획득한 TCP 상태 플래그가 Syn 상태 또는 Ack 상태인 경우에 TCP 상태 플래그의 상태 정보를 상기 인증 승인 모듈로 제공하고, 그 외의 상태인 경우에는 패킷을 차단하는 상태 체크 모듈을 더 포함하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치.The method according to claim 3,

And a status check module for providing the status information of the TCP status flag to the authentication acknowledgment module when the TCP status flag acquired by the traffic analysis module is in the Syn status or the Ack status and blocking the packet if the TCP status flag is other status An apparatus for controlling an abnormal network traffic through user authentication.

상기 패킷 생성 모듈은 인증 요청 패킷의 생성을 요청받을 경우 Syn 패킷의 출발지 IP, 목적지 IP, 출발지 Port, 목적지 Port를 조합한 값과 타임스탬프를 인증값으로 하여 시퀀스 필드의 시퀀스 넘버에 저장하고 Syn-Ack 플래그를 설정하여 인증 요청 패킷을 생성하여 전송하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치.The method according to claim 3,

The packet generation module stores a value obtained by combining a source IP, a destination IP, a source port, and a destination port of a Syn packet and a time stamp as an authentication value in a sequence number of a sequence field when a request for generating an authentication request packet is received. An apparatus for controlling an abnormal network traffic through user authentication for generating and transmitting an authentication request packet by setting an Ack flag.

상기 인증 승인 모듈은 TCP 상태 플래그가 Ack 일 때는 인증 응답 패킷으로 판단하고 확인 응답(Acknowledgment) 필드의 확인 응답 넘버를 확인하여 해당 패킷이 인증 요청에 대한 인증 응답 패킷인지 유효성을 검증하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치.The method according to claim 3,

When the TCP status flag is Ack, the authentication acknowledgment module determines that the packet is an authentication response packet and confirms the acknowledgment number of the Acknowledgment field, and confirms whether the packet is an authentication response packet for the authentication request. Apparatus for controlling abnormal network traffic.

상기 인증 승인 모듈은 Ack 패킷의 경우에 확인 응답 넘버에서 1을 뺀 값과 출발지 IP, 목적지 IP, 출발지 Port, 목적지 Port를 조합한 값을 비교하여 값이 동일하고 타임스탬프를 확인하여 사용자가 설정한 시간을 지나지 않았을 경우에 사용자의 IP 정보를 인증 목록 관리 모듈로 전달하여 인증 사용자 목록에 추가하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 장치.The method of claim 6,

In the case of the Ack packet, the authentication approval module compares the value obtained by subtracting 1 from the acknowledgment number and the combination of the source IP, the destination IP, the source port, and the destination port, checks the timestamp, And transmitting the IP information of the user to the authentication list management module and adding the IP information to the authentication user list when the time has passed.

(B) 인증 검사 모듈은 상기 트래픽 분석 모듈에서 수집한 IP 정보를 기반으로 인증 사용자 목록을 검색하여 인증을 받은 사용자인 경우에 패킷을 통과시키는 단계를 포함하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 방법.(A) the traffic analysis module receives a packet and collects IP information and a TCP status flag; And

(B) the authentication inspection module searches the authentication user list based on the IP information collected by the traffic analysis module, and passes the packet if the user is the authenticated user.

상기 (B) 단계는

(B-1) 상기 인증 검사 모듈은 외부에서 내부로 들어오는 패킷의 경우 수집된 IP 정보의 출발지 IP를 인증 사용자 목록에서 검색하여 인증을 받은 사용자인지 판단하는 단계; 및

(B-2) 상기 인증 검사 모듈은 내부에서 외부로 나가는 패킷의 경우 수집된 IP 정보에서 목적지 IP를 인증 사용자 목록에서 검색하여 인증을 받은 사용자인지 판단하는 단계를 포함하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 방법.The method of claim 8,

The step (B)

(B-1) In the case of a packet coming from the outside to the inside, the authentication inspection module searches the authentication user list of the IP address of the collected IP information to determine whether the user is an authenticated user. And

(B-2) In the case of a packet going from the inside to the outside, the authentication checking module determines whether the user is an authenticated user by searching for the destination IP from the collected IP information in the authenticated user list, Control method.

(C) 상태 체크 모듈은 상기 트래픽 분석 모듈에서 획득한 TCP 상태 플래그가 Syn 상태 또는 Ack 상태인 경우에 TCP 상태 플래그의 상태 정보를 인증 승인 모듈로 제공하는 단계;

(D) 상기 인증 승인 모듈은 상기 트래픽 분석 모듈에서 획득한 TCP 상태 플래그가 Syn 일 경우에 패킷 생성 모듈에 인증 요청 패킷의 생성을 요청하는 단계;

(E) 상기 패킷 생성 모듈은 인증 요청 패킷의 생성을 요청받으면, 인증값을 생성하여 시퀀스(Sequence) 필드에 담아 사용자에게 인증 요청 패킷을 생성하여 전송하는 단계; 및

(F) 상기 인증 승인 모듈은 TCP 상태 플래그가 Ack 일 때는 인증 응답 패킷이 유효한 경우에 인증 목록 관리 모듈로 전달하여 인증 사용자 목록에 추가하도록 하는 단계를 더 포함하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 방법.The method of claim 8,

(C) providing the state information of the TCP status flag to the authentication approval module when the TCP status flag acquired by the traffic analysis module is in the Syn status or the Ack status;

(D) requesting generation of an authentication request packet to the packet generation module when the TCP state flag acquired by the traffic analysis module is Syn;

(E) when the packet generation module is requested to generate an authentication request packet, generating an authentication value, generating an authentication request packet in a sequence field, and generating and transmitting an authentication request packet to the user; And

(F) when the TCP status flag is Ack, when the authentication response packet is valid, the authentication approval module transmits the authentication response packet to the authentication list management module and adds the authentication response packet to the authentication user list, .

상기 (E) 단계에서 상기 패킷 생성 모듈은 인증 요청 패킷의 생성을 요청받을 경우 Syn 패킷의 출발지 IP, 목적지 IP, 출발지 Port, 목적지 Port를 조합한 값과 타임스탬프를 인증값으로 하여 시퀀스 필드의 시퀀스 넘버에 저장하고 Syn-Ack 플래그를 설정하여 인증 요청 패킷을 생성하여 전송하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 방법.12. The method of claim 10,

In step (E), when the generation packet of the authentication request packet is requested, the packet generation module generates a sequence of sequence fields by using a combination of a source IP, a destination IP, a source port, And storing the number in the number field and setting a Syn-Ack flag to generate and send an authentication request packet.

상기 (F) 단계에서 상기 인증 승인 모듈은 TCP 상태 플래그가 Ack 일 때는 인증 응답 패킷으로 판단하고 확인 응답(Acknowledgment) 필드의 확인 응답 넘버를 확인하여 해당 패킷이 인증 요청에 대한 인증 응답 패킷인지 유효성을 검증하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 방법.12. The method of claim 10,

In step (F), if the TCP status flag is Ack, the authentication acknowledgment module determines that the packet is an authentication response packet and confirms an acknowledgment number of the Acknowledgment field. A method for controlling abnormal network traffic through user authentication.

상기 인증 승인 모듈은 Ack 패킷의 경우에 확인 응답 넘버에서 1을 뺀 값과 출발지 IP, 목적지 IP, 출발지 Port, 목적지 Port를 조합한 값을 비교하여 값이 동일하고 타임스탬프를 확인하여 사용자가 설정한 시간을 지나지 않았을 경우에 사용자의 IP 정보를 인증 목록 관리 모듈로 전달하여 인증 사용자 목록에 추가하는 사용자 인증을 통한 비정상 네트워크 트래픽 제어 방법.The method of claim 12,

In the case of the Ack packet, the authentication approval module compares the value obtained by subtracting 1 from the acknowledgment number and the combination of the source IP, the destination IP, the source port, and the destination port, checks the timestamp, And transmitting the IP information of the user to the authentication list management module and adding the IP information to the authentication user list when the time passes.

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| KR1020160122074A KR20180032864A (en) | 2016-09-23 | 2016-09-23 | Controlling apparatus for abnormally network traffic using user authentication and controlling method for the same |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| KR1020160122074A KR20180032864A (en) | 2016-09-23 | 2016-09-23 | Controlling apparatus for abnormally network traffic using user authentication and controlling method for the same |

Publications (1)

| Publication Number | Publication Date |

|---|---|

| KR20180032864A true KR20180032864A (en) | 2018-04-02 |

Family

ID=61976325

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| KR1020160122074A Ceased KR20180032864A (en) | 2016-09-23 | 2016-09-23 | Controlling apparatus for abnormally network traffic using user authentication and controlling method for the same |

Country Status (1)

| Country | Link |

|---|---|

| KR (1) | KR20180032864A (en) |

Cited By (11)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| KR102223827B1 (en) * | 2019-09-24 | 2021-03-08 | 프라이빗테크놀로지 주식회사 | System for authenticating and controlling network access of terminal and method thereof |

| WO2021060859A1 (en) * | 2019-09-24 | 2021-04-01 | 프라이빗테크놀로지 주식회사 | System for authenticating and controlling network access of terminal, and method therefor |

| US11082256B2 (en) | 2019-09-24 | 2021-08-03 | Pribit Technology, Inc. | System for controlling network access of terminal based on tunnel and method thereof |

| US11190494B2 (en) | 2019-09-24 | 2021-11-30 | Pribit Technology, Inc. | Application whitelist using a controlled node flow |

| US11271777B2 (en) | 2019-09-24 | 2022-03-08 | Pribit Technology, Inc. | System for controlling network access of terminal based on tunnel and method thereof |

| US11381557B2 (en) | 2019-09-24 | 2022-07-05 | Pribit Technology, Inc. | Secure data transmission using a controlled node flow |

| US11652801B2 (en) | 2019-09-24 | 2023-05-16 | Pribit Technology, Inc. | Network access control system and method therefor |

| US12166759B2 (en) | 2019-09-24 | 2024-12-10 | Pribit Technology, Inc. | System for remote execution code-based node control flow management, and method therefor |

| US12348494B2 (en) | 2019-09-24 | 2025-07-01 | Pribit Technology, Inc. | Network access control system and method therefor |

| US12381890B2 (en) | 2019-09-24 | 2025-08-05 | Pribit Technology, Inc. | System and method for secure network access of terminal |

| US12519754B2 (en) | 2019-09-24 | 2026-01-06 | Pribit Technology, Inc. | System for controlling network access of node on basis of tunnel and data flow, and method therefor |

Citations (5)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| KR20060041123A (en) * | 2004-11-08 | 2006-05-11 | 삼성전자주식회사 | Malware detection device and method |

| KR20110018528A (en) * | 2009-08-18 | 2011-02-24 | 삼성에스디에스 주식회사 | Apparatus and method for preventing TPS flood flooding attacks on a network |

| KR20110061784A (en) * | 2009-12-02 | 2011-06-10 | 한국전자통신연구원 | Network attack defense apparatus and method, packet transmission / reception processing apparatus and method including the same |

| US20130263245A1 (en) * | 2012-03-12 | 2013-10-03 | Yi Sun | Distributed tcp syn flood protection |

| KR101501698B1 (en) * | 2013-12-12 | 2015-03-11 | 한국인터넷진흥원 | Method for detecting anomaly data flooding in mobile communication network |

-

2016

- 2016-09-23 KR KR1020160122074A patent/KR20180032864A/en not_active Ceased

Patent Citations (5)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| KR20060041123A (en) * | 2004-11-08 | 2006-05-11 | 삼성전자주식회사 | Malware detection device and method |

| KR20110018528A (en) * | 2009-08-18 | 2011-02-24 | 삼성에스디에스 주식회사 | Apparatus and method for preventing TPS flood flooding attacks on a network |

| KR20110061784A (en) * | 2009-12-02 | 2011-06-10 | 한국전자통신연구원 | Network attack defense apparatus and method, packet transmission / reception processing apparatus and method including the same |

| US20130263245A1 (en) * | 2012-03-12 | 2013-10-03 | Yi Sun | Distributed tcp syn flood protection |

| KR101501698B1 (en) * | 2013-12-12 | 2015-03-11 | 한국인터넷진흥원 | Method for detecting anomaly data flooding in mobile communication network |

Cited By (12)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| KR102223827B1 (en) * | 2019-09-24 | 2021-03-08 | 프라이빗테크놀로지 주식회사 | System for authenticating and controlling network access of terminal and method thereof |

| WO2021060859A1 (en) * | 2019-09-24 | 2021-04-01 | 프라이빗테크놀로지 주식회사 | System for authenticating and controlling network access of terminal, and method therefor |

| US11082256B2 (en) | 2019-09-24 | 2021-08-03 | Pribit Technology, Inc. | System for controlling network access of terminal based on tunnel and method thereof |

| US11190494B2 (en) | 2019-09-24 | 2021-11-30 | Pribit Technology, Inc. | Application whitelist using a controlled node flow |

| US11271777B2 (en) | 2019-09-24 | 2022-03-08 | Pribit Technology, Inc. | System for controlling network access of terminal based on tunnel and method thereof |

| US11381557B2 (en) | 2019-09-24 | 2022-07-05 | Pribit Technology, Inc. | Secure data transmission using a controlled node flow |

| US11652801B2 (en) | 2019-09-24 | 2023-05-16 | Pribit Technology, Inc. | Network access control system and method therefor |

| US12166759B2 (en) | 2019-09-24 | 2024-12-10 | Pribit Technology, Inc. | System for remote execution code-based node control flow management, and method therefor |

| US12267304B2 (en) | 2019-09-24 | 2025-04-01 | Pribit Technology, Inc. | System for authenticating and controlling network access of terminal, and method therefor |

| US12348494B2 (en) | 2019-09-24 | 2025-07-01 | Pribit Technology, Inc. | Network access control system and method therefor |

| US12381890B2 (en) | 2019-09-24 | 2025-08-05 | Pribit Technology, Inc. | System and method for secure network access of terminal |

| US12519754B2 (en) | 2019-09-24 | 2026-01-06 | Pribit Technology, Inc. | System for controlling network access of node on basis of tunnel and data flow, and method therefor |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| KR20180032864A (en) | Controlling apparatus for abnormally network traffic using user authentication and controlling method for the same | |

| US8990573B2 (en) | System and method for using variable security tag location in network communications | |

| CN1954545B (en) | Method of authentication of communication flows and device | |

| US8015402B2 (en) | Address-authentification-information issuing apparatus, address-authentification-information adding apparatus, false-address checking apparatus, and network system | |

| KR101095447B1 (en) | Distributed Denial of Service Attack Blocking Devices and Methods | |

| US20160269421A1 (en) | Method for network security using statistical object identification | |

| EP2464079A1 (en) | Method for authenticating communication traffic, communication system and protection apparatus | |

| US11297107B2 (en) | Message queuing telemetry transport (MQTT) data transmission method, apparatus, and system | |

| RU2641233C2 (en) | Method, device, and computer-readable storage medium for application-dependent filtering of file transfer protocol packets | |

| US9344417B2 (en) | Authentication method and system | |

| US10848313B2 (en) | Methods and systems for network security using a cryptographic firewall | |

| US12041136B2 (en) | Systems and methods for virtual multiplexed connections | |

| US11102239B1 (en) | Client device identification on a network | |

| WO2021244449A1 (en) | Data processing method and apparatus | |

| US20170041297A1 (en) | Unified source user checking of tcp data packets for network data leakage prevention | |

| WO2011041964A1 (en) | Method, network system and network access node for network device management | |

| KR101463873B1 (en) | Method and apparatus for preventing data loss | |

| US20190289014A1 (en) | Methods and Apparatus for Controlling Application-Specific Access to a Secure Network | |

| JP3990395B2 (en) | Communication method and communication system | |

| KR102123549B1 (en) | Server and method for controlling of internet page access | |

| CN112491911A (en) | DNS distributed denial of service defense method, device, equipment and storage medium | |

| KR102571147B1 (en) | Security apparatus and method for smartwork environment | |

| KR102027440B1 (en) | Apparatus and method for blocking ddos attack | |

| Gong | Security threats and countermeasures for connected vehicles | |

| CN120567542A (en) | Authentication method and device |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| PA0109 | Patent application |

Patent event code: PA01091R01D Comment text: Patent Application Patent event date: 20160923 |

|

| PA0201 | Request for examination | ||

| E902 | Notification of reason for refusal | ||

| PE0902 | Notice of grounds for rejection |

Comment text: Notification of reason for refusal Patent event date: 20180402 Patent event code: PE09021S01D |

|

| PG1501 | Laying open of application | ||

| E601 | Decision to refuse application | ||

| PE0601 | Decision on rejection of patent |

Patent event date: 20180914 Comment text: Decision to Refuse Application Patent event code: PE06012S01D Patent event date: 20180402 Comment text: Notification of reason for refusal Patent event code: PE06011S01I |