KR102224998B1 - 데이터 재-암호화를 통하여 민감한 데이터를 보호하기 위한 컴퓨터-구현 시스템 및 방법 - Google Patents

데이터 재-암호화를 통하여 민감한 데이터를 보호하기 위한 컴퓨터-구현 시스템 및 방법 Download PDFInfo

- Publication number

- KR102224998B1 KR102224998B1 KR1020170062798A KR20170062798A KR102224998B1 KR 102224998 B1 KR102224998 B1 KR 102224998B1 KR 1020170062798 A KR1020170062798 A KR 1020170062798A KR 20170062798 A KR20170062798 A KR 20170062798A KR 102224998 B1 KR102224998 B1 KR 102224998B1

- Authority

- KR

- South Korea

- Prior art keywords

- data

- encryption

- key

- encrypted data

- encrypted

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/04—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks

- H04L63/0428—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload

- H04L63/0464—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload using hop-by-hop encryption, i.e. wherein an intermediate entity decrypts the information and re-encrypts it before forwarding it

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/60—Protecting data

- G06F21/62—Protecting access to data via a platform, e.g. using keys or access control rules

- G06F21/6209—Protecting access to data via a platform, e.g. using keys or access control rules to a single file or object, e.g. in a secure envelope, encrypted and accessed using a key, or with access control rules appended to the object itself

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F16/00—Information retrieval; Database structures therefor; File system structures therefor

- G06F16/20—Information retrieval; Database structures therefor; File system structures therefor of structured data, e.g. relational data

- G06F16/24—Querying

- G06F16/248—Presentation of query results

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/60—Protecting data

- G06F21/602—Providing cryptographic facilities or services

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/04—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks

- H04L63/0428—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload

- H04L63/0435—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload wherein the sending and receiving network entities apply symmetric encryption, i.e. same key used for encryption and decryption

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/04—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks

- H04L63/0428—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload

- H04L63/0442—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload wherein the sending and receiving network entities apply asymmetric encryption, i.e. different keys for encryption and decryption

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/06—Network architectures or network communication protocols for network security for supporting key management in a packet data network

- H04L63/061—Network architectures or network communication protocols for network security for supporting key management in a packet data network for key exchange, e.g. in peer-to-peer networks

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

- H04L63/0876—Network architectures or network communication protocols for network security for authentication of entities based on the identity of the terminal or configuration, e.g. MAC address, hardware or software configuration or device fingerprint

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/008—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols involving homomorphic encryption

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0861—Generation of secret information including derivation or calculation of cryptographic keys or passwords

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0894—Escrow, recovery or storing of secret information, e.g. secret key escrow or cryptographic key storage

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L2209/00—Additional information or applications relating to cryptographic mechanisms or cryptographic arrangements for secret or secure communication H04L9/00

- H04L2209/76—Proxy, i.e. using intermediary entity to perform cryptographic operations

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/30—Public key, i.e. encryption algorithm being computationally infeasible to invert or user's encryption keys not requiring secrecy

- H04L9/3066—Public key, i.e. encryption algorithm being computationally infeasible to invert or user's encryption keys not requiring secrecy involving algebraic varieties, e.g. elliptic or hyper-elliptic curves

- H04L9/3073—Public key, i.e. encryption algorithm being computationally infeasible to invert or user's encryption keys not requiring secrecy involving algebraic varieties, e.g. elliptic or hyper-elliptic curves involving pairings, e.g. identity based encryption [IBE], bilinear mappings or bilinear pairings, e.g. Weil or Tate pairing

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- General Engineering & Computer Science (AREA)

- Computer Hardware Design (AREA)

- Theoretical Computer Science (AREA)

- Computing Systems (AREA)

- General Physics & Mathematics (AREA)

- Physics & Mathematics (AREA)

- General Health & Medical Sciences (AREA)

- Software Systems (AREA)

- Bioethics (AREA)

- Health & Medical Sciences (AREA)

- Computational Linguistics (AREA)

- Data Mining & Analysis (AREA)

- Databases & Information Systems (AREA)

- Power Engineering (AREA)

- Storage Device Security (AREA)

Abstract

Description

도 2는, 일 실시형태에 따라, 데이터 재-암호화를 통하여 민감한 데이터를 보호하기 위한 컴퓨터-구현 방법을 도시하는 순서도,

도 3은, 예로서, 암호화 셋업을 수행하기 위한 프로세스를 도시하는 순서도,

도 4는, 예로서, 공개 키 및 비밀 키를 생성하기 위한 프로세스를 도시하는 순서도,

도 5는, 예로서, 도 4의 공개 키를 사용하여 데이터를 암호화하기 위한 프로세스를 도시하는 순서도,

도 6은, 예로서, 재-암호화 키를 생성하기 위한 프로세스를 도시하는 순서도,

도 7은, 예로서, 도 6의 재-암호화 키를 사용하여 암호문을 재-암호화하기 위한 프로세스를 도시하는 순서도, 및

도 8은, 예로서, 암호문을 복호화하기 위한 프로세스를 도시하는 순서도.

Claims (18)

- 데이터 재-암호화를 통하여 민감한 데이터를 보호하기 위한 컴퓨터-구현 시스템으로서,

데이터 소유자의 암호화된 데이터를 유지하기 위한 데이터베이스로서, 상기 암호화된 데이터는 상기 암호화된 데이터의 기저에 있는 평문의 덧셈을 지원하는 속성을 포함하고 상기 데이터 소유자의 공개 키를 통하여 암호화되는, 상기 데이터베이스;

사용자로부터 질의를 수신하고 상기 사용자로부터의 상기 질의를 충족하는 상기 암호화된 데이터의 적어도 일부를 식별하기 위한 프로세서;

중앙 처리 장치, 메모리, 상기 질의를 수신하기 위한 입력 포트, 및 출력 포트를 포함하는 서버로서, 상기 중앙 처리 장치는 상기 사용자의 공개 키를 사용하여 상기 암호화된 데이터의 식별된 부분에 대한 재-암호화 키, 상기 데이터 소유자의 비밀 키, 및 요소들의 군으로부터 선택되는 2개의 랜덤 요소들을 생성하도록 구성되는, 상기 서버; 및

중앙 처리 장치, 메모리, 상기 데이터베이스로부터 상기 암호화된 데이터의 상기 식별된 부분 및 상기 서버로부터 상기 재-암호화 키를 수신하기 위한 입력 포트, 및 출력 포트를 포함하는 추가적 서버로서, 상기 중앙 처리 장치는:

상기 재-암호화 키를 사용하여 상기 암호화된 데이터의 상기 식별된 부분을 재-암호화된 데이터로서 재-암호화하고;

상기 질의에 응답하여 상기 재-암호화된 데이터를 상기 사용자에 송신하도록 구성되는, 상기 추가적 서버를 포함하는, 컴퓨터-구현 시스템. - 제1항에 있어서,

상기 사용자에 대한 공개 파라미터들을 생성하고 상기 공개 파라미터들 중 적어도 하나를 사용하여 상기 공개 키를 생성하기 위한 공개 키 생성기를 더 포함하는, 컴퓨터-구현 시스템. - 제1항에 있어서,

상기 사용자에 대한 개인 파라미터들(private parameters)을 생성하고 상기 개인 파라미터들 중 적어도 하나를 사용하여 상기 사용자에 대한 비밀 키(secret key)를 컴퓨팅하기 위한 비밀 키 생성기를 더 포함하는, 컴퓨터-구현 시스템. - 제1항에 있어서,

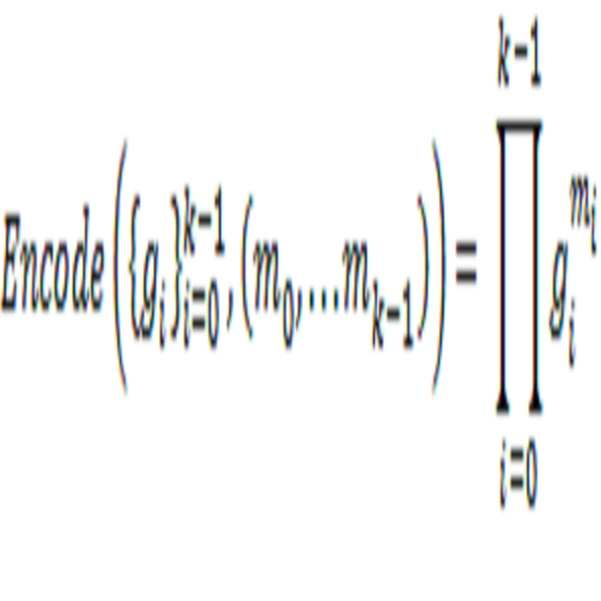

각각의 데이터 아이템을 세그먼트들로 분할하고, 각각의 세그먼트를 제1 블록 및 제2 블록을 포함하는 2개의 블록들로 더 분할하고, 상기 데이터 아이템에서 각각의 세그먼트로부터 상기 제1 블록을 수집하고 암호문을 생성하고, 상기 데이터 아이템에서 각각의 세그먼트로부터 상기 제2 블록을 수집하고 암호문을 생성하고, 당해 데이터 아이템의 암호화로서 상기 제1 블록 및 상기 제2 블록으로부터의 상기 암호문을 조합함으로써 상기 암호화된 데이터의 각각의 데이터 아이템을 암호화하기 위한 메시지 암호화기를 더 포함하는, 컴퓨터-구현 시스템. - 제1항에 있어서,

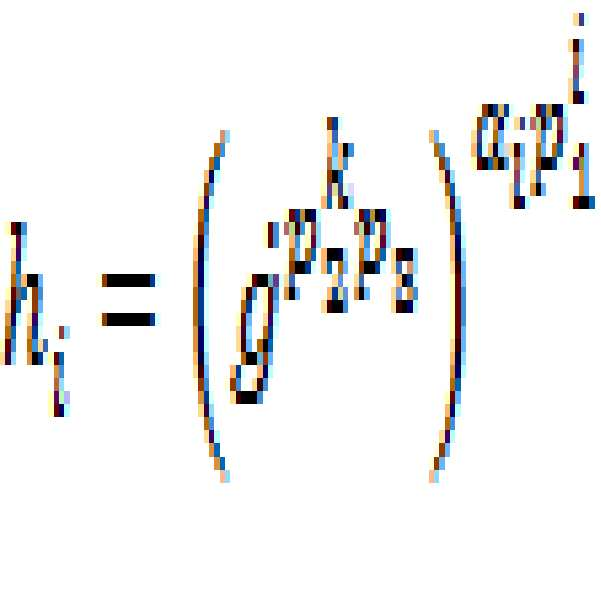

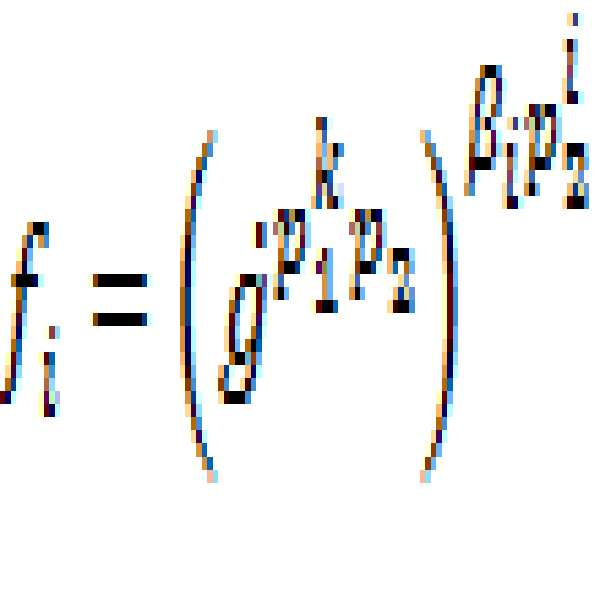

상기 데이터 소유자와 연관된 상기 비밀 키 및 상기 사용자의 상기 공개 키의 각각을 2개의 섹션들로 파싱하고, 상기 2개의 랜덤 요소들을 선택하고, 상기 랜덤 요소들 중 하나, 상기 비밀 키의 제 1 섹션, 및 상기 공개 키의 제 1 섹션에 기초하여 상기 재-암호화 키의 제 1 부분을 컴퓨팅하고, 다른 랜덤 요소, 상기 비밀 키의 제 2 섹션, 및 상기 공개 키의 제 2 섹션에 기초하여 상기 재-암호화 키의 제 2 부분을 컴퓨팅하고, 상기 재-암호화 키로서 상기 제 1 및 제 2 부분들을 조합함으로써 상기 재-암호화 키를 계산하기 위한 재-암호화 키 생성기를 더 포함하는, 컴퓨터-구현 시스템. - 제1항에 있어서,

상기 질의의 사용자를 식별하고 재-암호화를 위해 식별된 사용자와 연관된 상기 재-암호화 키를 액세스하기 위한 키 액세스 모듈을 더 포함하는, 컴퓨터-구현 시스템. - 제1항에 있어서,

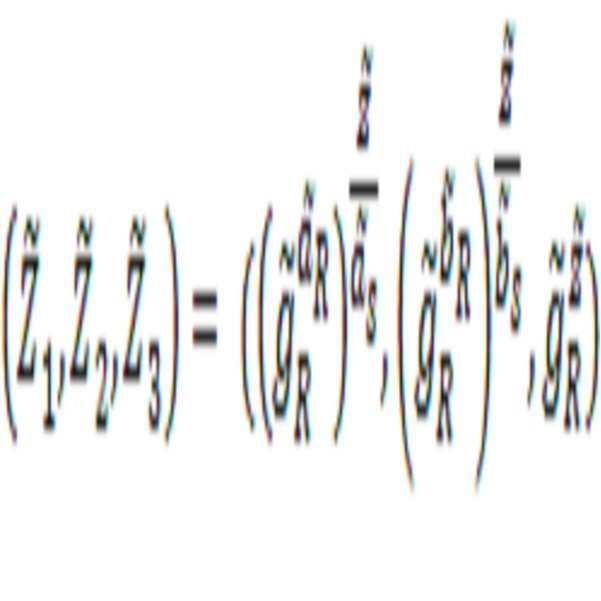

상기 암호화된 데이터 아이템을 2개의 부분들로 분할하고, 상기 재-암호화 키로부터의 요소들 및 상기 암호화된 데이터 아이템의 상기 제 1 부분을 사용하여 제 1 재-암호화 성분을 컴퓨팅하고, 상기 재-암호화 키로부터의 요소들 및 암호화된 데이터 아이템의 상기 제 2 부분을 사용하여 제 2 재-암호화 성분을 계산하고, 재-암호화된 데이터 아이템으로서 상기 제 1 및 제 2 재-암호화 성분들을 조합함으로써 상기 암호화된 데이터의 상기 식별된 부분의 하나의 상기 암호화된 데이터 아이템에 대해 상기 재-암호화를 수행하기 위한 재-암호화 모듈을 더 포함하는, 컴퓨터-구현 시스템. - 제1항에 있어서,

상기 재-암호화된 결과들은 상기 암호화된 데이터의 암호문과는 다른 암호문을 포함하는, 컴퓨터-구현 시스템. - 제8항에 있어서,

상기 재-암호화된 암호문을 2개의 부분들로 분할하고, 오라클 및 디코딩 알고리즘을 상기 제 1 부분에 적용하고 상기 디코딩 알고리즘을 상기 제 2 부분에 적용하고, 암호화된 데이터 아이템의 상기 암호문으로서 상기 제 1 및 제 2 부분들을 조합함으로써 하나의 상기 데이터 아이템의 상기 재-암호화된 암호문을 복호화하기 위한 복호화 모듈을 더 포함하는, 컴퓨터-구현 시스템. - 데이터 재-암호화를 통하여 민감한 데이터를 보호하기 위한 컴퓨터-구현 방법으로서,

데이터 소유자의 암호화된 데이터를 유지하는 단계로서, 상기 암호화된 데이터는 상기 암호화된 데이터의 기저에 있는 평문의 덧셈을 지원하는 속성을 포함하고 상기 데이터 소유자의 공개 키를 통하여 암호화되는, 상기 암호화된 데이터를 유지하는 단계;

사용자로부터 질의를 수신하는 단계;

상기 사용자로부터의 질의를 충족하는 상기 암호화된 데이터의 적어도 일부를 식별하는 단계;

상기 사용자의 공개 키, 상기 데이터 소유자의 비밀 키, 및 요소들의 군으로부터 선택되는 2개의 랜덤 요소들을 사용하여 상기 암호화된 데이터의 식별된 부분에 대한 재-암호화 키를 생성하는 단계; 및

상기 재-암호화 키를 사용하여 상기 암호화된 데이터의 식별된 부분을 재-암호화된 데이터로서 재-암호화하는 단계; 및

상기 질의의 결과로서 상기 재-암호화된 데이터를 상기 사용자에 송신하는 단계를 포함하는, 컴퓨터-구현 방법. - 제10항에 있어서,

상기 사용자에 대한 공개 파라미터들을 생성하는 단계; 및

상기 공개 파라미터들 중 적어도 하나를 사용하여 상기 공개 키를 생성하는 단계를 더 포함하는, 컴퓨터-구현 방법. - 제10항에 있어서,

상기 사용자에 대한 개인 파라미터들을 생성하는 단계; 및

상기 개인 파라미터들 중 적어도 하나를 사용하여 상기 사용자에 대한 비밀 키를 컴퓨팅하는 단계를 더 포함하는, 컴퓨터-구현 방법. - 제10항에 있어서,

상기 암호화된 데이터의 각각의 아이템을 암호화하는 단계를 더 포함하고, 상기 암호화하는 단계는:

각각의 데이터 아이템을 세그먼트들로 분할하는 단계;

각각의 세그먼트를 제1 블록 및 제2 블록을 포함하는 2개의 블록들로 더 분할하는 단계;

상기 데이터 아이템에서 각각의 세그먼트로부터 상기 제1 블록을 수집하고 암호문을 생성하는 단계;

상기 데이터 아이템에서 각각의 세그먼트로부터 상기 제2 블록을 수집하고 암호문을 생성하는 단계; 및

당해 데이터 아이템의 암호화로서 상기 제1 블록 및 상기 제2 블록으로부터의 상기 암호문을 조합하는 단계를 포함하는, 컴퓨터-구현 방법. - 제10항에 있어서,

상기 재-암호화 키를 계산하는 단계를 더 포함하고, 상기 재-암호화 키를 계산하는 단계는:

상기 데이터 소유자와 연관된 상기 비밀 키 및 상기 사용자의 상기 공개 키의 각각을 2개의 섹션들로 파싱하는 단계;

상기 2개의 랜덤 요소들을 선택하는 단계;

상기 랜덤 요소들 중 하나, 상기 비밀 키의 제 1 섹션, 및 상기 공개 키의 제 1 섹션에 기초하여 상기 재-암호화 키의 제 1 부분을 컴퓨팅하는 단계;

다른 랜덤 요소, 상기 비밀 키의 제 2 섹션, 및 상기 공개 키의 제 2 섹션에 기초하여 상기 재-암호화 키의 제 2 부분을 컴퓨팅하는 단계; 및

상기 재-암호화 키로서 상기 제 1 및 제 2 부분들을 조합하는 단계를 포함하는, 컴퓨터-구현 방법. - 제10항에 있어서,

상기 사용자를 식별하는 단계; 및

재-암호화를 위해 식별된 사용자와 연관된 상기 재-암호화 키를 액세스하는 단계를 더 포함하는, 컴퓨터-구현 방법. - 제10항에 있어서,

상기 암호화된 데이터의 상기 식별된 부분의 하나의 상기 암호화된 데이터 아이템에 대해 상기 재-암호화를 수행하는 단계를 더 포함하고, 상기 재-암호화를 수행하는 단계는:

상기 암호화된 데이터 아이템을 2개의 부분들로 분할하는 단계;

상기 재-암호화 키로부터의 요소들 및 상기 암호화된 데이터 아이템의 상기 제 1 부분을 사용하여 제 1 재-암호화 성분을 컴퓨팅하는 단계;

상기 재-암호화 키로부터의 요소들 및 상기 암호화된 데이터 아이템의 상기 제 2 부분을 사용하여 제 2 재-암호화 성분을 계산하는 단계; 및

재-암호화된 데이터 아이템으로서 상기 제 1 및 제 2 재-암호화 성분들을 조합하는 단계를 포함하는, 컴퓨터-구현 방법. - 제10항에 있어서,

상기 재-암호화된 결과들은 상기 암호화된 데이터의 암호문과는 다른 암호문을 포함하는, 컴퓨터-구현 방법. - 제17항에 있어서,

하나의 상기 데이터의 아이템의 상기 재-암호화된 암호문을 복호화하는 단계; 및

상기 사용자의 비밀 키를 통하여 상기 재-암호화된 데이터를 복호화하는 단계 중 하나를 더 포함하고,

상기 재-암호화된 암호문을 복호화하는 단계는:

상기 재-암호화된 암호문을 2개의 부분들로 분할하는 단계;

오라클 및 디코딩 알고리즘을 상기 제 1 부분에 적용하고 상기 디코딩 알고리즘을 상기 제 2 부분에 적용하는 단계; 및

암호화된 데이터 아이템의 상기 암호문으로서 상기 제 1 및 제 2 부분들을 조합하는 단계를 포함하는, 컴퓨터-구현 방법.

Applications Claiming Priority (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| US15/185,575 US10277563B2 (en) | 2016-06-17 | 2016-06-17 | Computer-implemented system and method for protecting sensitive data via data re-encryption |

| US15/185,575 | 2016-06-17 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| KR20170142872A KR20170142872A (ko) | 2017-12-28 |

| KR102224998B1 true KR102224998B1 (ko) | 2021-03-10 |

Family

ID=59053997

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| KR1020170062798A Expired - Fee Related KR102224998B1 (ko) | 2016-06-17 | 2017-05-22 | 데이터 재-암호화를 통하여 민감한 데이터를 보호하기 위한 컴퓨터-구현 시스템 및 방법 |

Country Status (4)

| Country | Link |

|---|---|

| US (1) | US10277563B2 (ko) |

| EP (1) | EP3258669B1 (ko) |

| JP (1) | JP6884642B2 (ko) |

| KR (1) | KR102224998B1 (ko) |

Families Citing this family (13)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| EP3387809B1 (en) * | 2015-12-10 | 2021-04-21 | Nokia Technologies Oy | Schemes of homomorphic re-encryption |

| US10505722B2 (en) * | 2016-07-06 | 2019-12-10 | Securerf Corporation | Shared secret communication system with use of cloaking elements |

| US10230702B1 (en) * | 2016-08-15 | 2019-03-12 | Bluerisc, Inc. | Encrypting content and facilitating legal access to the encrypted content |

| US20180063105A1 (en) * | 2016-09-01 | 2018-03-01 | AtCipher.com Limited | Management of enciphered data sharing |

| US11366921B2 (en) * | 2017-02-22 | 2022-06-21 | Ringcentral, Inc. | Encrypting data records and processing encrypted records without exposing plaintext |

| US11374742B2 (en) * | 2017-12-28 | 2022-06-28 | Mitsubishi Electric Corporation | Conversion key generation device, ciphertext conversion device, privacy-preserving information processing system, conversion key generation method, ciphertext conversion method, and computer |

| US11362824B2 (en) * | 2018-05-25 | 2022-06-14 | Intertrust Technologies Corporation | Content management systems and methods using proxy reencryption |

| JP7119605B2 (ja) * | 2018-06-08 | 2022-08-17 | 日本電信電話株式会社 | 暗号文変換システム、暗号文変換方法、及びプログラム |

| US11436351B1 (en) * | 2019-12-18 | 2022-09-06 | Bae Systems Information And Electronic Systems Integration Inc. | Homomorphic encryption of secure data |

| WO2022269743A1 (ja) * | 2021-06-22 | 2022-12-29 | 日本電信電話株式会社 | 秘密計算装置、購買予測システム、秘密計算方法、プログラム |

| CN114125831B (zh) * | 2022-01-25 | 2022-05-03 | 国网浙江省电力有限公司信息通信分公司 | 基于代理重加密的5g智能电网用户侧数据获取方法及系统 |

| WO2024057538A1 (ja) * | 2022-09-16 | 2024-03-21 | 日本電気株式会社 | サーバ、認証システム、認証方法及びプログラム |

| JP2024151833A (ja) * | 2023-04-13 | 2024-10-25 | 株式会社日立製作所 | データ開示装置、及びデータ開示方法 |

Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| EP2924911A1 (en) | 2014-03-24 | 2015-09-30 | Fujitsu Limited | Secure Pattern Matching using Somewhat Homomorphic Encryption |

| WO2016051591A1 (ja) | 2014-10-03 | 2016-04-07 | 株式会社 東芝 | 再暗号化鍵生成装置、再暗号化装置、暗号化装置、復号装置及びプログラム |

-

2016

- 2016-06-17 US US15/185,575 patent/US10277563B2/en active Active

-

2017

- 2017-05-22 KR KR1020170062798A patent/KR102224998B1/ko not_active Expired - Fee Related

- 2017-06-01 JP JP2017108864A patent/JP6884642B2/ja active Active

- 2017-06-09 EP EP17175339.5A patent/EP3258669B1/en active Active

Patent Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| EP2924911A1 (en) | 2014-03-24 | 2015-09-30 | Fujitsu Limited | Secure Pattern Matching using Somewhat Homomorphic Encryption |

| WO2016051591A1 (ja) | 2014-10-03 | 2016-04-07 | 株式会社 東芝 | 再暗号化鍵生成装置、再暗号化装置、暗号化装置、復号装置及びプログラム |

Also Published As

| Publication number | Publication date |

|---|---|

| US10277563B2 (en) | 2019-04-30 |

| JP2017225116A (ja) | 2017-12-21 |

| JP6884642B2 (ja) | 2021-06-09 |

| EP3258669B1 (en) | 2020-04-15 |

| US20170366519A1 (en) | 2017-12-21 |

| EP3258669A1 (en) | 2017-12-20 |

| KR20170142872A (ko) | 2017-12-28 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| KR102224998B1 (ko) | 데이터 재-암호화를 통하여 민감한 데이터를 보호하기 위한 컴퓨터-구현 시스템 및 방법 | |

| Hassan et al. | [Retracted] The Rise of Cloud Computing: Data Protection, Privacy, and Open Research Challenges—A Systematic Literature Review (SLR) | |

| Gupta et al. | Secure data storage and sharing techniques for data protection in cloud environments: A systematic review, analysis, and future directions | |

| KR102055116B1 (ko) | 데이터 보안 서비스 | |

| CN106529327A (zh) | 混合云环境下面向加密数据库的数据存取系统及方法 | |

| Gajmal et al. | Blockchain-based access control and data sharing mechanism in cloud decentralized storage system | |

| Gupta et al. | A confidentiality preserving data leaker detection model for secure sharing of cloud data using integrated techniques | |

| CN109165526B (zh) | 一种大数据安全与隐私保护方法、装置及存储介质 | |

| US11163893B2 (en) | Methods and systems for a redundantly secure data store using independent networks | |

| Deepika et al. | Blockchain-based decentralized security using Crypto-Proof of Stake for securing sensitive personal health care records | |

| Arulananth et al. | Multi party secure data access management in cloud using user centric block chain data encryption | |

| Bahrami et al. | CloudPDB: A light-weight data privacy schema for cloud-based databases | |

| Suthar et al. | EncryScation: A novel framework for cloud iaas, daas security using encryption and obfuscation techniques | |

| Suresha et al. | Enhancing data protection in cloud computing using key derivation based on cryptographic technique | |

| Devassy | Research Project Questions | |

| CN117235763A (zh) | 一种联邦大模型聚合操作加密方法及设备 | |

| Mini et al. | A comprehensive cloud security model with enhanced key management, access control and data anonymization features | |

| CN110445756B (zh) | 云存储中可搜索加密审计日志的实现方法 | |

| Ahmed et al. | Access control and encryption techniques during big data accessing stage | |

| CN113111365B (zh) | 一种基于信封加密的在线心理咨询隐私数据保护方法、存储介质及系统 | |

| Song | Investigating Data Encryption Technology's Use to Improve Security for Computer Network Communication | |

| Kumari et al. | A Review on Challenges of Security for Secure Data Storage in Cloud | |

| Hamdi et al. | A security novel for a networked database | |

| Prakash | Security Process in Hadoop Using Diverse Approach | |

| Vishnupriyan et al. | A Conjunctional Approach for Enhanced and Extended Security in Big data Environment |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| PA0109 | Patent application |

St.27 status event code: A-0-1-A10-A12-nap-PA0109 |

|

| R17-X000 | Change to representative recorded |

St.27 status event code: A-3-3-R10-R17-oth-X000 |

|

| PG1501 | Laying open of application |

St.27 status event code: A-1-1-Q10-Q12-nap-PG1501 |

|

| P11-X000 | Amendment of application requested |

St.27 status event code: A-2-2-P10-P11-nap-X000 |

|

| P13-X000 | Application amended |

St.27 status event code: A-2-2-P10-P13-nap-X000 |

|

| PA0201 | Request for examination |

St.27 status event code: A-1-2-D10-D11-exm-PA0201 |

|

| PA0302 | Request for accelerated examination |

St.27 status event code: A-1-2-D10-D17-exm-PA0302 St.27 status event code: A-1-2-D10-D16-exm-PA0302 |

|

| E902 | Notification of reason for refusal | ||

| PE0902 | Notice of grounds for rejection |

St.27 status event code: A-1-2-D10-D21-exm-PE0902 |

|

| E701 | Decision to grant or registration of patent right | ||

| PE0701 | Decision of registration |

St.27 status event code: A-1-2-D10-D22-exm-PE0701 |

|

| GRNT | Written decision to grant | ||

| PR0701 | Registration of establishment |

St.27 status event code: A-2-4-F10-F11-exm-PR0701 |

|

| PR1002 | Payment of registration fee |

St.27 status event code: A-2-2-U10-U11-oth-PR1002 Fee payment year number: 1 |

|

| PG1601 | Publication of registration |

St.27 status event code: A-4-4-Q10-Q13-nap-PG1601 |

|

| PC1903 | Unpaid annual fee |

St.27 status event code: A-4-4-U10-U13-oth-PC1903 Not in force date: 20240304 Payment event data comment text: Termination Category : DEFAULT_OF_REGISTRATION_FEE |

|

| PN2301 | Change of applicant |

St.27 status event code: A-5-5-R10-R13-asn-PN2301 St.27 status event code: A-5-5-R10-R11-asn-PN2301 |

|

| PC1903 | Unpaid annual fee |

St.27 status event code: N-4-6-H10-H13-oth-PC1903 Ip right cessation event data comment text: Termination Category : DEFAULT_OF_REGISTRATION_FEE Not in force date: 20240304 |