KR101932505B1 - REST access parameter conflict avoidance method for security enhancement based on Software Defined Network - Google Patents

REST access parameter conflict avoidance method for security enhancement based on Software Defined Network Download PDFInfo

- Publication number

- KR101932505B1 KR101932505B1 KR1020170092639A KR20170092639A KR101932505B1 KR 101932505 B1 KR101932505 B1 KR 101932505B1 KR 1020170092639 A KR1020170092639 A KR 1020170092639A KR 20170092639 A KR20170092639 A KR 20170092639A KR 101932505 B1 KR101932505 B1 KR 101932505B1

- Authority

- KR

- South Korea

- Prior art keywords

- parameter

- rest

- policy

- oauthkeeper

- access

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L41/00—Arrangements for maintenance, administration or management of data switching networks, e.g. of packet switching networks

- H04L41/08—Configuration management of networks or network elements

- H04L41/0866—Checking the configuration

- H04L41/0873—Checking configuration conflicts between network elements

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

- H04L63/0807—Network architectures or network communication protocols for network security for authentication of entities using tickets, e.g. Kerberos

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/20—Network architectures or network communication protocols for network security for managing network security; network security policies in general

Landscapes

- Engineering & Computer Science (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Computer Security & Cryptography (AREA)

- Computer Hardware Design (AREA)

- Computing Systems (AREA)

- General Engineering & Computer Science (AREA)

- Data Exchanges In Wide-Area Networks (AREA)

Abstract

Description

본 발명은 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법에 관한 것으로, 보다 구체적으로는, OAuth 2.0 기반의 SDN 컨트롤러 용 REST API 보안 모듈 구현을 위해서 소프트웨어 정의 네트워크(SDN)에서 작동하는 스위치 장치를 제어하는 제어기에 대하여 사용자와 어플리케이션이 액세스 토큰을 요청할 때 사용하는 파라미터가 상호 상충되는 상황을 해결하는 방법을 제공하기 위한 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법에 관한 것이다. The present invention relates to a REST access parameter collision avoidance method for enhancing security in an SDN, and more particularly, to a REST API security module for an SDN controller based on OAuth 2.0, The present invention relates to a method for avoiding REST access parameter collision for enhancing security in the SDN to provide a method for solving a situation in which a parameter used by a user and an application to request an access token are in conflict with each other.

웹 기술의 발전은 모든 정보를 웹에서 사용하는 언어를 사용하여 정의하고, 웹에서 사용하는 프로토콜을 이용하여 제어할 수 있는 환경을 기획하고 있다. Web of Things 혹은 Web of Objects라고 불리는 이 기법은 모든 정보 혹은 상태를 웹에서 사용하는 Uniform Resource Indicator(URI)로 표시하고, 이러한 정보의 취득 및 제어를 HTTP 프로토콜을 이용하여 구현하는 방안을 제시하고 있다. 이때, 사용되는 아키텍쳐가 Representational State Transfer(RESTful 또는 REST)로서, 이는 웹 기술을 통한 정보의 생성, 취득, 갱신, 삭제 (Create, Request, Update, Delete - CRUD)를 가능하게 하는 아키텍처를 제공한다.The development of web technology defines all the information using the language that is used on the web and plans the environment that can be controlled by using the protocol that is used on the web. This technique, called Web of Things or Web of Objects, displays all information or states as Uniform Resource Indicators (URIs) used on the Web, and suggests the implementation of the acquisition and control of such information using the HTTP protocol . At this time, the architecture used is Representational State Transfer (RESTful or REST), which provides an architecture that enables creation, acquisition, update, deletion (Create, Request, Update, Delete - CRUD) of information through Web technology.

한편, 네트워크 관리자는 네트워크 정책의 형식으로 전체 네트워크에 걸쳐서 사용자와 어플리케이션을 위한 REST 액세스 파라미터(REST access parameter)를 할당한다. 더군다나, 어플리케이션은 OAuth2.0 액세스 토큰 요청(access token request) 동안 추가적인 REST 액세스 파라미터(REST access parameter)를 요구할 수도 있다. On the other hand, the network administrator allocates REST access parameters for users and applications across the entire network in the form of network policies. Furthermore, an application may require additional REST access parameters during an OAuth 2.0 access token request (access token request).

그래서 액세스 토큰 요청(access token request)으로부터의 REST 액세스 파라미터(REST access parameter)가 이미 존재하는 사용자/어플리케이션의 정책 파라미터들과 충돌할 수 있다.So that a REST access parameter from an access token request may conflict with existing user / application policy parameters.

또한, 사용자 또는 어플리케이션의 REST 액세스 파라미터(REST access parameter)가 다른 파라미터와 충돌할 수도 있다.Also, the REST access parameter of the user or application may conflict with other parameters.

이에 따라 해당 기술분야에 있어서는 충돌을 회피하는 방법(REST Access Parameter Conflict Algorithm, RAPCA)을 제공하기 위한 기술 개발이 요구되고 있다.Accordingly, there is a need in the art to develop a technique for providing a REST Access Parameter Conflict Algorithm (RAPCA).

본 발명은 상기의 문제점을 해결하기 위한 것으로, 보안성 강화를 위한 RAPCA(REST Access Parameter Conflict Algorithm)을 제공함으로써, 기존에는 없는 구성을 통해 보안성을 강화하는 측면에서 효과를 극대화하도록 하기 위한 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법을 제공하기 위한 것이다.DISCLOSURE Technical Problem The present invention has been made to solve the above problems and it is an object of the present invention to provide an RAPCA (REST Access Parameter Conflict Algorithm) for security enhancement, And to provide a method for avoiding REST access parameter conflicts for enhancing security.

또한, 본 발명은 소프트웨어 정의 네트워크(Software Defined Network: SDN)에서 작동하는 스위치 장치(Switch)를 제어하는 제어기(Controller)에 대하여 사용자와 어플리케이션이 액세스 토큰(access token)을 요청할 때 사용하는 파라미터가 상호 상충되는 상황을 해결하도록 하기 위한 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법을 제공하기 위한 것이다.The present invention also relates to a method and system for controlling a controller that controls a switch operating in a Software Defined Network (SDN), wherein parameters used by a user and an application to request an access token And to provide a method of avoiding REST access parameter collision for enhancing security in SDN in order to solve a conflicting situation.

그러나 본 발명의 목적들은 상기에 언급된 목적으로 제한되지 않으며, 언급되지 않은 또 다른 목적들은 아래의 기재로부터 당업자에게 명확하게 이해될 수 있을 것이다.However, the objects of the present invention are not limited to the above-mentioned objects, and other objects not mentioned can be clearly understood by those skilled in the art from the following description.

상기의 목적을 달성하기 위해 본 발명의 실시예에 따른 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법은, OAuthkeeper(1)가 액세스 토큰 요청(Access Token Request)을 검증하기 위한 절차를 적용하기 전에 REST 액세스 파라미터 요청을 도메인 파라미터 요청(Domain Parameter Requests : DPR)과 제 1 결합하고, 앱 정책(App Policy : AP)을 도메인 정책(Domain Policy : DP)과 제 2 결합을 수행한 이후, 제 1 결합과 제 2 결합 간의 공통되는 파라미터와 정책을 구하는 제 1 단계; 및 OAuthkeeper(1)가 상기 제 1 단계의 결과값(Step 1)에 해당하는 REST 액세스 파라미터(REST Access Parameter)와, 사용 정책(User Policy : UP) 및 도메인 정책(Domain Policy : DP)의 합집합의 결과에 대한 공통되는 파라미터와 정책을 구하는 제 2 단계; 를 포함하는 것을 특징으로 한다.

이때, 본 발명의 다른 실시예에 따른 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법은, 상기 제 2 단계 이후, OAuthkeeper(1)가 상기 제 2 단계에 따라 취합된 REST 파라미터(Aggregated Rest Parameter : ARP)를 저장장치에 저장하는 제 3 단계; 를 포함하는 것이 바람직하다.

또한, 본 발명의 또 다른 실시예에 따른 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법은, 상기 제 3 단계 이후, OAuthkeeper(1)가 취합된 REST 파라미터(Aggregated Rest Parameter : ARP)를 JWT(JSON Web Token) 인증 토큰 정보(JWT Bearer Token information)와 함께 토큰을 요청한 어플리케이션에게 전달하는 제 4 단계; 를 더 포함하는 것을 특징으로 한다.

상기의 목적을 달성하기 위해 본 발명의 다른 실시예에 따른 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법은, OAuthkeeper(1)가 어플리케이션이 인증 방식으로 OAuth2.0 클라이언트 기밀 승인(Client Credential Grant)을 사용하는 경우, OAuthkeeper(1)가 액세스 토큰 요청(Access Token Request)을 검증하기 위한 절차를 적용하기 전에 REST 액세스 파라미터 요청을 도메인 파라미터 요청(Domain Parameter Requests : DPR)과 제 1 결합하고, 앱 정책(App Policy : AP)을 도메인 정책(Domain Policy : DP)과 제 2 결합을 수행한 이후, 제 1 결합과 제 2 결합 간의 공통되는 파라미터와 정책을 구하는 제 1 단계; 및 OAuthkeeper(1)가 제 1 단계에 따라 취합된 REST 파라미터(Aggregated Rest Parameter : ARP)를 저장장치에 저장하는 제 2 단계; 를 포함하는 것을 특징으로 하는 한다.

상기의 목적을 달성하기 위해 본 발명의 또 다른 실시예에 따른 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법은, OAuthkeeper(1)가 도메인 파라미터 요청(Domain Parameter Requests : DPR)이 없는 경우, 도메인 정책(Domain Policy : DP)과 앱 정책(App Policy : AP) 간을 병합하는 제 1 단계; OAuthkeeper(1)가 교차 알고리즘을 사용하여 도메인 정책(Domain Policy : DP)과 앱 정책(App Policy : AP) 간의 병합 결과를 SSCPR(Scope, Switch, and Controller Parameter Request)과 결합하는 제 2 단계; 및 OAuthkeeper(1)가 상기 제 2 단계의 결과값(Step 1)을 사용자 정책(User Policy)과 병합하는 제 3 단계; 를 포함하는 것을 특징으로 한다.In order to achieve the above object, a method for avoiding REST access parameter conflict for security enhancement in the SDN according to an embodiment of the present invention includes the steps of (i) when the OAuthkeeper 1 applies a procedure for verifying an access token request After first combining the REST access parameter request with the Domain Parameter Requests (DPR) and performing the second combination with the App Policy (AP) with the Domain Policy (DP), the first A first step of obtaining a common parameter and a policy between the binding and the second binding; And the REST access parameter corresponding to the result value (Step 1) of the first step, and the combination of the user policy (UP) and the domain policy (DP) of the OAuthkeeper (1) A second step of obtaining a common parameter and a policy for the result; And a control unit.

In this case, the REST access parameter conflict avoiding method for security enhancement in the SDN according to another embodiment of the present invention is characterized in that after the second step, the OAuthkeeper (1) : ARP) in a storage device; .

The REST access parameter conflict avoiding method for enhancing security in the SDN according to yet another embodiment of the present invention is characterized in that after the third step, the OAuthkeeper (1) collects the aggregated rest parameter (ARP) (JSON Web Token) authentication token information (JWT Bearer Token information) to a requesting application; And further comprising:

According to another aspect of the present invention, there is provided a method for avoiding a REST access parameter conflict for security enhancement in an SDN, the OAuthkeeper (1) comprising an OAuth2.0 client confidential grant ), OAuthkeeper (1) combines the REST access parameter request with the Domain Parameter Requests (DPR) before applying the procedure for verifying the access token request (Access Token Request) A first step of obtaining a common parameter and a policy between a first combination and a second combination after performing a second combination of a policy (AP) with a domain policy (DP); And a second step of storing an aggregated rest parameter (ARP) collected by the OAuthkeeper (1) according to the first step in a storage device; And a control unit.

According to another aspect of the present invention, there is provided a method for avoiding a REST access parameter conflict for security enhancement in an SDN, the method comprising: when the OAuthkeeper (1) does not have a Domain Parameter Requests (DPR) A first step of merging a domain policy (DP) and an application policy (AP); OAuthkeeper (1) combines the merging result between the domain policy (DP) and the application policy (AP) with the SSCPR (Scope, Switch, and Controller Parameter Request) using the intersection algorithm. And a third step of the OAuthkeeper (1) merging the result value (Step 1) of the second step with a user policy; And a control unit.

삭제delete

삭제delete

삭제delete

삭제delete

본 발명의 실시예에 따른 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법은, 보안성 강화를 위한 RAPCA(REST Access Parameter Conflict Algorithm)을 제공함으로써, 기존에는 없는 구성을 통해 보안성을 강화하는 측면에서 효과를 극대화할 수 있는 효과를 제공한다. The REST access parameter conflict avoiding method for enhancing security in the SDN according to an embodiment of the present invention provides RAPCA (REST Access Parameter Conflict Algorithm) for security enhancement, The effect can be maximized.

뿐만 아니라, 본 발명의 다른 실시예에 따른 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법은, 소프트웨어 정의 네트워크(Software Defined Network : SDN)에서 작동하는 스위치 장치(Switch)를 제어하는 제어기(Controller)에 대하여 사용자와 어플리케이션이 액세스 토큰(access token)을 요청할 때 사용하는 파라미터가 상호 상충되는 상황을 해결할 수 있는 효과를 제공한다.In addition, the REST access parameter conflict avoiding method for enhancing security in the SDN according to another embodiment of the present invention includes a controller for controlling a switch operating in a Software Defined Network (SDN) The present invention provides an effect of solving a situation where a parameter used by a user and an application to request an access token conflict with each other.

도 1은 본 발명의 실시예에 따른 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법을 나타내는 흐름도이다.

도 2는 도 1의 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법을 블록다이어 그램으로 나타내는 것이다.

도 3은 도 4 내지 도 7에 도시된 표 1 내지 표 4(table 1 내지 4)를 활용한 도 1 및 도 2에서 RAPCA(REST Access Parameter Conflict Algorithm)의 시나리오가 적용되는 시스템 구성의 일 예이다.

도 4 내지 도 7은 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법의 시나리오를 설명하기 위한 도표이다.1 is a flowchart illustrating a REST access parameter conflict avoiding method for enhancing security in an SDN according to an embodiment of the present invention.

FIG. 2 is a block diagram illustrating a REST access parameter conflict avoiding method for security enhancement in the SDN of FIG.

FIG. 3 is an example of a system configuration to which a scenario of RAPCA (REST Access Parameter Conflict Algorithm) is applied in FIG. 1 and FIG. 2 utilizing Tables 1 to 4 shown in FIGS. 4 to 7 .

4 to 7 are diagrams for explaining a scenario of a REST access parameter conflict avoiding method for enhancing security in the SDN.

이하, 본 발명의 바람직한 실시예의 상세한 설명은 첨부된 도면들을 참조하여 설명할 것이다. 하기에서 본 발명을 설명함에 있어서, 관련된 공지 기능 또는 구성에 대한 구체적인 설명이 본 발명의 요지를 불필요하게 흐릴 수 있다고 판단되는 경우에는 그 상세한 설명을 생략할 것이다.DETAILED DESCRIPTION OF THE PREFERRED EMBODIMENTS Hereinafter, a detailed description of preferred embodiments of the present invention will be given with reference to the accompanying drawings. In the following description of the present invention, detailed description of known functions and configurations incorporated herein will be omitted when it may make the subject matter of the present invention rather unclear.

도 1은 본 발명의 실시예에 따른 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법을 나타내는 흐름도이다. 도 2는 도 1의 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법을 블록다이어 그램으로 나타내는 것이다. 1 is a flowchart illustrating a REST access parameter conflict avoiding method for enhancing security in an SDN according to an embodiment of the present invention. FIG. 2 is a block diagram illustrating a REST access parameter conflict avoiding method for security enhancement in the SDN of FIG.

먼저, 본 발명에서 사용되는 'REST 액세스 파라미터(REST Access Parameter)'는 소프트웨어 정의 네트워크(Software Defined Network : SDN) 사용을 위해 새롭게 정의된 4개의 REST API 액세스 파라미터(REST Application Programming Interface Access Parameter)로 '범위 파라미터(Scope parameter)', '스위치 파라미터(Switch parameter)', '제어기 파라미터(Controller parameter)', '도메인 파라미터(Domain parameter)'를 포함할 수 있다. First, 'REST Access Parameters' used in the present invention are defined as four REST APIs defined for use of a Software Defined Network (SDN) Scope parameter ',' Switch parameter ',' Controller parameter ', and' Domain parameter '.

'범위 파라미터(Scope parameter)'는 어플리케이션이 쿼리할 수 있는 REST API 엔드 포인트를 지정한다.'Scope parameter' specifies the REST API endpoint that an application can query.

'스위치 파라미터(Switch parameter)'는 어플리케이션이 액세스할 수 있는 스위치를 정의한다. 'Switch parameter' defines the switch that an application can access.

'제어기 파라미터(Controller parameter)'는 어플리케이션이 액세스할 수 있는 컨트롤러를 지정한다. The 'Controller parameter' specifies the controller that the application can access.

'도메인 파라미터(Domain parameter)'는 그룹 기반 정책의 역할을 할 수 있는 범위, 스위치 및 컨트롤러 파라미터 그룹을 관리한다. The 'Domain parameter' manages the range, switch and controller parameter group that can act as a group-based policy.

한편, 네트워크 관리자는 네트워크 정책의 형식으로 전체 네트워크에 걸쳐서 사용자와 어플리케이션을 위한 REST 액세스 파라미터(REST Access Parameter)를 할당할 수 있다. 더군다나, 어플리케이션은 OAuth2.0 액세스 토큰 요청(Access Token Request) 동안 추가적인 REST 액세스 파라미터(REST access parameter)를 요구할 수도 있다. Meanwhile, the network administrator can allocate REST access parameters for users and applications over the entire network in the form of network policies. Furthermore, an application may require additional REST access parameters during an OAuth 2.0 Access Token Request.

그래서 액세스 토큰 요청(Access Token Request)으로부터의 REST 액세스 파라미터(REST Access Parameter)가 이미 존재하는 사용자/어플리케이션의 정책(User/APP Policy) 파라미터들과 충돌할 수 있다.Thus, a REST Access Parameter from an Access Token Request may conflict with a User / Application Policy parameter that already exists.

또한, 사용자 또는 어플리케이션의 REST 액세스 파라미터(REST access parameter)가 다른 파라미터와 충돌할 수도 있다.Also, the REST access parameter of the user or application may conflict with other parameters.

본 발명은 위에서 언급한 REST 액세스 파라미터 충돌을 회피하는 방법(REST Access Parameter Conflict Algorithm, RAPCA)에 관한 것이다. 순서에 입각한 세부 작동 절차는 다음과 같다. The present invention relates to a REST Access Parameter Conflict Algorithm (RAPCA). The sequence of detailed operating procedures is as follows.

먼저, OAuthkeeper(1)가 액세스 토큰 요청(Access Token Request)을 검증하기 위한 절차를 적용하기 전에 REST 액세스 파라미터 요청을 도메인 파라미터 요청(Domain Parameter Requests : DPR)과 제 1 결합하고, 앱 정책(App Policy : AP)과 도메인 정책(Domain Policy : DP)과 제 2 결합을 수행한 뒤, 제 1 결합과 제 2 결합 간의 교집합을 구한다(S1).First, before the OAuthkeeper (1) applies a procedure for verifying an access token request (Access Token Request), the REST access parameter request is first combined with a Domain Parameter Requests (DPR) (AP) and a domain policy (DP), and then an intersection between the first and second combinations is obtained (S1).

보다 구체적으로, 하기의 수학식 1과 같이 범위, 스위치, 제어기 파라미터 요청(Scope, Switch, Controller Parameter Requests : SSCPR)을 도메인 파라미터 요청(Domain Policy Requests : DPR)과 결합(합집합)한다(S1-1).More specifically, a range, a switch, and a controller parameter request (SSCPR) are combined (combined) with domain policy requests (DPR) (S1-1 ).

그리고 수학식 2와 같이 앱 정책(App Policy : AP)과 도메인 정책(Domain Policy : DP)을 결합(합집합)한다(S1-2). Then, the application policy (AP) and the domain policy (DP) are combined (S1-2) as shown in Equation (2).

그리고 나서 단계(S1-1)의 결과와 단계(S1-2)의 결과에 대한 교집합을 구한다(S1-3). Then, an intersection of the result of step S1-1 and the result of step S1-2 is obtained (S1-3).

결과적으로 수학식 3은 단계(S1)의 작동의 전체를 나타내는 수식에 해당한다. As a result, Equation (3) corresponds to the equation representing the entire operation of Step (S1).

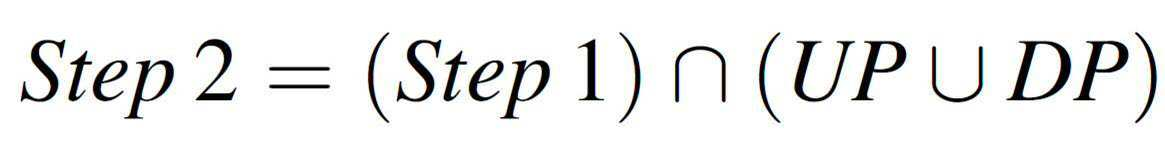

단계(S1) 이후, OAuthkeeper(1)는 단계(S1)의 결과에 해당하는 REST 액세스 파라미터(REST Access Parameter)와, 사용 정책(User Policy : UP) 및 도메인 정책(Domain Policy : DP)의 합집합의 결과에 대한 교집합을 구한다(S2).After step S1, the

보다 구체적으로, 수학식 4와 같이 사용자 정책(User Policy : UP)과 도메인 정책(Domain Policy : DP)를 결합한 뒤(S2-1), 수학식 5와 같이 단계(S1)의 결과값(Step1)과 수학식 4의 교집합을 구할 수 있다(S2-2).More specifically, after combining a user policy (UP) and a domain policy (DP) (S2-1) as shown in Equation (4), the result value (Step1) And the intersection of

단계(S2)를 완료하면, 주요 절차는 종료되어, 취합된 REST 파라미터(Aggregated Rest Parameter : ARP)이 생성된다.Upon completion of step S2, the main procedure is terminated and an aggregated rest parameter (ARP) is generated.

이후, 결과적으로 OAuthkeeper(1)는 취합된 REST 파라미터(Aggregated Rest Parameter : ARP)를 저장장치에 저장된다(S3). As a result, the OAuthkeeper (1) stores the collected REST parameters (ARP) in the storage device (S3).

그리고 OAuthkeeper(1)는 취합된 REST 파라미터(Aggregated Rest Parameter : ARP)를 JWT(JSON Web Token) 인증 토큰 정보(JWT Bearer Token information)와 함께 토큰을 요청한 어플리케이션에게 전달한다(S4). Then, the

수학식 6은 전체 REST 액세스 파라미터 충돌을 회피하는 방법(REST Access Parameter Conflict Algorithm, RAPCA)의 과정을 나타낸다.Equation (6) represents the process of the REST Access Parameter Conflict Algorithm (RAPCA).

상술한 전체 REST 액세스 파라미터 충돌을 회피하는 방법(REST Access Parameter Conflict Algorithm, RAPCA)의 처리 과정에서 필요에 따라 일부 단계/부분을 생략할 수 있다. Some steps / portions may be omitted as needed in the process of the REST Access Parameter Conflict Algorithm (RAPCA) described above.

예를 들어, 만약 어플리케이션이 인증 방식으로 OAuth2.0 클라이언트 기밀 승인(Client Credential Grant)을 사용할 경우, 단계(S2) 전체를 생략할 수 있다. 이 과정에서는 사용자의 개입이 없으므로 사용자 정책과의 교집합을 구할 필요가 없다.For example, if the application uses the OAuth 2.0 Client Confidential Grant as an authentication method, then the entire step S2 may be omitted. Since there is no user intervention in this process, it is not necessary to obtain intersection with user policy.

또 다른 한 예는, 액세스 토큰 요청, 앱 정책(App Policy : AP), 혹은 사용자 정책(User Policy : UP)에 도메인 파라미터(Domain parameter)가 없다면, 상술한 수학식 1, 수학식 2 그리고 수학식 4를 생략할 수 있다. Another example is that if there is no domain parameter in the access token request, the application policy (AP), or the user policy (UP), the above-mentioned equations (1), (2) 4 can be omitted.

도 3은 도 4 내지 도 7에 도시된 표 1 내지 표 4(table 1 내지 4)를 활용한 도 1 및 도 2에서 상술한 RAPCA(REST Access Parameter Conflict Algorithm)의 시나리오가 적용되는 시스템 구성의 일 예이다. FIG. 3 is a block diagram showing a system configuration in which the scenario of RAPCA (REST Access Parameter Conflict Algorithm) described in FIGS. 1 and 2 utilizing the Tables 1 to 4 shown in FIG. 4 to FIG. Yes.

다음으로 도 4를 참조하면, 표 1(table 1)로 onos라는 사용자의 사용자 정책(User Policy : UP)을 나타내며, 도 5를 참조하면, 표 2(table 2)는 모니터링이라고하는 어플리케이션의 앱 정책(App Policy : AP)을 나타내며, 둘 다 범위, 스위치 및 제어기 파라미터 정의를 포함하는 것을 알 수 있다. 도 6을 참조하면, 표 3(table 3)은 모니터링 어플리케이션에 할당된 edge라는 도메인 파라미터 정의를 나타낸다. Referring to FIG. 4, a user policy (UP) of a user named onos is shown in Table 1, and a table 2 shows an application policy (AP), both of which include range, switch and controller parameter definitions. Referring to FIG. 6, Table 3 shows a domain parameter definition, edge, assigned to the monitoring application.

모니터링 어플리케이션이 스위치 s1에 연결된 단일 호스트의 네트워크 활동을 추적해야 한다고 가정한다.Suppose the monitoring application should track the network activity of a single host connected to switch s1.

이런 가정하의 시나리오에서 모니터링 앱은 'device, host'의 범위 파라미터(Scope Parameter), 's1'의 스위치 파라미터(Swithc Parameter) 및 'c1'의 제어기 파라미터(Controller Parameter)를 사용하여 액세스 토큰을 요청한다. 이런 파라미터들은 REST Access Parameter Conflict Algorithm(RAPCA)의 입력으로 작용하는 SSCPR(Scope, Switch, and Controller Parameter Request)이다. In this hypothetical scenario, the monitoring app requests an access token using the 'device, host' scope parameter, 's1' switch parameter (swithc parameter) and 'c1' controller parameter . These parameters are SSCPR (Scope, Switch, and Controller Parameter Request) that act as input to the REST Access Parameter Conflict Algorithm (RAPCA).

이 요청을 받으면 OAuthkeeper(1)는 RAPCA의 단계(S1)을 실행한다. When this request is received, OAuthkeeper (1) executes step (S1) of the RAPCA.

첫 번째로, 도메인 파라미터 요청(Domain Parameter Requests : DPR)이 없으므로 수학식 1을 수행하지 않으며, 두 번째로, 수학식 2와 같이 표 3(table 3)의 도메인 정책(Domain Policy : DP)과 표 3(table 2)의 앱 정책(App Policy : AP) 간을 병합한다. 결과는 's1, s2, s3, s4'의 스위치 파라미터, 'c1, c2'의 제거기 파라미터 및 'topology, device, host'의 범위 파라미터이다. First, since there is no Domain Parameter Requests (DPR), Equation (1) is not performed. Second, a domain policy (DP) of Table 3 and a table 3 (table 2) application policy (AP). The result is a switch parameter of 's1, s2, s3, s4', a remover parameter of 'c1, c2' and a range parameter of 'topology, device, host'.

세 번째로, 교차 알고리즘을 사용하여 수학식 2의 결과를 SSCPR(Scope, Switch, and Controller Parameter Request)과 결합한다. 단계(S1)에서 생성된 결과값은 's1'의 스위치 파라미터(Switch Parameter), 'c1'의 제어기 파라미터(Controller Parameter) 및 'device, host'의 범위 파라미터(Scope Parameter)가 될 수 있다. Third, the result of

이후, OAuthkeeper(1)는 RAPCA(REST Access Parameter Conflict Algorithm)의 단계(S2)를 수행한다. Then, the

첫 번째로, 표 1(table 1)에는 사용자 정책(User Policy)에 도메인 정의가 없으므로, 수학식 4의 연산을 생략한다. First, since there is no domain definition in the user policy in Table 1, the operation of Equation (4) is omitted.

두 번째로, 수학식 5의 교차 알고리즘을 다시 사용하여 단계(S1)의 결과값(Step 1)을 사용자 정책(User Policy)과 병합한다. Second, the intersection algorithm of equation (5) is used again to merge the result value (Step 1) of step (S1) with the user policy.

결과는 's1'의 스위치 파라미터(Switch Parameter), 'c1'의 제어기 파라미터(Controller Parameter), 'device'의 범위 파라미터(Scope Parameter)가 된다. 이것은 표 4(table 3)에 나와있는 RAPCA(REST Access Parameter Conflict Algorithm)의 최종 결과이다. The result is a switch parameter of 's1', a controller parameter of 'c1', and a scope parameter of 'device'. This is the final result of the RAPCA (REST Access Parameter Conflict Algorithm) shown in Table 4 (table 3).

이상과 같이, 본 명세서와 도면에는 본 발명의 바람직한 실시예에 대하여 개시하였으며, 비록 특정 용어들이 사용되었으나, 이는 단지 본 발명의 기술 내용을 쉽게 설명하고 발명의 이해를 돕기 위한 일반적인 의미에서 사용된 것이지, 본 발명의 범위를 한정하고자 하는 것은 아니다. 여기에 개시된 실시예 외에도 본 발명의 기술적 사상에 바탕을 둔 다른 변형 예들이 실시 가능하다는 것은 본 발명이 속하는 기술 분야에서 통상의 지식을 가진 자에게 자명한 것이다.As described above, preferred embodiments of the present invention have been disclosed in the present specification and drawings, and although specific terms have been used, they have been used only in a general sense to easily describe the technical contents of the present invention and to facilitate understanding of the invention , And are not intended to limit the scope of the present invention. It is to be understood by those skilled in the art that other modifications based on the technical idea of the present invention are possible in addition to the embodiments disclosed herein.

1 : OAuthkeeper1: OAuthkeeper

Claims (5)

OAuthkeeper(1)가 상기 제 1 단계의 결과값(Step 1)에 해당하는 REST 액세스 파라미터(REST Access Parameter)와, 사용 정책(User Policy : UP) 및 도메인 정책(Domain Policy : DP)의 합집합의 결과에 대한 공통되는 파라미터와 정책을 구하는 제 2 단계; 를 포함하는 것을 특징으로 하는 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법.

Before the OAuthkeeper (1) applies a procedure for verifying an access token request (Access Token Request), the REST access parameter request is first combined with a Domain Parameter Requests (DPR), and an App Policy A first step of obtaining a common parameter and a policy between a first combination and a second combination after performing a second combination with a domain policy (DP); And

The result of the union of the REST access parameter corresponding to the result value (Step 1) of the first step and the user policy (UP) and the domain policy (DP) of the OAuthkeeper (1) A second step of obtaining a common parameter and a policy for the user; And a REST access parameter collision avoidance method for enhancing security in the SDN.

OAuthkeeper(1)가 상기 제 2 단계에 따라 취합된 REST 파라미터(Aggregated Rest Parameter : ARP)를 저장장치에 저장하는 제 3 단계; 를 포함하는 것을 특징으로 하는 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법.

The method of claim 1, wherein after the second step,

A third step of the OAuthkeeper (1) storing an aggregated rest parameter (ARP) collected according to the second step in a storage device; And a REST access parameter collision avoidance method for enhancing security in the SDN.

OAuthkeeper(1)가 취합된 REST 파라미터(Aggregated Rest Parameter : ARP)를 JWT(JSON Web Token) 인증 토큰 정보(JWT Bearer Token information)와 함께 토큰을 요청한 어플리케이션에게 전달하는 제 4 단계; 를 더 포함하는 것을 특징으로 하는 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법.

The method of claim 2, wherein, after the third step,

A fourth step of transmitting an aggregated rest parameter (ARP) collected by the OAuthkeeper (1) together with JWT (JSON Web Token) authentication token information (JWT Bearer Token information) to the application requesting the token; Wherein the REST access parameter conflict avoidance method for enhancing security in the SDN is further provided.

OAuthkeeper(1)가 제 1 단계에 따라 취합된 REST 파라미터(Aggregated Rest Parameter : ARP)를 저장장치에 저장하는 제 2 단계; 를 포함하는 것을 특징으로 하는 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법.

If OAuthkeeper (1) uses OAuth2.0 Client Credential Grant as an authentication method for the application, OAuthkeeper (1) requests REST access before applying the procedure to verify an Access Token Request After combining the parameter request with the Domain Parameter Requests (DPR) and the App Policy (AP) with the Domain Policy (DP), the first combination and the second combination 2 < / RTI > And

A second step in which the OAuthkeeper (1) stores an aggregated rest parameter (ARP) collected according to the first step in a storage device; And a REST access parameter collision avoidance method for enhancing security in the SDN.

OAuthkeeper(1)가 교차 알고리즘을 사용하여 도메인 정책(Domain Policy : DP)과 앱 정책(App Policy : AP) 간의 병합 결과를 SSCPR(Scope, Switch, and Controller Parameter Request)과 결합하는 제 2 단계; 및

OAuthkeeper(1)가 상기 제 2 단계의 결과값(Step 1)을 사용자 정책(User Policy)과 병합하는 제 3 단계; 를 포함하는 것을 특징으로 하는 SDN에서 보안성 강화를 위한 REST 액세스 파라미터 충돌회피 방법.

A first step of merging a Domain Policy (DP) and an App Policy (AP) when the OAuthkeeper (1) does not have a Domain Parameter Requests (DPR);

OAuthkeeper (1) combines the merging result between the Domain Policy (DP) and the App Policy (AP) with the SSCPR (Scope, Switch, and Controller Parameter Request) using the intersection algorithm. And

A third step of the OAuthkeeper (1) merging the result value (Step 1) of the second step with a user policy; And a REST access parameter collision avoidance method for enhancing security in the SDN.

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| KR1020170092639A KR101932505B1 (en) | 2017-07-21 | 2017-07-21 | REST access parameter conflict avoidance method for security enhancement based on Software Defined Network |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| KR1020170092639A KR101932505B1 (en) | 2017-07-21 | 2017-07-21 | REST access parameter conflict avoidance method for security enhancement based on Software Defined Network |

Publications (1)

| Publication Number | Publication Date |

|---|---|

| KR101932505B1 true KR101932505B1 (en) | 2018-12-26 |

Family

ID=65006605

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| KR1020170092639A Active KR101932505B1 (en) | 2017-07-21 | 2017-07-21 | REST access parameter conflict avoidance method for security enhancement based on Software Defined Network |

Country Status (1)

| Country | Link |

|---|---|

| KR (1) | KR101932505B1 (en) |

Citations (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2012182812A (en) | 2007-12-14 | 2012-09-20 | Intel Corp | Symmetric key distribution framework for internet |

-

2017

- 2017-07-21 KR KR1020170092639A patent/KR101932505B1/en active Active

Patent Citations (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2012182812A (en) | 2007-12-14 | 2012-09-20 | Intel Corp | Symmetric key distribution framework for internet |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| EP3805961B1 (en) | Systems and method for authenticating users of a data processing platform from multiple identity providers | |

| CN107507005B (en) | An off-chain data access method and system based on alliance chain | |

| US8561152B2 (en) | Target-based access check independent of access request | |

| CN105024975B (en) | The method, apparatus and system that account logs in | |

| CN112995097B (en) | Cross-domain access system, method and device | |

| US20160261607A1 (en) | Techniques for identity-enabled interface deployment | |

| JP4876170B2 (en) | System and method for tracking security enforcement in a grid system | |

| US9161226B2 (en) | Associating services to perimeters | |

| CN110519404B (en) | SDN-based policy management method and device and electronic equipment | |

| US20090089862A1 (en) | Cross domain delegation by a storage virtualization system | |

| CN113901432B (en) | Blockchain identity authentication method, device, storage medium and computer program product | |

| CN109347839B (en) | Centralized password management method and device, electronic equipment and computer storage medium | |

| US10104526B2 (en) | Method and apparatus for issuing a credential for an incident area network | |

| CN104137007A (en) | System and method for access decision evaluation for building automation and control systems | |

| CN109660563A (en) | A kind of application access control method, system and medium | |

| US9081950B2 (en) | Enabling host based RBAC roles for LDAP users | |

| KR20130114575A (en) | Leader arbitration for provisioning services | |

| CN110414687A (en) | A method and device for distributed training of deep learning framework | |

| CN103810419B (en) | One kind applies anti-uninstall method and apparatus | |

| KR101932505B1 (en) | REST access parameter conflict avoidance method for security enhancement based on Software Defined Network | |

| CN105262800A (en) | Access control method and system for cluster NAS file system | |

| WO2019095842A1 (en) | Method and device for controlling aircraft | |

| WO2017188417A1 (en) | Data transmission system, data transmission device, data transmission method, and computer-readable recording medium | |

| CN119182834A (en) | Multichannel data transmission method, system and terminal | |

| CN115460004B (en) | A network access method and system |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| PA0109 | Patent application |

St.27 status event code: A-0-1-A10-A12-nap-PA0109 |

|

| PA0201 | Request for examination |

St.27 status event code: A-1-2-D10-D11-exm-PA0201 |

|

| R18-X000 | Changes to party contact information recorded |

St.27 status event code: A-3-3-R10-R18-oth-X000 |

|

| PE0902 | Notice of grounds for rejection |

St.27 status event code: A-1-2-D10-D21-exm-PE0902 |

|

| P11-X000 | Amendment of application requested |

St.27 status event code: A-2-2-P10-P11-nap-X000 |

|

| P13-X000 | Application amended |

St.27 status event code: A-2-2-P10-P13-nap-X000 |

|

| E701 | Decision to grant or registration of patent right | ||

| PE0701 | Decision of registration |

St.27 status event code: A-1-2-D10-D22-exm-PE0701 |

|

| GRNT | Written decision to grant | ||

| PR0701 | Registration of establishment |

St.27 status event code: A-2-4-F10-F11-exm-PR0701 |

|

| PR1002 | Payment of registration fee |

St.27 status event code: A-2-2-U10-U11-oth-PR1002 Fee payment year number: 1 |

|

| PG1601 | Publication of registration |

St.27 status event code: A-4-4-Q10-Q13-nap-PG1601 |

|

| PR1001 | Payment of annual fee |

St.27 status event code: A-4-4-U10-U11-oth-PR1001 Fee payment year number: 4 |

|

| P22-X000 | Classification modified |

St.27 status event code: A-4-4-P10-P22-nap-X000 |

|

| PR1001 | Payment of annual fee |

St.27 status event code: A-4-4-U10-U11-oth-PR1001 Fee payment year number: 5 |

|

| PR1001 | Payment of annual fee |

St.27 status event code: A-4-4-U10-U11-oth-PR1001 Fee payment year number: 6 |

|

| PR1001 | Payment of annual fee |

St.27 status event code: A-4-4-U10-U11-oth-PR1001 Fee payment year number: 7 |

|

| PR1001 | Payment of annual fee |

St.27 status event code: A-4-4-U10-U11-oth-PR1001 Fee payment year number: 8 |

|

| U11 | Full renewal or maintenance fee paid |

Free format text: ST27 STATUS EVENT CODE: A-4-4-U10-U11-OTH-PR1001 (AS PROVIDED BY THE NATIONAL OFFICE) Year of fee payment: 8 |