CN109948371B - 为区块链节点发放身份证书的方法及相关装置 - Google Patents

为区块链节点发放身份证书的方法及相关装置 Download PDFInfo

- Publication number

- CN109948371B CN109948371B CN201910173224.5A CN201910173224A CN109948371B CN 109948371 B CN109948371 B CN 109948371B CN 201910173224 A CN201910173224 A CN 201910173224A CN 109948371 B CN109948371 B CN 109948371B

- Authority

- CN

- China

- Prior art keywords

- node

- certificate

- terminal

- identity certificate

- tax

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3263—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials involving certificates, e.g. public key certificate [PKC] or attribute certificate [AC]; Public key infrastructure [PKI] arrangements

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3236—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials using cryptographic hash functions

- H04L9/3239—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials using cryptographic hash functions involving non-keyed hash functions, e.g. modification detection codes [MDCs], MD5, SHA or RIPEMD

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/60—Protecting data

- G06F21/64—Protecting data integrity, e.g. using checksums, certificates or signatures

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06Q—INFORMATION AND COMMUNICATION TECHNOLOGY [ICT] SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES; SYSTEMS OR METHODS SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES, NOT OTHERWISE PROVIDED FOR

- G06Q40/00—Finance; Insurance; Tax strategies; Processing of corporate or income taxes

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/321—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials involving a third party or a trusted authority

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3236—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials using cryptographic hash functions

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3263—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials involving certificates, e.g. public key certificate [PKC] or attribute certificate [AC]; Public key infrastructure [PKI] arrangements

- H04L9/3268—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials involving certificates, e.g. public key certificate [PKC] or attribute certificate [AC]; Public key infrastructure [PKI] arrangements using certificate validation, registration, distribution or revocation, e.g. certificate revocation list [CRL]

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/50—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols using hash chains, e.g. blockchains or hash trees

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Theoretical Computer Science (AREA)

- Physics & Mathematics (AREA)

- Business, Economics & Management (AREA)

- General Physics & Mathematics (AREA)

- Development Economics (AREA)

- Accounting & Taxation (AREA)

- Strategic Management (AREA)

- Technology Law (AREA)

- Finance (AREA)

- General Business, Economics & Management (AREA)

- Economics (AREA)

- Marketing (AREA)

- Health & Medical Sciences (AREA)

- Bioethics (AREA)

- General Health & Medical Sciences (AREA)

- Computer Hardware Design (AREA)

- Software Systems (AREA)

- General Engineering & Computer Science (AREA)

- Financial Or Insurance-Related Operations Such As Payment And Settlement (AREA)

- Management, Administration, Business Operations System, And Electronic Commerce (AREA)

Abstract

本公开提供了一种为区块链节点发放身份证书的方法及相关装置。该方法包括:通过一级证书授权节点,向税务总局终端发放税务总局身份证书;接收来自税务总局终端的、利用所述税务总局身份证书进行的地税局身份证书发放请求;通过所述二级证书授权节点,向所述税务总局终端发放地税局身份证书;接收来自地税局终端的、利用所述地税局身份证书进行的基层单位身份证书发放请求;通过所述基层单位证书授权节点,向所述地税局终端发放基层单位身份证书,以便所述地税局终端向所述基层单位终端转发。本公开实施例能够应对区块链节点的不同权限控制的需要,提高税务区块链网络内部各节点权限控制的有效性。

Description

技术领域

本公开涉及区块链领域,具体涉及一种为税务区块链网络中的区块链节点发放身份证书的方法、证书授权系统、计算机设备和介质。

背景技术

在区块链技术体系中,分为公有链和联盟链两种设计方案。在公有链体系中,任意节点都可以加入共识体系中,成为记账节点。在联盟链体系中,只有少数节点开放为记账节点,在区块链上进行上链,其它需要将交易信息上链的节点,要将需要上链的信息发送给少数记账节点之一,由记账节点进行上链。因此,在联盟链体系中,除了通过用户的私钥安全来保证用户个人账户信息的安全性以外,还需要对于用户的现实身份和其区块链上的账户信息进行绑定,从而实现一个准入机制。

一般来说,一个企业节点要加入联盟链,要注册成为联盟链的成员,才能通过记账节点进行信息的上链和查询。在通过记账节点上链和查询时,双方节点首先需要确立对方的身份是否是联盟链成员,如果是联盟链成员才能正常进行上链和查询。确立对方的身份是否是联盟链成员可以采取消息签名并由对方验证签名的形式。为了签名和验证签名,需要为每个节点发放独有的公私钥。为了保证公私钥的权威性,要为每个注册成功的节点发放身份证书,以确保该节点是在联盟链中注册的身份正确的节点。因此,对于联盟区块链网络来说,需要一套为加盟的区块链节点发放并维护身份证书的机制,确保通信中每个区块链节点身份信息的可验证性。

税务区块链网络是一个比较复杂的区块链网络,它的每一个节点(如地税局节点、企业节点、消费者节点)并非具有平等的权限,由于这种特殊性,给现有技术适合于这种区块链网络的发放身份证书的体系结构设计造成了困难。现有技术缺乏这种能够应对节点的不同权限控制的身份证书发放体系结构。

发明内容

本公开的一个目的在于提出一种为税务区块链网络中的区块链节点发放身份证书的方法、证书授权系统、计算机设备和介质,它能够应对区块链节点的不同权限控制的需要,提高税务区块链网络内部各节点权限控制的有效性。

根据本公开实施例的一方面,公开了一种为税务区块链网络中的区块链节点发放身份证书的方法,所述税务区块链网络中的区块链节点包括税务总局终端、地税局终端、基层单位终端,所述方法由证书授权系统执行,所述证书授权系统包括一级证书授权节点、二级证书授权节点、和基层单位证书授权节点,所述方法包括:

通过所述一级证书授权节点,向税务总局终端发放税务总局身份证书;

接收来自税务总局终端的、利用所述税务总局身份证书进行的地税局身份证书发放请求,所述地税局身份证书发放请求响应于地税局终端向税务总局终端的注册请求而生成;

通过所述二级证书授权节点,向所述税务总局终端发放地税局身份证书,以便所述税务总局终端向所述地税局终端转发;

接收来自地税局终端的、利用所述地税局身份证书进行的基层单位身份证书发放请求,所述基层单位身份证书发放请求响应于基层单位终端向已具有所述地税局身份证书的所述地税局终端的注册请求而生成;

通过所述基层单位证书授权节点,向所述地税局终端发放基层单位身份证书,以便所述地税局终端向所述基层单位终端转发。

根据本公开实施例的一方面,公开了一种为税务区块链网络中的区块链节点发放身份证书的证书授权系统,所述税务区块链网络中的区块链节点包括税务总局终端、地税局终端、基层单位终端,所述证书授权系统包括:

一级证书授权节点,向税务总局终端发放税务总局身份证书;

二级证书授权节点,响应于来自税务总局终端的、利用所述税务总局身份证书进行的地税局身份证书发放请求,向所述税务总局终端发放地税局身份证书,以便所述税务总局终端向所述地税局终端转发,其中,所述地税局身份证书发放请求响应于地税局终端向税务总局终端的注册请求而生成;

基层单位证书授权节点,响应于来自地税局终端的、利用所述地税局身份证书进行的基层单位身份证书发放请求,向所述地税局终端发放基层单位身份证书,以便所述地税局终端向所述基层单位终端转发,其中,所述基层单位身份证书发放请求响应于基层单位终端向已具有所述地税局身份证书的所述地税局终端的注册请求而生成。

根据本公开实施例的一方面,公开了一种计算机设备,包括:存储器,存储有计算机可读指令;处理器,读取存储器存储的计算机可读指令,以执行如上所述的方法。

根据本公开实施例的一方面,公开了一种计算机程序介质,其上存储有计算机可读指令,当所述计算机可读指令被计算机的处理器执行时,使计算机执行如上所述的方法。

本公开实施例中,所述证书授权系统中包括一级证书授权节点、二级证书授权节点、和基层单位证书授权节点。首先,通过所述一级证书授权节点,向税务总局终端发放税务总局身份证书。税务总局终端拿到该身份证书后,代表其有权接收下面各地税局终端的注册请求,为各地税局终端办理地税局身份证书。地税局身份证书是由二级证书授权节点发放的。税务总局终端凭为自己发放的税务总局身份证书,为其下面的地税局请求发放地税局身份证书,这样,发放下来的地税局身份证书是由一个合法的税务总局终端作保障的。地税局终端拿到地税局身份证书后,代表其有权接收下面各基层单位终端的注册请求,为各基层单位终端办理基层单位身份证书。基层单位身份证书是由基层单位证书授权节点发放的。地税局终端凭为自己发放的地税局身份证书,为其下面的基层单位请求发放基层单位身份证书,这样,发放下来的基层单位身份证书是由一个合法的地税局终端作保障的。通过这样每一层级的身份证书发放以前一层级已发放下来的身份证书作保障的方式,保障了不同层级身份证书发放的安全性,适应了税务区块链网络内部各级区块链节点的不同权限控制的需要,提高了税务区块链网络内部权限控制的有效性。

本公开的其他特性和优点将通过下面的详细描述变得显然,或部分地通过本公开的实践而习得。

应当理解的是,以上的一般描述和后文的细节描述仅是示例性的,并不能限制本公开。

附图说明

通过参照附图详细描述其示例实施例,本公开的上述和其它目标、特征及优点将变得更加显而易见。

图1A示出了根据本公开一个实施例的税务区块链网络中的区块链节点发放身份证书的方法所应用到的区块链网络的总体架构图。

图1B示出了根据本公开一个实施例的图1A的区块链网络的一个更详细的构架图。

图2示出了根据本公开一个实施例的证书授权系统的体系架构图,该体系架构图示出了各级证书授权节点与各级区块链节点的对应关系。

图3A-K示出了根据本公开一个实施例的税务区块链网络中的区块链节点发放身份证书的方法应用到电子发票区块链网络中的各级区块链节点身份证书发放的应用场景的示意界面图。

图4示出了根据本公开一个实施例的分布式证书授权系统的结构示意图。

图5示出了根据本公开一个实施例的税务区块链网络中的区块链节点发放身份证书的方法的流程图。

图6示出了根据本公开一个实施例的税务区块链网络中的区块链节点发放身份证书的方法的流程图。

图7示出了根据本公开一个实施例的税务区块链网络中的区块链节点发放身份证书的方法的流程图。

图8示出了根据本公开一个实施例的税务区块链网络中的区块链节点发放身份证书的方法的流程图。

图9示出了根据本公开一个实施例的税务区块链网络中的区块链节点发放身份证书的方法的流程图。

图10示出了根据本公开一个实施例的为税务区块链网络中的区块链节点发放身份证书的证书授权系统的框图。

图11示出了根据本公开一个实施例的计算机设备的硬件图。

具体实施方式

现在将参考附图更全面地描述示例实施方式。然而,示例实施方式能够以多种形式实施,且不应被理解为限于在此阐述的范例;相反,提供这些示例实施方式使得本公开的描述将更加全面和完整,并将示例实施方式的构思全面地传达给本领域的技术人员。附图仅为本公开的示意性图解,并非一定是按比例绘制。图中相同的附图标记表示相同或类似的部分,因而将省略对它们的重复描述。

此外,所描述的特征、结构或特性可以以任何合适的方式结合在一个或更多示例实施方式中。在下面的描述中,提供许多具体细节从而给出对本公开的示例实施方式的充分理解。然而,本领域技术人员将意识到,可以实践本公开的技术方案而省略所述特定细节中的一个或更多,或者可以采用其它的方法、组元、步骤等。在其它情况下,不详细示出或描述公知结构、方法、实现或者操作以避免喧宾夺主而使得本公开的各方面变得模糊。

附图中所示的一些方框图是功能实体,不一定必须与物理或逻辑上独立的实体相对应。可以采用软件形式来实现这些功能实体,或在一个或多个硬件模块或集成电路中实现这些功能实体,或在不同网络和/或处理器装置和/或微控制器装置中实现这些功能实体。

下面先参照图1A-1B描述一下本公开实施例所应用的区块链网络的体系构架。

区块链网络是指对区块链上的数据区块进行记录和查询的所有节点构成的节点网络。区块链网络中的每个节点即区块链节点,是一台能够完成对区块链上的数据区块进行记录或查询的设备,它可以是手机、桌面电脑、笔记本电脑、PDA、车载终端等各种形式的终端。区块链网络分为业务节点子网络101和记账节点子网络102。记账节点子网络102中的节点叫做记账节点104,它能直接对数据区块进行上链,或查询区块链上的数据区块。记账节点104在很多区块下是官方设置的,民间的终端只能作为如下所述的业务节点通过请求记账节点104进行数据区块的上链和查询。业务节点子网络101中的节点叫做业务节点103,它不能直接对区块链进行数据区块的上链。当其有交易信息上链时,其要发给记账节点子网络102的记账节点104进行上链。当其需要查询数据区块时,也通过记账节点104查询。代理节点105位于业务节点子网络101和记账节点子网络102的中间,是业务节点103和记账节点104的中介。当业务节点103有交易信息上链时,其要通过代理节点105发给记账节点104进行上链。当业务节点103需要查询数据区块时,也通过代理节点105向记账节点104查询。

图1A仅是一般的区块链网络的体系结构,图1B给出了税务区块链网络的更详细的体系结构。税务区块链网络是指用于进行电子发票相关交易(例如领取、开出、报销)的上链和查询的区块链网络。由于电子发票相关交易行为既涉及到政府(各级税务局),也涉及到开票企业(开票单位、报销单位),又涉及到个人(报销者),因此,业务节点子网络101包括税务专网106、共有云网107、私有云网108。

税务专网106是电子发票交易所涉及的政府部门业务节点的总和,包括税务总局终端1031和地税局终端1032。

共有云网107是电子发票交易所涉及的单位业务节点的总和,包括开票单位终端1033、报销单位终端1034、专属(KA)单位终端1035。开票单位终端1033、报销单位终端1034分别是指有电子发票需要开出、报销,且本身也能作为一个业务节点103向记账节点104请求交易区块上链或查询的终端。不是每个有电子发票开出或报销的终端都能作为向记账节点104发出请求的业务节点103。非业务节点企业终端109就是不能作为业务节点103向记账节点104发出这样的请求的终端,其有电子发票需要开出、报销时,只能将其发送给开票单位终端1033、报销单位终端1034,由它们向记账节点104请求。专属(KA)单位终端1035是针对家乐福等一些大型结算单位设置的专用的既可以开票也可以报销的终端。

私有云网108是电子发票交易所涉及的个人业务节点的总和,例如报销人的手机。它包括支付终端1036、流转终端1037、KA单位终端1038。支付终端1036是支付者(报销人)使用的、能够作为业务节点的终端,例如报销人的手机。流转终端1037是在交易过程起到流转作用的角色使用的、能够作为业务节点的终端,例如快递员的手机(快递员先代替最终用户领取电子发票,然后通过快递的形式将电子发票转到最终用户的手机终端中)。另外,还有一些终端在交易过程中可能被个人用户(例如支付者、快递员)使用,但该终端本身不构成业务节点103,因而不能向记账节点104请求上链,需要向能够作为业务节点的支付终端1033、流转终端1034请求,由支付终端1033、流转终端1034再向记账节点104请求上链,这样的终端叫做个人终端110。KA单位终端1038是针对家乐福等一些大型结算单位个人结算设置的专用终端。

代理节点105包括认证服务1051、证书缓存1052、路由服务1053、P2P服务1054的模块,其不是本公开讨论的重要,故不展开描述。值得一提的是,在现有技术中,身份证书是通过代理节点105发放的,在本公开实施例中,如图2所示,设置专门的证书授权系统205完成证书的授权和发放。

记账节点子网络102中设置多个子区块链记账分支网络1021,每个子区块链记账分支网络1021分别包括一组记账节点104,分别用于一个子区块链的区块的上链和查询。子区块链是指将区块链分成的多个子链,每个子链单独记录,但都属于整个区块链。这样,区块链上的数据区块记录时,首先要选择记录在哪个子区块链上,由专门负责向该子区块链上进行记录的子区块链记账分支网络1021中的记账节点104进行记录。每个记账节点104中具有权限合约1041、完成区块生成和共识需要的高速缓存1042和记录的区块1043。这一部分不是本公开讨论的重要,故不展开描述。

图2示出了本公开实施例的证书授权系统205和税务区块链网络212的分层体系结构。

图2的税务区块链网络212包括税务总局终端206、地税局终端207、基层单位终端211。

税务总局终端206是税务总局办理与电子发票相关的交易时使用的终端,其可以作为业务节点103,有交易时通过记账节点104记账,如图1B中的税务总局终端1031,也可以作为记账节点,如图1B中的一个记账节点104,有交易时自己直接将区块上链。

地税局终端207是地税局办理与电子发票相关的交易时使用的终端,其可以作为业务节点103,有交易时通过记账节点104记账,如图1B中的地税局终端1032,也可以作为记账节点,如图1B中的一个记账节点104,有交易时自己直接将区块上链。

基层单位终端211是基层单位办理与电子发票相关的交易时使用的终端,其包括业务节点单位终端208、非业务节点单位终端209、个人终端210。业务节点单位终端208是能够作为业务节点103向记账节点104进行区块的上链和查询的终端,如图1B中的开票单位终端1033、报销单位终端1034、KA单位终端1035、支付终端1033、流转终端1034、KA单位终端1035。非业务节点单位终端208是要通过业务节点103向记账节点104进行区块的上链和查询、本身不能够上链和查询的单位终端,如图1B中的非业务节点企业终端109。个人终端110是要通过业务节点103向记账节点104进行区块的上链和查询、本身不能够上链和查询的个人终端,如图1B中的个人终端110。

图2中的证书授权系统205包括根证书授权节点201、一级证书授权节点202、二级证书授权节点203、和基层单位证书授权节点204。基层单位证书授权节点204包括业务节点单位的证书授权节点2041、非业务节点单位的证书授权节点2042、个人的证书授权节点2043。

根证书授权节点201是生成根证书,并以此生成一级证书授权节点202、二级证书授权节点203、和基层单位证书授权节点204的节点,它一般仅在初始化时使用。

一级证书授权节点202是向税务总局终端206发放税务总局身份证书的节点。一般预先向税务总局终端206发放一批税务总局身份证书,之后一级证书授权节点202也不使用。

二级证书授权节点203是向地税局终端207发放地税局身份证书的节点。二级证书授权节点203不是直接向地税局终端207发放地税局身份证书,而是通过税务总局终端206来请求发放。由于预先向税务总局终端206发放了税务总局身份证书,这样,税务总局终端206就可以凭该税务总局身份证书为下属的地税局请求发放地税局身份证书,保证地税局身份证书发放的安全性。地税局身份证书先发放到税务总局终端206,再由税务总局终端206转给地税局终端207。

业务节点单位证书授权节点2041是向业务节点单位终端208发放业务节点单位身份证书的节点。非业务节点单位证书授权节点2042是向非业务节点单位终端209发放非业务节点单位身份证书的节点。个人证书授权节点2043是向个人终端210发放个人身份证书的节点。业务节点单位证书授权节点2041、非业务节点单位证书授权节点2042、个人证书授权节点2043统称基层单位证书授权节点204,向基层单位终端211发放基层单位身份证书。

基层单位证书授权节点204不是直接向基层单位终端211发放基层单位身份证书,而是通过地税局终端207来请求发放。由于预先向地税局终端207发放了地税局身份证书,这样,地税局终端207就可以凭该地税局身份证书为下属的基层单位请求发放基层单位身份证书,保证基层单位身份证书发放的安全性。基层单位身份证书先发放到地税局终端207,再由地税局终端207转给基层单位终端211。

下面结合图3A-K的界面图,描述在电子发票使用的区块链网络应用场景之下,为各区块链节点发放身份证书的大致过程。

首先,为了后续地税局、基层终端在请求身份证书时具有请求的基础,首先,通过一级证书授权节点202为税务总局终端206发放一批税务总局身份证书。这时,在税务总局终端206的界面上,出现图3A所示的提示界面,提示界面上显示发放的税务总局身份证书的详细信息。

当地税局终端207想要获得地税局身份证书时,其向已经获得了税务总局身份的税务总局终端206发出注册请求。如图3B所示,税务总局终端206的界面上显示注册请求的详细信息。

然后,税务总局终端206利用税务总局身份证书为地税局终端207请求地税局身份证书。具体地,其首先将自己已经获得的税务总局身份证书发回证书授权系统205,如图3C所示。

然后,税务总局终端206向证书授权系统205发送地税局身份证书发放请求,所述地税局身份证书发放请求具有用税务总局身份证书中的公钥对应的私钥进行的签名,如图3D所示。

二级证书授权节点203对签名验证成功后,为地税局终端207发放地税局身份证书,发送给税务总局终端206。图3E的税务总局终端206的界面上显示身份证书的详细信息。将该身份证书转发给地税局终端207,如图3F所示。

当基层单位终端211想要获得基层单位身份证书时,其向已经获得了地税局身份的地税局终端207发出注册请求。如图3G所示,地税局终端207的界面上显示注册请求的详细信息。

然后,地税局终端207利用地税局身份证书为基层单位终端211请求基层单位身份证书。具体地,其首先将自己已经获得的地税局身份证书发回证书授权系统205,如图3H所示。

然后,地税局终端207向证书授权系统205发送基层单位身份证书发放请求,所述基层单位身份证书发放请求具有用地税局身份证书中的公钥对应的私钥进行的签名,如图3I所示。

基层单位证书授权节点204对签名验证成功后,为基层单位终端211发放基层单位身份证书,发送给地税局终端207。图3J的地税局终端206的界面上显示身份证书的详细信息。将该身份证书转发给基层单位终端211,如图3K所示。

图5示出了根据本公开一个实施例的一种为税务区块链网络中的区块链节点发放身份证书的方法的流程图。所述方法由证书授权系统205执行。

如图5所示,所述方法包括:

步骤310、通过所述一级证书授权节点,向税务总局终端发放税务总局身份证书;

步骤320、接收来自税务总局终端的、利用所述税务总局身份证书进行的地税局身份证书发放请求,所述地税局身份证书发放请求响应于地税局终端向税务总局终端的注册请求而生成;

步骤330、通过所述二级证书授权节点,向所述税务总局终端发放地税局身份证书,以便所述税务总局终端向所述地税局终端转发;

步骤340、接收来自地税局终端的、利用所述地税局身份证书进行的基层单位身份证书发放请求,所述基层单位身份证书发放请求响应于基层单位终端向已具有所述地税局身份证书的所述地税局终端的注册请求而生成;

步骤350、通过所述基层单位证书授权节点,向所述地税局终端发放基层单位身份证书,以便所述地税局终端向所述基层单位终端转发。

在详细描述步骤310-350之前,结合图6描述一下步骤310之前方法执行的预备步骤302-306。如图6所示,在步骤310之前,在一个实施例中,所述方法包括以下预备步骤:

步骤302、生成所述根证书授权节点;

步骤304、通过所述根证书授权节点,生成根证书;

步骤306、基于所述根证书,生成所述一级证书授权节点、所述二级证书授权节点、和所述基层单位证书授权节点。

根证书授权节点是对证书授权系统中所有其它证书授权节点进行统一初始化授权的节点。也就是说,证书授权系统中的所有节点也不是同时生成的。先生成最初的一个根证书授权节点,该根证书授权节点是可信的。然后,后续其它节点的可信度由证书来保障。根证书是根证书授权节点发放的用于保证后续授权节点合法性的证书。根证书中含有一个根公钥,与根公钥同时生成根私钥。

在一个实施例中,步骤306可以包括由根证书授权节点执行的如下过程:

生成一级证书授权节点、所述二级证书授权节点、和所述基层单位证书授权节点的空节点;

向一级证书授权节点、所述二级证书授权节点、和所述基层单位证书授权节点的空节点发放所述根证书和根私钥;

接收一级证书授权节点、或所述二级证书授权节点、或所述基层单位证书授权节点的空节点可以所述根证书进行的一级证书授权节点证书、或所述二级证书授权节点证书、或所述基层单位证书授权节点证书的发放请求,所述发放请求中包括用所述根私钥进行的签名;

如果用所述根证书中的根公钥验证所述签名成功,为一级证书授权节点、或所述二级证书授权节点、或所述基层单位证书授权节点的空节点生成一级证书授权节点、或所述二级证书授权节点、或所述基层单位证书授权节点的公钥和私钥,将所述公钥放入一级证书授权节点证书、或所述二级证书授权节点证书、或所述基层单位证书授权节点证书中;

将所述一级证书授权节点证书、或所述二级证书授权节点证书、或所述基层单位证书授权节点证书,连同一级证书授权节点、或所述二级证书授权节点、或所述基层单位证书授权节点的私钥发放给一级证书授权节点、或所述二级证书授权节点、或所述基层单位证书授权节点的空节点。

空节点是指具有节点的硬件载体,但不具有相应的工作因而无法正常工作的节点。一级证书授权节点、所述二级证书授权节点、和所述基层单位证书授权节点的空节点是指,这些节点仅具有物理载体,由于未给它们发放证书,因此不具有相应发放税务总局身份证书、地税局身份证书、基层单位身份证书的权限。

生成一级证书授权节点、所述二级证书授权节点、和所述基层单位证书授权节点的空节点后,向这些空节点发放所述根证书和根私钥,所述根证书中具有根公钥,根公钥和根私钥相对应。根证书代表了它们有权请求一级证书授权节点、所述二级证书授权节点、和所述基层单位证书授权节点自己的证书。一级证书授权节点、所述二级证书授权节点、和所述基层单位证书授权节点的空节点接收到根证书和根私钥后,当需要请求自己的证书时,其可以将所述根证书发送给根授权节点。然后,它们向根授权节点发送一级证书授权节点证书、或所述二级证书授权节点证书、或所述基层单位证书授权节点证书的发放请求,所述发放请求中包括用所述根私钥进行的签名。根授权节点用事先接收到的根证书中的公钥对所述签名进行验证。如果验证成功,说明该空节点就是接收到自己授权的根证书的空节点,可以为其发放一级证书授权节点、所述二级证书授权节点、和所述基层单位证书授权节点自己的证书。

由于证书发放的本质在于发放了一对公私钥,并用证书的形式对公私钥的合法性予以保障,从而得到证书的节点可以利用该公私钥进行与其它节点的通信,因此,根授权节点首先为一级证书授权节点、或所述二级证书授权节点、或所述基层单位证书授权节点的空节点生成一级证书授权节点、或所述二级证书授权节点、或所述基层单位证书授权节点的公钥和私钥,然后将所述公钥放入一级证书授权节点证书、或所述二级证书授权节点证书、或所述基层单位证书授权节点证书中,将一级证书授权节点证书、或所述二级证书授权节点证书、或所述基层单位证书授权节点证书连同一级证书授权节点、或所述二级证书授权节点、或所述基层单位证书授权节点的私钥发放给一级证书授权节点、或所述二级证书授权节点、或所述基层单位证书授权节点的空节点。这样,空节点得到了证书后,就不再是空节点,其具有了一级证书授权节点、或所述二级证书授权节点、或所述基层单位证书授权节点正常的发放身份证书的权限,该权限是一级证书授权节点、或所述二级证书授权节点、或所述基层单位证书授权节点的证书赋予的。

上述实施例的好处在于,一级证书授权节点、或所述二级证书授权节点、或所述基层单位证书授权节点本身的生成也依赖于根证书的授权,提高了证书授权系统中的各授权节点的权限来源的合理性,使得不仅被授权的节点权利的来源有规则可循,授权节点的权利的来源也具有合法的基础,提高了证书授权系统证书授权的可靠性。

在步骤310中,通过所述一级证书授权节点,向税务总局终端发放税务总局身份证书。

由于证书的方法是实质在于对其分配公私钥,并对公私钥的合法性进行证明,从而便于区块链节点与其它区块链节点的通信,因此,在一个实施例中,步骤310包括由一级证书授权节点执行的以下过程:

通过所述一级证书授权节点,生成税务总局终端的公钥和私钥;

为所述税务总局终端生成税务总局身份证书,所述税务总局身份证书中含有税务总局终端的公钥;

将所述税务总局身份证书和所述税务总局终端的私钥发送给所述税务总局终端。

生成公钥和私钥对可以采取预定的公私钥对生成算法,其不是本公开重点关注的内容,故不赘述。生成税务总局身份证书可以采用预定的生成身份证书的方法,故不赘述。将所述税务总局身份证书和所述税务总局终端的私钥一起发送给所述税务总局终端。所述税务总局终端的私钥的作用是,在税务总局终端以后需要与其它区块链节点通信时,可以用该私钥签名,而利用其税务总局身份证书中的公钥,是可以成功验证该签名的。

在步骤320中,接收来自税务总局终端的、利用所述税务总局身份证书进行的地税局身份证书发放请求,所述地税局身份证书发放请求响应于地税局终端向税务总局终端的注册请求而生成。

在一个实施例中,步骤320包括由二级证书授权节点执行的以下过程:

接收来自税务总局终端的所述税务总局身份证书;

接收来自税务总局终端的所述地税局身份证书发放请求,所述地税局身份证书发放请求包含所述地税局的注册信息和用所述税务总局的私钥对所述地税局的注册信息的签名;

用所述税务总局身份证书中的所述税务总局的公钥,对所述地税局身份证书发放请求中的签名进行验证。

税务总局终端获得了税务总局身份证书,其就具有了代表其下属地税局终端申请地税局身份证书的权限。地税局如果想要获得地税局身份证书,就要向税务总局终端提交注册请求。注册请求包括注册到税务区块链网络中所需提供的信息。税务总局终端接收到注册请求,将自己的税务总局身份证书发送给二级证书授权节点,这样,二级证书授权节点就获得了证书中的税务总局终端的公钥。税务总局终端用税务总局的私钥对地税局的注册信息签名,连同注册信息放在地税局身份证书发放请求中,发送给二级证书授权节点。二级证书授权节点就可以用所述税务总局身份证书中的所述税务总局的公钥,对所述地税局身份证书发放请求中的签名进行验证,验证成功后,为地税局终端发放地税局身份证书。

上述过程的好处是,通过利用税务总局终端的私钥加密注册信息,用税务总局身份证书中的公钥验证的方式,保证了是由合法的税务总局终端为其下属地税局终端请求发放地税局身份证书,提高地税局身份证书发放的安全性。

在步骤330中,通过所述二级证书授权节点,向所述税务总局终端发放地税局身份证书,以便所述税务总局终端向所述地税局终端转发。

由于发放身份证书本质上是发放公私钥,并利用证书对公私钥的合法性进行证明的过程,因此,在一个实施例中,步骤330包括由二级证书授权节点执行的如下过程:

通过所述二级证书授权节点,对所述注册信息进行认证;

如果认证通过,为所述地税局终端生成地税局终端的公钥和私钥;

为所述地税局终端生成地税局身份证书,所述地税局身份证书含有所述地税局终端的公钥;

向所述税务总局终端发送所述地税局身份证书和所述地税局终端的私钥,以便所述税务总局终端向所述地税局终端转发,所述地税局身份证书和所述地税局终端的私钥用于所述地税局终端与所述税务区块链网络中的其它区块链节点通信。

对所述注册信息进行认证包括对注册信息是否符合规定的法律要件进行核对。可以通过预先根据规定的法律要件,编写检查是否符合该法律要件的脚本。在认证时执行该脚本即可实现认证。

生成地税局终端的公私钥和地税局身份证书并发放的过程与前述实施例中生成税务总局终端的公私钥和税务总局身份证书并发放的过程类似,故不赘述。

上述生成公私钥和地税局身份证书,并将地税局身份证书和私钥一起发放的方式,为地税局终端后续与其它区块链节点通信时身份的验证提供了保障,提高与其它区块链节点通信的安全性。

具体地,在一个实施例中,所述地税局终端与所述税务区块链网络中的其它区块链节点通信包括由地税局终端执行的以下过程:

所述地税局终端向所述其它区块链节点发送所述地税局身份证书;

将要向所述其它区块链节点发送的内容用所述地税局终端的私钥签名;

将所述内容和所述签名一起发送到所述其它区块链节点,以便所述其它区块链节点用所述地税局身份证书中的公钥对所述签名验证。

其它区块链节点是指区块链网络中除了地税局终端之外的任何节点。在地税局终端将向企业发放电子发票的交易信息上链的场景下,地税局终端将该交易信息通过代理节点发送给记账节点上链,这里的其它区块链节点是指代理节点,要向所述其它区块链节点发送的内容就是该交易信息。在地税局终端将税务总局终端发送查询统计数据的请求的场景下,这里的其它区块链节点是指税务总局终端,要向所述其它区块链节点发送的内容就是该查询统计数据的请求。

所述地税局终端先向所述其它区块链节点发送所述地税局身份证书,该其它区块链节点就获得了证书中的地税局终端的公钥。接着,地税局终端将要向所述其它区块链节点发送的内容用所述地税局终端的私钥签名,将所述内容和所述签名一起发送到所述其它区块链节点。所述其它区块链节点就可以用所述地税局身份证书中的公钥对所述签名验证。通过这种方式,保障了在与区块链网络中的其它区块链节点传递信息时,双方身份是可验证的,提高了区块链网络中通信的安全性。

在步骤340中,接收来自地税局终端的、利用所述地税局身份证书进行的基层单位身份证书发放请求,所述基层单位身份证书发放请求响应于基层单位终端向已具有所述地税局身份证书的所述地税局终端的注册请求而生成。

在一个实施例中,步骤340包括由基层单位证书授权节点执行的以下过程:

接收来自地税局终端的所述地税局身份证书;

接收来自地税局终端的所述基层单位身份证书发放请求,所述基层单位身份证书发放请求包含所述基层单位的注册信息和用所述地税局的私钥对所述基层单位的注册信息的签名;

用所述地税局身份证书中的所述地税局的公钥,对所述基层单位身份证书发放请求中的签名进行验证。

上述过程的具体实施和好处与步骤320类似,只不过接收到的是来自地税局终端的、利用所述地税局身份证书进行的基层单位身份证书发放请求,而不是来自税务总局终端的、利用所述税务总局身份证书进行的地税局身份证书发放请求,为节约篇幅,不再展开描述。

在步骤350中,通过所述基层单位证书授权节点,向所述地税局终端发放基层单位身份证书,以便所述地税局终端向所述基层单位终端转发。

在一个实施例中,步骤350包括由基层单位证书授权节点执行的以下过程:

通过所述基层单位证书授权节点,对所述基层单位的注册信息进行认证;

如果认证通过,为所述基层单位终端生成基层单位终端的公钥和私钥;

为所述基层单位终端生成基层单位身份证书,所述基层单位身份证书含有所述基层单位终端的公钥;

向所述地税局终端发送所述基层单位身份证书和所述基层单位终端的私钥,以便所述地税局终端向所述基层单位终端转发,所述基层单位身份证书和所述基层单位终端的私钥用于所述基层单位终端与所述税务区块链网络中的其它区块链节点通信。

该过程的具体实施和好处与步骤330类似,只不过这里是通过所述基层单位证书授权节点,向所述地税局终端发放基层单位身份证书,以便所述地税局终端向所述基层单位终端转发,而不是通过所述二级证书授权节点,向所述税务总局终端发放地税局身份证书,以便所述税务总局终端向所述地税局终端转发,故不赘述。

在一个实施例中,所述基层单位终端与所述税务区块链网络中的其它区块链节点通信包括:

所述基层单位终端向所述其它区块链节点发送所述基层单位身份证书;

将要向所述其它区块链节点发送的内容用所述基层单位终端的私钥签名;

将所述内容和所述签名一起发送到所述其它区块链节点,以便所述其它区块链节点用所述基层单位身份证书中的公钥对所述签名验证。

在不同的通信场景下,这里的其它区块链节点不同。例如,在基层单位是开票单位,需要将开出的电子发票的信息通过代理节点发送给记账节点上链的场景下,其它区块链节点是指代理节点,要向所述其它区块链节点发送的内容是指开出的电子发票的信息。

该过程与前述地税局终端与所述税务区块链网络中的其它区块链节点通信的过程和好处类似,为节约篇幅,故不赘述。

在一个实施例中,所述基层单位身份证书包括业务节点单位身份证书、非业务节点单位身份证书、个人身份证书。步骤350包括:

如果所述基层单位身份证书发放请求针对业务节点单位,向所述地税局终端发放业务节点单位身份证书,以便所述地税局终端向所述业务节点单位终端转发,所述业务节点单位身份证书用于所述业务节点与所述代理节点之间上链信息的通信;

如果所述基层单位身份证书发放请求针对非业务节点单位,向所述地税局终端发放非业务节点单位身份证书,以便所述地税局终端向所述业务节点单位终端转发,所述非业务节点单位身份证书用于所述非业务节点单位终端与业务节点单位终端之间所述上链信息的基础信息的传递;

如果所述基层单位身份证书发放请求针对个人,向所述地税局终端发放个人身份证书,以便所述地税局终端向所述个人终端转发,所述个人身份证书用于在个人终端与业务节点单位终端之间所述上链信息的基础信息的传递。

如果所述基层单位身份证书发放请求是地税局终端响应于业务节点单位终端的注册请求生成的,则认为该所述基层单位身份证书发放请求针对业务节点单位。如果所述基层单位身份证书发放请求是地税局终端响应于非业务节点单位终端的注册请求生成的,则认为该所述基层单位身份证书发放请求针对非业务节点单位。如果所述基层单位身份证书发放请求是地税局终端响应于个人终端的注册请求生成的,则认为该所述基层单位身份证书发放请求针对个人。

上链信息是指业务节点经由代理节点向记账节点转发的要上链的信息,如地税局终端向企业发放电子发票后发放电子发票的信息、业务节点开出电子发票后的开票信息。上链信息的基础信息是指本身不是业务节点向代理节点发送的要上链的信息,但作为该要上链的信息的基础的信息。例如,如果一个不是业务节点的企业开出发票需要上链,但它不是业务节点,这个开票的信息只能作为上链信息的基础信息,发送到一个能够作为业务节点的单位,由该单位生成上链信息,发送给代理节点。

所述业务节点单位身份证书用于所述业务节点与所述代理节点之间上链信息的通信是指:业务节点向上链信息发送到代理节点的时候,先将所述业务节点单位身份证书发送给代理节点,使代理节点获取证书中的公钥;然后,业务节点要用所述业务节点单位身份证书中的公钥对应的私钥对上链信息进行签名,并将该签名与上链信息一并发送给代理节点;代理节点接收到两者后,用证书中的公钥对所述签名进行验证;如果验证通过,就可以将上链信息转发到记账节点进行上链。

所述非业务节点单位身份证书用于所述非业务节点单位终端与业务节点单位终端之间所述上链信息的基础信息的传递,与上述过程类似,只不过传递的不是上链信息,而是上链信息的基础信息,且是在所述非业务节点单位终端与业务节点单位终端之间传递。为节约篇幅,故不赘述。

所述个人身份证书用于在个人终端与业务节点单位终端之间所述上链信息的基础信息的传递,与上述过程也类似,故不赘述。

通过前述的过程,为税务总局终端、地税局终端、基层单位终端发放了各自的身份证书,使其在区块链网络的通信中能够向通信对方证实自己的身份,但作为区块链网络通信中很重要的一环,还应该考虑代理节点的通信,也需要相应的通信证书保证其通信的安全性。

如图9所示,在一个实施例中,所述方法还包括:

步骤380、通过所述一级证书授权节点,向代理节点发放代理节点启动身份证书;

步骤390、接收来自代理节点的、利用所述代理节点启动身份证书进行的代理节点通信身份证书发放请求;

步骤395、通过所述二级证书授权节点,向所述代理节点发放代理节点通信身份证书,所述代理节点通信身份证书用于与所述业务节点进行通信。

虽然在图9中示出,这些步骤在步骤350之后执行,但本领域技术人员理解,其可以在方法过程任何时间点执行,这是由于上述过程涉及代理节点通信身份证书的发放,独立于本公开的主要过程。

代理节点的情况相对比较特殊,其没有上一级节点为它申请身份证书,因此,只能预先通过所述一级证书授权节点,向代理节点发放一批代理节点启动身份证书,来保证后续代理节点启动身份证书的发放。

代理节点启动身份证书是表示代理节点得到了申请代理节点通信身份证书的权利的证书,它内部含有代理节点启动公钥,与其对应的是代理节点启动私钥。代理节点启动公私钥是用于验证代理节点是否有权申请代理节点通信身份证书的公私钥。

代理节点通信身份证书是表示代理节点有权与区块链网络中的业务节点进行通信的证书,它内部含有代理节点通信公钥,与其对应的是代理节点通信私钥。代理节点通信公私钥是在于区块链网络中的业务节点的通信中向业务节点验证自身身份的公私钥。

在一个实施例中,步骤380包括由一级证书授权节点执行的以下过程:

通过所述一级证书授权节点,生成代理节点的启动公钥和启动私钥;

为所述代理节点生成代理节点启动身份证书,所述代理节点身份证书中含有代理节点的启动公钥;

将所述代理节点启动身份证书和所述代理节点的启动私钥发送给所述代理节点。

该过程与步骤310的过程类似,只不过这里发放的是代理节点启动身份证书,而不是税务总局身份证书,故不赘述。

在一个实施例中,步骤390包括由二级证书授权节点执行的以下过程:

接收来自代理节点的所述代理节点启动身份证书;

接收来自代理节点的所述代理节点通信身份证书发放请求,所述代理节点通信身份证书发放请求包含所述代理节点的注册信息和用所述代理节点的启动私钥对所述代理节点的注册信息的签名;

用所述代理节点启动身份证书中的所述代理节点的启动公钥,对所述代理节点通信身份证书发放请求中的签名进行验证。

该过程与步骤320的过程类似,只不过这里接收的是来自代理节点的、利用所述代理节点启动身份证书进行的代理节点通信身份证书发放请求,而不是来自税务总局终端的、利用所述税务总局身份证书进行的地税局身份证书发放请求,故不赘述。

在一个实施例中,步骤395包括由二级证书授权节点执行的以下过程:

通过所述二级证书授权节点,对所述代理节点的注册信息进行认证;

如果认证通过,为所述代理节点生成代理节点的通信公钥和通信私钥;

为所述代理节点生成代理节点通信身份证书,所述代理节点通信身份证书含有所述代理节点的通信公钥;

向所述代理节点发送所述代理节点通信身份证书和所述代理节点的通信私钥,所述代理节点通信身份证书和所述代理节点的通信私钥用于所述代理节点与业务节点通信。

该过程与步骤330的过程类似,只不过这里发放的是代理节点通信身份证书,而不是地税局身份证书,故不赘述。

在一个实施例中,所述代理节点与所述业务节点通信包括由代理节点执行的以下过程:

所述代理节点向所述业务节点发送所述代理节点通信身份证书;

将要向所述业务节点发送的内容用所述代理节点的通信私钥签名;

将所述内容和所述签名一起发送到所述业务节点,以便所述业务节点用所述代理节点通信身份证书中的通信公钥对所述签名验证。

该过程与前述地税局终端与区块链网络中的其它区块链节点通信的过程类似,故不赘述。

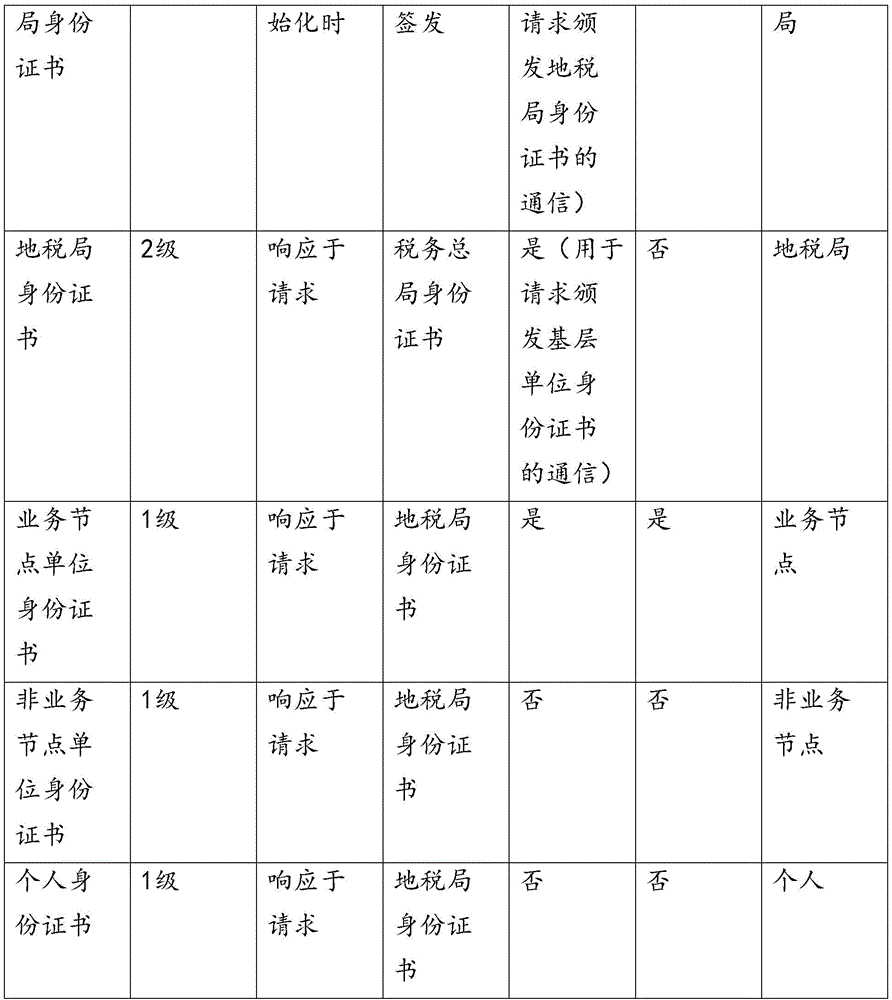

下面是总结出的各身份证书的相关信息的列表。

表1各身份证书的相关信息的列表

另外,税务总局终端具有最高的权限,不但可以为地税局终端请求颁发地税局身份证书,还可以为基层单位终端请求基层单位身份证书。

如图7所示,在步骤310之后,在一个实施例中,所述方法还包括由基层单位证书授权节点执行的以下过程:

步骤360、接收来自税务总局终端的、利用所述税务总局身份证书进行的基层单位身份证书发放请求,所述基层单位身份证书发放请求响应于基层单位终端经由地税局终端向税务总局终端发送的注册请求而生成;

步骤370、通过所述基层单位证书授权节点,向所述税务总局终端发放基层单位身份证书,以便所述税务总局终端经由所述地税局终端向所述基层单位终端转发。

在该实施例中,基层单位终端需要获得基层单位身份证书时,其将注册请求发送给地税局终端,由地税局终端将注册请求发送到税务总局终端,由税务总局终端为基层单位终端发出基层单位身份证书发放请求。

步骤360和370的执行过程与步骤320和330大体类似,只不过在步骤360和370中,是由基层单位证书授权节点发放基层单位身份证书,而不是由二级证书授权节点发放地税局身份证书,且税务总局终端接到该证书后要经由地税局终端转发给基层单位终端,因此不多赘述。

该实施例的好处是,实现了基层单位身份证书可以由各级税务机关终端请求发放,提高证书发放的灵活性。

上述实施例的根证书授权节点201、一级证书授权节点202、二级证书授权节点203、基层单位证书授权节点204可以分别是单独的硬件设备,也可以是一个运行在硬件设备上的模块。可以多个节点同时存在于一个硬件设备上。

在一个实施例中,如图4所示,所述证书授权系统205包含一级服务器2051和二级服务器2052。

一级服务器2051是在初始化设置时投入使用,在证书授权系统205实际运行时基本停止使用的一个服务器,其上包括作为模块运行的根证书授权节点201和一级证书授权节点202。由于根证书授权节点201仅是为了生成一级证书授权节点202、二级证书授权节点203、基层单位证书授权节点204,仅在证书授权系统205初始运营时使用,而由于税务总局终端206的数量有限,因此,仅需要在初期由一级证书授权节点202为其发放一批税务总局身份证书即可,因此,如果一级服务器2051仅包括根证书授权节点201和一级证书授权节点202的话,其只需在初始化过程中使用,在后续投入运行时不再使用。一级服务器2051也包括其它的更低层的证书授权节点,在这种情况下,在证书授权系统205正常运行时也可以作为为地税局终端、基层单位终端进行证书授权的系统而使用,如图4中,其包括二级证书授权节点203和业务节点单位证书授权节点2041。

二级服务器2052是在证书授权系统205正常运行时为地税局终端、基层单位终端进行证书授权的主要服务器。每个二级服务器2051可以包括二级证书授权节点203、和基层单位证书授权节点204。如图4所示,每个二级服务器2052都包括二级证书授权节点203、业务节点单位证书授权节点2041、非业务节点单位证书授权节点2042、个人证书授权节点2043。

上述实施例的优点是,一级服务器2051和二级服务器2052分开运行,使得在证书授权系统205正常运行时一级服务器2051不工作成为可能,降低了整个证书授权系统205的功耗,同时,为一级服务器2051安装在距离各种单位和税局比较远的地方提供了可能,并提供了系统整体的利用效率。

另外,由于二级服务器2052有多个,为实现授权任务在不同二级证书授权节点、基层单位证书授权节点上的合理分配提供了基础。具体地说,可以通过均衡各二级证书授权节点、基层单位证书授权节点的处理负荷。

在该实施例中,所述证书授权系统还包括调度节点297。调度节点297是将身份证书发放请求分配到多个二级证书授权节点中的一个或多个基层单位证书授权节点中的一个的节点。

在该实施例中,在步骤320之后,所述方法还包括:通过所述调度节点,将所述地税局身份证书发放请求调度到所述多个二级服务器之一中的二级证书授权节点。

在一个实施例中,将所述地税局身份证书发放请求调度到所述多个二级服务器之一中的二级证书授权节点,包括:

获取所述多个二级服务器中的二级证书授权节点正在处理的身份证书发放请求数目;

根据获取的每个二级证书授权节点正在处理的身份证书发放请求数目,确定调度到的目标二级证书授权节点;

将所述地税局身份证书发放请求调度到所述目标二级证书授权节点。

在一个实施例中,获取所述多个二级服务器中的二级证书授权节点正在处理的身份证书发放请求数目可以采取由代理节点主动向所述多个二级服务器中的二级证书授权节点发出查询请求,由每个二级证书授权节点向代理节点返回正在处理的身份证书发放请求数目的应答的方式。

在另一个实施例中,获取所述多个二级服务器中的二级证书授权节点正在处理的身份证书发放请求数目可以采取在每个二级证书授权节点设置计数器的形式。在二级证书授权节点内部分别设置一个计数器。计数器初始置0。每当二级证书授权节点接收到一个身份证书发放请求(包括地税局身份证书发放请求、和代理节点通信身份证书发放请求),就将计数器加1。每当二级证书授权节点完成了一个身份证书(包括地税局身份证书、和代理节点通信身份证书)的发放,就将计数器减1。这样,该计数器的值就反映了当前该二级证书授权节点正在处理的身份证书发放请求数目。代理节点直接从该计数器中可以读出该计数器对应的二级证书授权节点正在处理的身份证书发放请求数目。

在一个实施例中,根据获取的每个二级证书授权节点正在处理的身份证书发放请求数目,确定调度到的目标二级证书授权节点,包括:

将获取的正在处理的身份证书发放请求数目最少的二级证书授权节点,作为调度到的目标二级证书授权节点。

该实施例将新的地税局身份证书发放请求分配到正在处理的身份证书发放请求数目最少的二级证书授权节点,起到了均衡每个二级证书授权节点正在处理的身份证书发放请求数目的作用,而正在处理的身份证书发放请求数目代表了每个二级证书授权节点的负荷状况,因此,该实施例均衡了每个二级证书授权节点的处理负荷。

在另一个实施例中,根据获取的每个二级证书授权节点正在处理的身份证书发放请求数目,作为调度到的目标二级证书授权节点,包括:

从获取的正在处理的身份证书发放请求数目低于预定发放请求数目阈值的二级证书授权节点中任取一个,作为调度到的目标二级证书授权节点。

在该实施例中,认为正在处理的身份证书发放请求数目低于预定发放请求数目阈值,其负荷都是比较轻的,可以从中随机选取一个,作为调度到的目标二级证书授权节点。

确定目标二级证书授权节点,将所述地税局身份证书发放请求分配到所述目标二级证书授权节点进行处理。

在一个实施例中,在步骤340之后,所述方法还包括:

通过所述调度节点,将所述基层单位身份证书发放请求调度到所述多个基层单位证书授权节点之一中的基层单位证书授权节点。

在一个实施例中,将所述基层单位身份证书发放请求调度到所述多个二级服务器之一中的基层单位证书授权节点,包括:

获取所述多个二级服务器中的基层单位证书授权节点正在处理的基层单位身份证书发放请求数目;

根据获取的每个基层单位证书授权节点正在处理的基层单位身份证书发放请求数目,确定调度到的目标基层单位证书授权节点;

将所述基层单位身份证书发放请求调度到所述目标基层单位证书授权节点。

上述过程与前述通过所述调度节点,将所述地税局身份证书发放请求调度到所述多个二级服务器之一中的二级证书授权节点的过程类似,只不过这里是将所述基层单位身份证书发放请求调度到基层单位证书授权节点,而不是将所述地税局身份证书发放请求调度到二级证书授权节点,为节约篇幅,故不赘述。

另外,在一个实施例中,每个二级服务器2052还包括本地数据库299,用于存储二级服务器2052中的各证书授权节点(二级证书授权节点203、基层单位证书授权节点204)发放的身份证书(地税局身份证书、基层单位身份证书等)、以及各身份证书针对的发放请求。身份证书针对的发放请求是指发放该身份证书所响应的身份证书发放请求。例如,接收到税务总局终端的地税局身份证书发放请求,二级证书授权节点203发放地税局身份证书,则地税局身份证书发放请求是发放地税局身份证书针对的发放请求。

在该实施例中,在步骤330之后,所述方法还包括:

将发放的地税局身份证书和该地税局身份证书针对的地税局身份证书发放请求存储在所述二级证书授权节点所在的二级服务器的本地数据库。

在该实施例中,在步骤350之后,所述方法还包括:

将发放的基层单位身份证书和该基层单位身份证书针对的基层单位身份证书发放请求存储在所述基层单位证书授权节点所在的二级服务器的本地数据库;

定期将本地数据库存储的数据向所述证书授权系统的其它二级服务器的本地数据库同步。

本地数据库存储的数据是指本地服务器存储的各级身份证书和身份证书针对的发放请求,包括上述的发放的地税局身份证书和该地税局身份证书针对的地税局身份证书发放请求、和上述的发放的基层单位身份证书和该基层单位身份证书针对的基层单位身份证书发放请求。

定期将本地数据库存储的数据向所述证书授权系统的其它二级服务器的本地数据库同步是指,每隔预定时间段将本地数据库存储的数据发送到所述证书授权系统的其它二级服务器,以便其它二级服务器保存。这样,每个二级服务器不但存储着自身发放的身份证书和针对的发放请求,还存储着证书授权系统中其它二级服务器发放的身份证书和针对的发放请求。这样做的好处是,使得证书授权系统中各二级服务器发放的身份证书中的公私钥不至于重复,每个二级服务器为证书生成公私钥时要参照存储的、该证书授权系统中所有二级服务器发放的身份证书中的公私钥,使得生成的公私钥与存储的、该证书授权系统中所有二级服务器发放的身份证书中的公私钥不同,从而实现提高发放的身份证书的权威性。

在一个实施例中,如图4所示,所述证书授权系统205还包括备份存储系统298。备份存储系统是为了防止各二级服务器2052本地存储的数据丢失无法找回而设置的备份存储空间。各二级服务器2052生成的身份证书和身份证书针对的发放请求不但存储在各二级服务器2052的本地数据库299,还在备份存储系统298中备份。这样做的好处是,一旦本地数据库299的数据丢失,就可以到备份存储系统298中找回数据。

在该实施例中,在将发放的地税局身份证书和该地税局身份证书针对的地税局身份证书发放请求存储在所述二级证书授权节点所在的二级服务器的本地数据库之后,所述方法还包括:

将发放的地税局身份证书和该地税局身份证书针对的地税局身份证书发放请求备份存储到备份存储系统中与该二级服务器对应的备份存储区。

备份存储区是指备份存储系统中为各二级服务器设置的、用于存储该二级服务器的数据的区域。例如,在图4中例子中有三个二级服务器2052,相对应地,在备份存储系统中设置相应的三个备份存储区。

在该实施例中,在将发放的基层单位身份证书和该基层单位身份证书针对的基层单位身份证书发放请求存储在所述基层单位证书授权节点所在的二级服务器的本地数据库之后,所述方法还包括:

将发放的基层单位身份证书和该基层单位身份证书针对的基层单位身份证书发放请求备份存储到备份存储系统中与该二级服务器对应的备份存储区;

响应于所述二级服务器故障,将该二级服务器尚未服务完的地税局身份证书发放请求、基层单位身份证书发放请求,通过调度节点,分配给其它二级服务器;

响应于所述二级服务器故障恢复,从备份存储系统中与该二级服务器对应的备份存储区恢复数据到该二级服务器的本地数据库。

在一个实施例中,在图4中具有调度节点297的情况下,二级服务器故障可以由调度节点297进行检测。检测的方法可以包括:调度节点297定期向各二级服务器299发出监听信号,由各二级服务器299作出监听应答;如果向二级服务器299发出监听信号之后,没有接到二级服务器299的监听应答,则认为二级服务器299故障。

在一个实施例中,该二级服务器尚未服务完的地税局身份证书发放请求、基层单位身份证书发放请求也通过调度节点297获取。在调度节点297内部为各二级服务器299设置证书发放请求列表,列表中放置分配给二级服务器299处理的证书发放请求,每个证书发放请求有两种状态,即未处理、和处理完。当调度节点297将地税局身份证书发放请求、基层单位身份证书发放请求分配给二级服务器之前,将地税局身份证书发放请求、基层单位身份证书发放请求记录在该证书发放请求列表中,并将该证书发放请求列表的状态设置为未处理。当二级服务器299中的二级证书授权节点203和基层单位证书授权节点204响应于该证书发放请求发放了相应身份证书后,向调度节点297发出处理完成通知。调度节点297接到该处理完成通知后,将列表中相应证书发放请求的状态设置为处理完。这样,通过查找证书发放请求列表中状态为未处理的证书发放请求,就可以确定二级服务器尚未服务完的地税局身份证书发放请求、基层单位身份证书发放请求。

将二级服务器尚未服务完的地税局身份证书发放请求、基层单位身份证书发放请求,通过调度节点,分配给其它二级服务器,可以与前述实施例类似,分配给其它二级服务器中正处理的证书发放请求数最少的二级服务器,或者其它二级服务器中正处理的证书发放请求数低于预定证书发放请求数阈值的二级服务器中任意的一个,从而达到均衡处理负荷的作用。

检测所述所述服务器故障恢复也可以采取上述定期发监听信号的方式。如果调度节点297定期向二级服务器2052发送监听信号,没有接收到二级服务器2052的监听应答,仍然继续定期向二级服务器2052发放监听信息,当接收到二级服务器2052的监听应答时,认为二级服务器2052故障恢复。

当检测到二级服务器2052故障恢复后,将备份存储系统298中与该二级服务器2052对应的备份存储区中存储的数据,复制回该二级服务器2052的本地数据库。

通过上述实施例,达到了在二级服务器故障后,仍然能恢复其中存储的身份证书相关数据的效果,提高了证书授权系统的安全性。

在一个实施例中,如图10所示,提供了一种为税务区块链网络中的区块链节点发放身份证书的证书授权系统。所述税务区块链网络中的区块链节点包括税务总局终端、地税局终端、基层单位终端。所述证书授权系统包括:

一级证书授权节点202,向税务总局终端发放税务总局身份证书;

二级证书授权节点203,响应于来自税务总局终端的、利用所述税务总局身份证书进行的地税局身份证书发放请求,向所述税务总局终端发放地税局身份证书,以便所述税务总局终端向所述地税局终端转发,其中,所述地税局身份证书发放请求响应于地税局终端向税务总局终端的注册请求而生成;

基层单位证书授权节点204,响应于来自地税局终端的、利用所述地税局身份证书进行的基层单位身份证书发放请求,向所述地税局终端发放基层单位身份证书,以便所述地税局终端向所述基层单位终端转发,其中,所述基层单位身份证书发放请求响应于基层单位终端向已具有所述地税局身份证书的所述地税局终端的注册请求而生成。

在一个实施例中,所述证书授权系统还包括根证书授权节点,其在通过所述税务总局证书授权节点,向税务总局终端发放税务总局身份证书之前生成,其用于生成根证书,并基于所述根证书,生成所述一级证书授权节点、所述二级证书授权节点、和所述基层单位证书授权节点。

在一个实施例中,所述基层单位证书授权节点204包括业务节点单位的证书授权节点、非业务节点单位的证书授权节点、个人的证书授权节点。所述基层单位终端包括业务节点单位终端、非业务节点单位终端、个人终端。所述基层单位身份证书包括业务节点单位身份证书、非业务节点单位身份证书、个人身份证书。所述税务区块链网络中的区块链节点还包括代理节点。

在该实施例中,业务节点单位的证书授权节点用于:

如果所述基层单位身份证书发放请求针对业务节点单位,向所述地税局终端发放业务节点单位身份证书,以便所述地税局终端向所述业务节点单位终端转发,所述业务节点单位身份证书用于所述业务节点与所述代理节点之间上链信息的通信。

在该实施例中,非业务节点单位终端用于:如果所述基层单位身份证书发放请求针对非业务节点单位,向所述地税局终端发放非业务节点单位身份证书,以便所述地税局终端向所述业务节点单位终端转发,所述非业务节点单位身份证书用于所述非业务节点单位终端与业务节点单位终端之间所述上链信息的基础信息的传递;

在该实施例中,个人终端用于:如果所述基层单位身份证书发放请求针对个人,向所述地税局终端发放个人身份证书,以便所述地税局终端向所述个人终端转发,所述个人身份证书用于在个人终端与业务节点单位终端之间所述上链信息的基础信息的传递。

在一个实施例中,所述一级证书授权节点还用于向代理节点发放代理节点启动身份证书;所述二级证书授权节点还用于:接收来自代理节点的、利用所述代理节点启动身份证书进行的代理节点通信身份证书发放请求;通过所述二级证书授权节点,向所述代理节点发放代理节点通信身份证书,所述代理节点通信身份证书用于与所述业务节点进行通信。

在一个实施例中,所述基层单位身份证书授权节点204进一步用于:

接收来自税务总局终端的、利用所述税务总局身份证书进行的基层单位身份证书发放请求,所述基层单位身份证书发放请求响应于基层单位终端经由地税局终端向税务总局终端发送的注册请求而生成;

向所述税务总局终端发放基层单位身份证书,以便所述税务总局终端经由所述地税局终端向所述基层单位终端转发。

在一个实施例中,一级证书授权节点202进一步用于:

生成税务总局终端的公钥和私钥;

为所述税务总局终端生成税务总局身份证书,所述税务总局身份证书中含有税务总局终端的公钥;

将所述税务总局身份证书和所述税务总局终端的私钥发送给所述税务总局终端。

在该实施例中,二级证书授权节点203进一步用于:

接收来自税务总局终端的所述税务总局身份证书;

接收来自税务总局终端的所述地税局身份证书发放请求,所述地税局身份证书发放请求包含所述地税局的注册信息和用所述税务总局的私钥对所述地税局的注册信息的签名;

用所述税务总局身份证书中的所述税务总局的公钥,对所述地税局身份证书发放请求中的签名进行验证。

在该实施例中,二级证书授权节点203进一步用于:

对所述注册信息进行认证;

如果认证通过,为所述地税局终端生成地税局终端的公钥和私钥;

为所述地税局终端生成地税局身份证书,所述地税局身份证书含有所述地税局终端的公钥;

向所述税务总局终端发送所述地税局身份证书和所述地税局终端的私钥,以便所述税务总局终端向所述地税局终端转发,所述地税局身份证书和所述地税局终端的私钥用于所述地税局终端与所述税务区块链网络中的其它区块链节点通信。

在一个实施例中,基层单位证书授权节点204进一步用于:

接收来自地税局终端的所述地税局身份证书;

接收来自地税局终端的所述基层单位身份证书发放请求,所述基层单位身份证书发放请求包含所述基层单位的注册信息和用所述地税局的私钥对所述基层单位的注册信息的签名;

用所述地税局身份证书中的所述地税局的公钥,对所述基层单位身份证书发放请求中的签名进行验证。

在一个实施例中,基层单位证书授权节点204进一步用于:

对所述基层单位的注册信息进行认证;

如果认证通过,为所述基层单位终端生成基层单位终端的公钥和私钥;

为所述基层单位终端生成基层单位身份证书,所述基层单位身份证书含有所述基层单位终端的公钥;

向所述地税局终端发送所述基层单位身份证书和所述基层单位终端的私钥,以便所述地税局终端向所述基层单位终端转发,所述基层单位身份证书和所述基层单位终端的私钥用于所述基层单位终端与所述税务区块链网络中的其它区块链节点通信。

在一个实施例中,所述一级证书授权节点进一步用于:

生成代理节点的启动公钥和启动私钥;

为所述代理节点生成代理节点启动身份证书,所述代理节点身份证书中含有代理节点的启动公钥;

将所述代理节点启动身份证书和所述代理节点的启动私钥发送给所述代理节点。

在该实施例中,所述二级证书授权节点进一步用于:

接收来自代理节点的所述代理节点启动身份证书;

接收来自代理节点的所述代理节点通信身份证书发放请求,所述代理节点通信身份证书发放请求包含所述代理节点的注册信息和用所述代理节点的启动私钥对所述代理节点的注册信息的签名;

用所述代理节点启动身份证书中的所述代理节点的启动公钥,对所述代理节点通信身份证书发放请求中的签名进行验证;

对所述代理节点的注册信息进行认证;

如果认证通过,为所述代理节点生成代理节点的通信公钥和通信私钥;

为所述代理节点生成代理节点通信身份证书,所述代理节点通信身份证书含有所述代理节点的通信公钥;

向所述代理节点发送所述代理节点通信身份证书和所述代理节点的通信私钥,所述代理节点通信身份证书和所述代理节点的通信私钥用于所述代理节点与业务节点通信。

在一个实施例中,所述证书授权系统包含一级服务器和二级服务器,其中,所述一级服务器包括所述根证书授权节点和所述一级证书授权节点,所述二级服务器包括所述二级证书授权节点、和所述基层单位证书授权节点。

在一个实施例中,所述证书授权系统包括的二级服务器有多个,其中每个二级服务器包括所述二级证书授权节点、和所述基层单位证书授权节点,所述证书授权系统还包括调度节点。所述调度节点用于

在接收来自税务总局终端的、利用所述税务总局身份证书进行的地税局身份证书发放请求之后,将所述地税局身份证书发放请求调度到所述多个二级服务器之一中的二级证书授权节点;

在接收来自地税局终端的、利用所述地税局身份证书进行的基层单位身份证书发放请求之后,将所述基层单位身份证书发放请求调度到所述多个二级服务器之一中的基层单位证书授权节点。

在一个实施例中,每个二级服务器还包括本地数据库。所述本地数据库用于:

在通过本地数据库所在的二级服务器中的二级证书授权节点,向所述税务总局终端发放地税局身份证书之后,存储发放的地税局身份证书和该地税局身份证书针对的地税局身份证书发放请求;

在通过本地数据库所在的二级服务器中的基层单位证书授权节点,向所述地税局终端发放基层单位身份证书之后,存储发放的基层单位身份证书和该基层单位身份证书针对的基层单位身份证书发放请求,其中,本地数据库存储的数据定期向所述证书授权系统的其它二级服务器的本地数据库同步。

在一个实施例中,所述证书授权系统还包括备份存储系统,其包括与每个二级服务器对应的备份存储区,用于:

在将发放的地税局身份证书和该地税局身份证书针对的地税局身份证书发放请求存储在所述二级证书授权节点所在的二级服务器的本地数据库之后,存储备份过来的地税局身份证书和该地税局身份证书针对的地税局身份证书发放请求;

在将发放的基层单位身份证书和该基层单位身份证书针对的基层单位身份证书发放请求存储在所述基层单位证书授权节点所在的二级服务器的本地数据库之后,存储备份过来的基层单位身份证书和该基层单位身份证书针对的基层单位身份证书发放请求,其中,响应于所述二级服务器故障,将该二级服务器尚未服务完的地税局身份证书发放请求、基层单位身份证书发放请求,通过调度节点,分配给其它二级服务器;响应于所述二级服务器故障恢复,从备份存储系统中与该二级服务器对应的备份存储区恢复数据到该二级服务器的本地数据库。

图2中的根证书授权节点201、一级证书授权节点202、二级证书授权节点203、业务节点单位证书授权节点2041、非业务节点单位证书授权节点2042、个人证书授权节点2043的每一个可以作为单独的一个硬件设备由图11的计算机设备800实现。另外,根证书授权节点201、一级证书授权节点202、二级证书授权节点203、业务节点单位证书授权节点2041、非业务节点单位证书授权节点2042、个人证书授权节点2043可以分别作为一个功能模块存储在同一个硬件设备上,该硬件设备作为图11的计算机设备800实现。

下面参照图11来描述根据本公开实施例的计算机设备800。图11显示的计算机设备800仅仅是一个示例,不应对本公开实施例的功能和使用范围带来任何限制。

如图11所示,计算机设备800以通用计算设备的形式表现。计算机设备800的组件可以包括但不限于:上述至少一个处理单元810、上述至少一个存储单元820、连接不同系统组件(包括存储单元820和处理单元810)的总线830。

其中,所述存储单元存储有程序代码,所述程序代码可以被所述处理单元810执行,使得所述处理单元810执行本说明书上述示例性方法的描述部分中描述的根据本发明各种示例性实施方式的步骤。例如,所述处理单元810可以执行如图5中所示的各个步骤。

存储单元820可以包括易失性存储单元形式的可读介质,例如随机存取存储单元(RAM)8201和/或高速缓存存储单元8202,还可以进一步包括只读存储单元(ROM)8203。

存储单元820还可以包括具有一组(至少一个)程序模块8205的程序/实用工具8204,这样的程序模块8205包括但不限于:操作系统、一个或者多个应用程序、其它程序模块以及程序数据,这些示例中的每一个或某种组合中可能包括网络环境的实现。

总线830可以为表示几类总线结构中的一种或多种,包括存储单元总线或者存储单元控制器、外围总线、图形加速端口、处理单元或者使用多种总线结构中的任意总线结构的局域总线。

计算机设备800也可以与一个或多个外部设备700(例如键盘、指向设备、蓝牙设备等)通信,还可与一个或者多个使得用户能与该计算机设备800交互的设备通信,和/或与使得该计算机设备800能与一个或多个其它计算设备进行通信的任何设备(例如路由器、调制解调器等等)通信。这种通信可以通过输入/输出(I/O)接口650进行。并且,计算机设备800还可以通过网络适配器860与一个或者多个网络(例如局域网(LAN),广域网(WAN)和/或公共网络,例如因特网)通信。如图所示,网络适配器860通过总线830与计算机设备800的其它模块通信。应当明白,尽管图中未示出,可以结合计算机设备800使用其它硬件和/或软件模块,包括但不限于:微代码、设备驱动器、冗余处理单元、外部磁盘驱动阵列、RAID系统、磁带驱动器以及数据备份存储系统等。

通过以上的实施方式的描述,本领域的技术人员易于理解,这里描述的示例实施方式可以通过软件实现,也可以通过软件结合必要的硬件的方式来实现。因此,根据本公开实施方式的技术方案可以以软件产品的形式体现出来,该软件产品可以存储在一个非易失性存储介质(可以是CD-ROM,U盘,移动硬盘等)中或网络上,包括若干指令以使得一台计算设备(可以是个人计算机、服务器、终端装置、或者网络设备等)执行根据本公开实施方式的方法。

在本公开的示例性实施例中,还提供了一种计算机程序介质,其上存储有计算机可读指令,当所述计算机可读指令被计算机的处理器执行时,使计算机执行上述方法实施例部分描述的方法。

根据本公开的一个实施例,还提供了一种用于实现上述方法实施例中的方法的程序产品,其可以采用便携式紧凑盘只读存储器(CD-ROM)并包括程序代码,并可以在终端设备,例如个人电脑上运行。然而,本发明的程序产品不限于此,在本文件中,可读存储介质可以是任何包含或存储程序的有形介质,该程序可以被指令执行系统、装置或者器件使用或者与其结合使用。

所述程序产品可以采用一个或多个可读介质的任意组合。可读介质可以是可读信号介质或者可读存储介质。可读存储介质例如可以为但不限于电、磁、光、电磁、红外线、或半导体的系统、装置或器件,或者任意以上的组合。可读存储介质的更具体的例子(非穷举的列表)包括:具有一个或多个导线的电连接、便携式盘、硬盘、随机存取存储器(RAM)、只读存储器(ROM)、可擦式可编程只读存储器(EPROM或闪存)、光纤、便携式紧凑盘只读存储器(CD-ROM)、光存储器件、磁存储器件、或者上述的任意合适的组合。

计算机可读信号介质可以包括在基带中或者作为载波一部分传播的数据信号,其中承载了可读程序代码。这种传播的数据信号可以采用多种形式,包括但不限于电磁信号、光信号或上述的任意合适的组合。可读信号介质还可以是可读存储介质以外的任何可读介质,该可读介质可以发送、传播或者传输用于由指令执行系统、装置或者器件使用或者与其结合使用的程序。

可读介质上包含的程序代码可以用任何适当的介质传输,包括但不限于无线、有线、光缆、RF等等,或者上述的任意合适的组合。

可以以一种或多种程序设计语言的任意组合来编写用于执行本发明操作的程序代码,所述程序设计语言包括面向对象的程序设计语言—诸如Java、C++等,还包括常规的过程式程序设计语言—诸如“C”语言或类似的程序设计语言。程序代码可以完全地在用户计算设备上执行、部分地在用户设备上执行、作为一个独立的软件包执行、部分在用户计算设备上部分在远程计算设备上执行、或者完全在远程计算设备或服务器上执行。在涉及远程计算设备的情形中,远程计算设备可以通过任意种类的网络,包括局域网(LAN)或广域网(WAN),连接到用户计算设备,或者,可以连接到外部计算设备(例如利用因特网服务提供商来通过因特网连接)。

应当注意,尽管在上文详细描述中提及了用于动作执行的设备的若干模块或者单元,但是这种划分并非强制性的。实际上,根据本公开的实施方式,上文描述的两个或更多模块或者单元的特征和功能可以在一个模块或者单元中具体化。反之,上文描述的一个模块或者单元的特征和功能可以进一步划分为由多个模块或者单元来具体化。

此外,尽管在附图中以特定顺序描述了本公开中方法的各个步骤,但是,这并非要求或者暗示必须按照该特定顺序来执行这些步骤,或是必须执行全部所示的步骤才能实现期望的结果。附加的或备选的,可以省略某些步骤,将多个步骤合并为一个步骤执行,以及/或者将一个步骤分解为多个步骤执行等。

通过以上的实施方式的描述,本领域的技术人员易于理解,这里描述的示例实施方式可以通过软件实现,也可以通过软件结合必要的硬件的方式来实现。因此,根据本公开实施方式的技术方案可以以软件产品的形式体现出来,该软件产品可以存储在一个非易失性存储介质(可以是CD-ROM,U盘,移动硬盘等)中或网络上,包括若干指令以使得一台计算设备(可以是个人计算机、服务器、移动终端、或者网络设备等)执行根据本公开实施方式的方法。

本领域技术人员在考虑说明书及实践这里公开的发明后,将容易想到本公开的其它实施方案。本申请旨在涵盖本公开的任何变型、用途或者适应性变化,这些变型、用途或者适应性变化遵循本公开的一般性原理并包括本公开未公开的本技术领域中的公知常识或惯用技术手段。说明书和实施例仅被视为示例性的,本公开的真正范围和精神由所附的权利要求指出。

Claims (20)

1.一种为税务区块链网络中的区块链节点发放身份证书的方法,其特征在于,所述税务区块链网络中的区块链节点包括税务总局终端、地税局终端、基层单位终端,所述方法由证书授权系统执行,所述证书授权系统包括一级证书授权节点、二级证书授权节点、和基层单位证书授权节点,所述方法包括:

通过所述一级证书授权节点,生成税务总局终端的公钥和私钥;

为所述税务总局终端生成税务总局身份证书,所述税务总局身份证书中含有税务总局终端的公钥;

将所述税务总局身份证书和所述税务总局终端的私钥发送给所述税务总局终端;

接收来自税务总局终端的、利用所述税务总局身份证书进行的地税局身份证书发放请求,所述地税局身份证书发放请求响应于地税局终端向税务总局终端的注册请求而生成;

通过所述二级证书授权节点,向所述税务总局终端发放地税局身份证书,以便所述税务总局终端向所述地税局终端转发;

接收来自地税局终端的、利用所述地税局身份证书进行的基层单位身份证书发放请求,所述基层单位身份证书发放请求响应于基层单位终端向已具有所述地税局身份证书的所述地税局终端的注册请求而生成;

通过所述基层单位证书授权节点,向所述地税局终端发放基层单位身份证书,以便所述地税局终端向所述基层单位终端转发。

2.根据权利要求1所述的方法,其特征在于,所述证书授权系统还包括根证书授权节点,在通过所述一级证书授权节点,向税务总局终端发放税务总局身份证书之前,所述方法还包括:

生成所述根证书授权节点;

通过所述根证书授权节点,生成根证书;

基于所述根证书,生成所述一级证书授权节点、所述二级证书授权节点、和所述基层单位证书授权节点。

3.根据权利要求1所述的方法,其特征在于,所述基层单位证书授权节点包括业务节点单位的证书授权节点、非业务节点单位的证书授权节点、个人的证书授权节点,所述基层单位终端包括业务节点单位终端、非业务节点单位终端、个人终端,所述基层单位身份证书包括业务节点单位身份证书、非业务节点单位身份证书、个人身份证书,所述税务区块链网络中的区块链节点还包括代理节点,

所述通过所述基层单位证书授权节点,向所述地税局终端发放基层单位身份证书,以便所述地税局终端向所述基层单位终端转发,包括:

如果所述基层单位身份证书发放请求针对业务节点单位,向所述地税局终端发放业务节点单位身份证书,以便所述地税局终端向所述业务节点单位终端转发,所述业务节点单位身份证书用于所述业务节点与所述代理节点之间上链信息的通信;

如果所述基层单位身份证书发放请求针对非业务节点单位,向所述地税局终端发放非业务节点单位身份证书,以便所述地税局终端向所述业务节点单位终端转发,所述非业务节点单位身份证书用于所述非业务节点单位终端与业务节点单位终端之间所述上链信息的基础信息的传递;

如果所述基层单位身份证书发放请求针对个人,向所述地税局终端发放个人身份证书,以便所述地税局终端向所述个人终端转发,所述个人身份证书用于在个人终端与业务节点单位终端之间所述上链信息的基础信息的传递。

4.根据权利要求3所述的方法,其特征在于,所述方法还包括:

通过所述一级证书授权节点,向代理节点发放代理节点启动身份证书;

接收来自代理节点的、利用所述代理节点启动身份证书进行的代理节点通信身份证书发放请求;

通过所述二级证书授权节点,向所述代理节点发放代理节点通信身份证书,所述代理节点通信身份证书用于与所述业务节点进行通信。

5.根据权利要求1所述的方法,其特征在于,在通过所述一级证书授权节点,向税务总局终端发放税务总局身份证书之后,所述方法还包括:

接收来自税务总局终端的、利用所述税务总局身份证书进行的基层单位身份证书发放请求,所述基层单位身份证书发放请求响应于基层单位终端经由地税局终端向税务总局终端发送的注册请求而生成;

通过所述基层单位证书授权节点,向所述税务总局终端发放基层单位身份证书,以便所述税务总局终端经由所述地税局终端向所述基层单位终端转发。

6.根据权利要求1所述的方法,其特征在于,所述接收来自税务总局终端的、利用所述税务总局身份证书进行的地税局身份证书发放请求,包括:

接收来自税务总局终端的所述税务总局身份证书;

接收来自税务总局终端的所述地税局身份证书发放请求,所述地税局身份证书发放请求包含所述地税局终端的注册信息和用所述税务总局终端的私钥对所述地税局终端的注册信息的签名;

用所述税务总局身份证书中的所述税务总局终端的公钥,对所述地税局身份证书发放请求中的签名进行验证。

7.根据权利要求6所述的方法,其特征在于,所述通过所述二级证书授权节点,向所述税务总局终端发放地税局身份证书,以便所述税务总局终端向所述地税局终端转发,包括:

通过所述二级证书授权节点,对所述地税局终端的注册信息进行认证;

如果认证通过,为所述地税局终端生成地税局终端的公钥和私钥;

为所述地税局终端生成地税局身份证书,所述地税局身份证书含有所述地税局终端的公钥;

向所述税务总局终端发送所述地税局身份证书和所述地税局终端的私钥,以便所述税务总局终端向所述地税局终端转发,所述地税局身份证书和所述地税局终端的私钥用于所述地税局终端与所述税务区块链网络中的其它区块链节点通信。

8.根据权利要求7所述的方法,其特征在于,所述地税局终端与所述税务区块链网络中的其它区块链节点通信包括:

所述地税局终端向所述其它区块链节点发送所述地税局身份证书;

将要向所述其它区块链节点发送的内容用所述地税局终端的私钥签名;

将所述内容和所述签名一起发送到所述其它区块链节点,以便所述其它区块链节点用所述地税局身份证书中的公钥对所述签名验证。

9.根据权利要求7所述的方法,其特征在于,所述接收来自地税局终端的、利用所述地税局身份证书进行的基层单位身份证书发放请求,包括:

接收来自地税局终端的所述地税局身份证书;

接收来自地税局终端的所述基层单位身份证书发放请求,所述基层单位身份证书发放请求包含所述基层单位的注册信息和用所述地税局终端的私钥对所述基层单位的注册信息的签名;

用所述地税局身份证书中的所述地税局终端的公钥,对所述基层单位身份证书发放请求中的签名进行验证。

10.根据权利要求9所述的方法,其特征在于,所述通过所述基层单位证书授权节点,向所述地税局终端发放基层单位身份证书,以便所述地税局终端向所述基层单位终端转发,包括:

通过所述基层单位证书授权节点,对所述基层单位的注册信息进行认证;

如果认证通过,为所述基层单位终端生成基层单位终端的公钥和私钥;

为所述基层单位终端生成基层单位身份证书,所述基层单位身份证书含有所述基层单位终端的公钥;

向所述地税局终端发送所述基层单位身份证书和所述基层单位终端的私钥,以便所述地税局终端向所述基层单位终端转发,所述基层单位身份证书和所述基层单位终端的私钥用于所述基层单位终端与所述税务区块链网络中的其它区块链节点通信。

11.根据权利要求10所述的方法,其特征在于,所述基层单位终端与所述税务区块链网络中的其它区块链节点通信包括:

所述基层单位终端向所述其它区块链节点发送所述基层单位身份证书;

将要向所述其它区块链节点发送的内容用所述基层单位终端的私钥签名;

将所述内容和所述签名一起发送到所述其它区块链节点,以便所述其它区块链节点用所述基层单位身份证书中的公钥对所述签名验证。

12.根据权利要求4所述的方法,其特征在于,

所述通过所述一级证书授权节点,向代理节点发放代理节点启动身份证书,包括:

通过所述一级证书授权节点,生成代理节点的启动公钥和启动私钥;

为所述代理节点生成代理节点启动身份证书,所述代理节点启动身份证书中含有代理节点的启动公钥;

将所述代理节点启动身份证书和所述代理节点的启动私钥发送给所述代理节点,

所述接收来自代理节点的、利用所述代理节点启动身份证书进行的代理节点通信身份证书发放请求,包括:

接收来自代理节点的所述代理节点启动身份证书;

接收来自代理节点的所述代理节点通信身份证书发放请求,所述代理节点通信身份证书发放请求包含所述代理节点的注册信息和用所述代理节点的启动私钥对所述代理节点的注册信息的签名;

用所述代理节点启动身份证书中的所述代理节点的启动公钥,对所述代理节点通信身份证书发放请求中的签名进行验证,

所述通过所述二级证书授权节点,向所述代理节点发放代理节点通信身份证书,包括:

通过所述二级证书授权节点,对所述代理节点的注册信息进行认证;

如果认证通过,为所述代理节点生成代理节点的通信公钥和通信私钥;

为所述代理节点生成代理节点通信身份证书,所述代理节点通信身份证书含有所述代理节点的通信公钥;

向所述代理节点发送所述代理节点通信身份证书和所述代理节点的通信私钥,所述代理节点通信身份证书和所述代理节点的通信私钥用于所述代理节点与业务节点通信。

13.根据权利要求12所述的方法,其特征在于,所述代理节点与所述业务节点通信包括:

所述代理节点向所述业务节点发送所述代理节点通信身份证书;

将要向所述业务节点发送的内容用所述代理节点的通信私钥签名;

将所述内容和所述签名一起发送到所述业务节点,以便所述业务节点用所述代理节点通信身份证书中的通信公钥对所述签名验证。

14.根据权利要求2所述的方法,其特征在于,所述证书授权系统包含一级服务器和二级服务器,其中,所述一级服务器包括所述根证书授权节点和所述一级证书授权节点,所述二级服务器包括所述二级证书授权节点、和所述基层单位证书授权节点。

15.根据权利要求14所述的方法,其特征在于,所述证书授权系统包括的二级服务器有多个,其中每个二级服务器包括二级证书授权节点、和基层单位证书授权节点,所述证书授权系统还包括调度节点,

在接收来自税务总局终端的、利用所述税务总局身份证书进行的地税局身份证书发放请求之后,所述方法还包括:

通过所述调度节点,将所述地税局身份证书发放请求调度到所述多个二级服务器之一中的二级证书授权节点;

在接收来自地税局终端的、利用所述地税局身份证书进行的基层单位身份证书发放请求之后,所述方法还包括:

通过所述调度节点,将所述基层单位身份证书发放请求调度到所述多个二级服务器之一中的基层单位证书授权节点。

16.根据权利要求15所述的方法,其特征在于,每个二级服务器还包括本地数据库,

在通过所述二级证书授权节点,向所述税务总局终端发放地税局身份证书之后,所述方法还包括:

将发放的地税局身份证书和该地税局身份证书针对的地税局身份证书发放请求存储在所述二级证书授权节点所在的二级服务器的本地数据库;

在通过所述基层单位证书授权节点,向所述地税局终端发放基层单位身份证书之后,所述方法还包括:

将发放的基层单位身份证书和该基层单位身份证书针对的基层单位身份证书发放请求存储在所述基层单位证书授权节点所在的二级服务器的本地数据库;

定期将本地数据库存储的数据向所述证书授权系统的其它二级服务器的本地数据库同步。

17.根据权利要求16所述的方法,其特征在于,所述证书授权系统还包括备份存储系统,

在将发放的地税局身份证书和该地税局身份证书针对的地税局身份证书发放请求存储在所述二级证书授权节点所在的二级服务器的本地数据库之后,所述方法还包括:

将发放的地税局身份证书和该地税局身份证书针对的地税局身份证书发放请求备份存储到备份存储系统中与该二级服务器对应的备份存储区;

在将发放的基层单位身份证书和该基层单位身份证书针对的基层单位身份证书发放请求存储在所述基层单位证书授权节点所在的二级服务器的本地数据库之后,所述方法还包括:

将发放的基层单位身份证书和该基层单位身份证书针对的基层单位身份证书发放请求备份存储到备份存储系统中与该二级服务器对应的备份存储区;

响应于所述二级服务器故障,将该二级服务器尚未服务完的地税局身份证书发放请求、基层单位身份证书发放请求,通过调度节点,分配给其它二级服务器;

响应于所述二级服务器故障恢复,从备份存储系统中与该二级服务器对应的备份存储区恢复数据到该二级服务器的本地数据库。

18.一种为税务区块链网络中的区块链节点发放身份证书的证书授权系统,其特征在于,所述税务区块链网络中的区块链节点包括税务总局终端、地税局终端、基层单位终端,所述证书授权系统包括:

一级证书授权节点,生成税务总局终端的公钥和私钥;为所述税务总局终端生成税务总局身份证书,所述税务总局身份证书中含有税务总局终端的公钥;将所述税务总局身份证书和所述税务总局终端的私钥发送给所述税务总局终端;

二级证书授权节点,响应于来自税务总局终端的、利用所述税务总局身份证书进行的地税局身份证书发放请求,向所述税务总局终端发放地税局身份证书,以便所述税务总局终端向所述地税局终端转发,其中,所述地税局身份证书发放请求响应于地税局终端向税务总局终端的注册请求而生成;

基层单位证书授权节点,响应于来自地税局终端的、利用所述地税局身份证书进行的基层单位身份证书发放请求,向所述地税局终端发放基层单位身份证书,以便所述地税局终端向所述基层单位终端转发,其中,所述基层单位身份证书发放请求响应于基层单位终端向已具有所述地税局身份证书的所述地税局终端的注册请求而生成。

19.一种计算机设备,其特征在于,包括:

存储器,存储有计算机可读指令;

处理器,读取存储器存储的计算机可读指令,以执行权利要求1-17中的任一个所述的方法。

20.一种计算机程序介质,其上存储有计算机可读指令,当所述计算机可读指令被计算机的处理器执行时,使计算机执行权利要求1-17中的任一个所述的方法。

Priority Applications (5)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| CN201910173224.5A CN109948371B (zh) | 2019-03-07 | 2019-03-07 | 为区块链节点发放身份证书的方法及相关装置 |

| PCT/CN2020/075467 WO2020177518A1 (zh) | 2019-03-07 | 2020-02-17 | 为区块链节点发放身份证书的方法及相关装置 |

| JP2021518649A JP7113138B2 (ja) | 2019-03-07 | 2020-02-17 | ブロックチェーンノードへのアイデンティティ証明書の発行方法及び関連装置 |

| US17/337,029 US11943373B2 (en) | 2019-03-07 | 2021-06-02 | Method for issuing identity certificate to blockchain node and related apparatus |

| US18/442,942 US12225139B2 (en) | 2019-03-07 | 2024-02-15 | Method for issuing identity certificate to blockchain node and related apparatus |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| CN201910173224.5A CN109948371B (zh) | 2019-03-07 | 2019-03-07 | 为区块链节点发放身份证书的方法及相关装置 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| CN109948371A CN109948371A (zh) | 2019-06-28 |

| CN109948371B true CN109948371B (zh) | 2021-06-25 |

Family

ID=67008650

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| CN201910173224.5A Active CN109948371B (zh) | 2019-03-07 | 2019-03-07 | 为区块链节点发放身份证书的方法及相关装置 |

Country Status (4)

| Country | Link |

|---|---|

| US (2) | US11943373B2 (zh) |

| JP (1) | JP7113138B2 (zh) |

| CN (1) | CN109948371B (zh) |

| WO (1) | WO2020177518A1 (zh) |

Families Citing this family (12)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN110458582B (zh) * | 2019-01-29 | 2023-12-12 | 深圳市智税链科技有限公司 | 基于区块链系统的业务处理方法、装置、介质及电子设备 |

| CN109948371B (zh) * | 2019-03-07 | 2021-06-25 | 深圳市智税链科技有限公司 | 为区块链节点发放身份证书的方法及相关装置 |

| CN110290144B (zh) * | 2019-07-01 | 2022-02-25 | 深圳市元征科技股份有限公司 | 一种用户权限信息更新方法、系统、存储介质及电子设备 |

| CN110535659B (zh) | 2019-09-03 | 2020-11-03 | 北京海益同展信息科技有限公司 | 用于处理数据请求的方法、装置、电子设备和计算机可读介质 |

| CN110598375B (zh) * | 2019-09-20 | 2021-03-16 | 腾讯科技(深圳)有限公司 | 一种数据处理方法、装置及存储介质 |

| CN110958118B (zh) * | 2019-10-12 | 2021-09-28 | 深圳赛安特技术服务有限公司 | 证书认证管理方法、装置、设备及计算机可读存储介质 |

| CN111861686B (zh) * | 2020-06-12 | 2024-07-09 | 金财互联智链研究院(青岛)有限公司 | 一种基于区块链的财税核算方法及系统 |

| CN112231741B (zh) * | 2020-12-14 | 2021-03-19 | 腾讯科技(深圳)有限公司 | 基于区块链系统的数据处理方法、装置、介质及电子设备 |

| CN113472783B (zh) * | 2021-06-30 | 2023-04-07 | 杭州云象网络技术有限公司 | 区块链密码证书服务方法、系统、存储介质及装置 |

| CN113626850B (zh) * | 2021-10-13 | 2022-03-11 | 北京百度网讯科技有限公司 | 基于联盟链的请求处理方法、装置、设备和存储介质 |

| CN113867690B (zh) * | 2021-12-07 | 2022-03-04 | 中移(上海)信息通信科技有限公司 | 一种区块链中随机数的生成方法、装置及区块链节点 |

| CN115102695B (zh) * | 2022-06-16 | 2024-09-24 | 西安电子科技大学 | 基于区块链的车联网证书认证方法 |

Family Cites Families (42)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| SE327364B (zh) * | 1966-01-17 | 1970-08-17 | Akerlund & Rausing Ab | |

| JPH10215245A (ja) * | 1997-01-29 | 1998-08-11 | Nippon Telegr & Teleph Corp <Ntt> | 公開鍵認証方法 |

| WO2001031841A1 (en) * | 1999-10-27 | 2001-05-03 | Visa International Service Association | Method and apparatus for leveraging an existing cryptographic infrastructure |

| WO2010017070A1 (en) * | 2008-08-06 | 2010-02-11 | Eli Lilly And Company | Anti-hepcidin-25 selective antibodies and uses thereof |

| US9676845B2 (en) * | 2009-06-16 | 2017-06-13 | Hoffmann-La Roche, Inc. | Bispecific antigen binding proteins |

| US8342458B2 (en) * | 2009-07-14 | 2013-01-01 | Daniel Robert Shepard | Electric device cord handler |

| JP2011191562A (ja) * | 2010-03-15 | 2011-09-29 | Seiko Instruments Inc | 駆動モジュール及び電子機器 |

| US9026789B2 (en) * | 2011-12-23 | 2015-05-05 | Blackberry Limited | Trusted certificate authority to create certificates based on capabilities of processes |

| CN105635049B (zh) | 2014-10-29 | 2019-07-09 | 航天信息股份有限公司 | 基于客户端标识密码的防伪税控方法和装置 |

| WO2017171165A1 (ko) * | 2015-12-14 | 2017-10-05 | (주)코인플러그 | 블록체인을 기반으로 하는 공인인증서 발급시스템과 이를 이용한 블록체인을 기반으로 하는 공인인증서 발급방법 |

| US10079682B2 (en) | 2015-12-22 | 2018-09-18 | Gemalto Sa | Method for managing a trusted identity |

| US9854059B2 (en) * | 2016-03-04 | 2017-12-26 | Facebook, Inc. | Local-area network (LAN)-based location determination |

| US10547457B1 (en) * | 2016-10-21 | 2020-01-28 | Wells Fargo Bank N.A. | Systems and methods for notary agent for public key infrastructure names |

| CN106452796B (zh) | 2016-11-29 | 2019-07-16 | 深圳微众税银信息服务有限公司 | 认证授权方法、涉税业务平台和相关设备 |

| KR101877333B1 (ko) * | 2017-01-02 | 2018-08-09 | 주식회사 코인플러그 | 블록체인 기반의 모바일 아이디를 이용하여 사용자를 비대면 인증하는 방법, 단말 및 이를 이용한 서버 |

| CN113111387A (zh) * | 2017-03-31 | 2021-07-13 | 唐晓领 | 基于区块链的金融资产多方共享交易元数据信息的方法、装置及系统 |

| JP6340107B1 (ja) | 2017-04-10 | 2018-06-06 | アイビーシー株式会社 | 電子証明システム |

| CN107426157B (zh) * | 2017-04-21 | 2020-04-17 | 杭州趣链科技有限公司 | 一种基于数字证书以及ca认证体系的联盟链权限控制方法 |

| KR101919590B1 (ko) * | 2017-05-10 | 2019-02-08 | 주식회사 코인플러그 | 블록체인 데이터베이스 및 이와 연동하는 머클 트리 구조를 통해 사물 인터넷 기기에 대한 비용을 결제하는 방법, 이를 이용한 서버, 서비스 제공 단말, 및 사용자 전자 지갑 |

| CN107425981B (zh) * | 2017-06-12 | 2020-11-03 | 湖南岳麓山数据科学与技术研究院有限公司 | 一种基于区块链的数字证书管理方法及系统 |

| CN107592293A (zh) | 2017-07-26 | 2018-01-16 | 阿里巴巴集团控股有限公司 | 区块链节点间通讯方法、数字证书管理方法、装置和电子设备 |

| CN108234457A (zh) * | 2017-12-18 | 2018-06-29 | 苏州涞泽信息科技有限公司 | 一种基于区块链的可信政务数据共享网络系统及共享方法 |

| CN108200046B (zh) | 2017-12-28 | 2020-12-08 | 新华三技术有限公司 | 终端设备的注册方法、装置、终端设备和代理服务器 |

| CN110493273B (zh) * | 2018-06-28 | 2021-03-16 | 腾讯科技(深圳)有限公司 | 身份认证数据处理方法、装置、计算机设备和存储介质 |

| US11063760B2 (en) * | 2018-08-22 | 2021-07-13 | Sasken Technologies Ltd | Method for ensuring security of an internet of things network |

| CN109325359B (zh) * | 2018-09-03 | 2023-06-02 | 平安科技(深圳)有限公司 | 账户体系设置方法、系统、计算机设备和存储介质 |

| JP6824366B2 (ja) * | 2018-12-05 | 2021-02-03 | 株式会社デンソーエアシステムズ | 内部熱交換器及び内部熱交換器を備える冷凍サイクル装置 |

| US10873468B2 (en) * | 2019-02-22 | 2020-12-22 | Beyond Identity Inc. | Legacy authentication for user authentication with self-signed certificate and identity verification |

| CN109948371B (zh) * | 2019-03-07 | 2021-06-25 | 深圳市智税链科技有限公司 | 为区块链节点发放身份证书的方法及相关装置 |

| US11374771B2 (en) * | 2019-03-08 | 2022-06-28 | Ares Technologies, Inc. | Methods and systems for implementing mixed protocol certificates |

| CN110011988B (zh) * | 2019-03-21 | 2021-08-10 | 平安科技(深圳)有限公司 | 基于区块链的证书验证方法及装置、存储介质、电子装置 |

| CN110189190B (zh) * | 2019-04-25 | 2024-01-26 | 平安科技(深圳)有限公司 | 基于区块链的招标方法、装置、计算机设备和存储介质 |

| DE102019216533B4 (de) * | 2019-10-28 | 2024-09-19 | Robert Bosch Gmbh | System, maschine, verfahren zur konfiguration eines systems und verfahren zum betrieb einer maschine |

| CN111222174A (zh) * | 2019-12-31 | 2020-06-02 | 远光软件股份有限公司 | 区块链节点的加入方法、验证方法、设备和存储介质 |

| US11856109B2 (en) * | 2020-02-06 | 2023-12-26 | International Business Machines Corporation | Entity certification management |

| WO2021172684A1 (ko) * | 2020-02-28 | 2021-09-02 | 엘지전자 주식회사 | 전송 계층 보안을 위한 방법 및 장치 |

| WO2022006247A1 (en) | 2020-07-02 | 2022-01-06 | Materialwerks, Llc | Unitary multi-optic systems with optical barriers |

| KR102636275B1 (ko) * | 2020-11-27 | 2024-02-14 | 클라우드마인즈 로보틱스 컴퍼니 리미티드 | 이동 네트워크 접속 시스템, 방법, 저장 매체 및 전자 장치 |

| CN114755790B (zh) * | 2020-12-29 | 2025-02-07 | 新思考电机有限公司 | 透镜驱动装置、照相机装置以及电子设备 |

| US11075766B1 (en) * | 2021-01-22 | 2021-07-27 | Verisart, Inc. | Method and system for certification and authentication of objects |

| CN115146320A (zh) * | 2021-03-31 | 2022-10-04 | 华为技术有限公司 | 一种证书查询方法及装置 |

| CN115396087B (zh) * | 2022-06-20 | 2024-04-30 | 中国联合网络通信集团有限公司 | 基于临时身份证书的身份认证方法、装置、设备及介质 |

-

2019

- 2019-03-07 CN CN201910173224.5A patent/CN109948371B/zh active Active

-

2020

- 2020-02-17 WO PCT/CN2020/075467 patent/WO2020177518A1/zh not_active Ceased

- 2020-02-17 JP JP2021518649A patent/JP7113138B2/ja active Active

-

2021

- 2021-06-02 US US17/337,029 patent/US11943373B2/en active Active

-

2024

- 2024-02-15 US US18/442,942 patent/US12225139B2/en active Active

Also Published As

| Publication number | Publication date |

|---|---|

| JP7113138B2 (ja) | 2022-08-04 |

| WO2020177518A1 (zh) | 2020-09-10 |

| JP2022522386A (ja) | 2022-04-19 |

| US12225139B2 (en) | 2025-02-11 |

| CN109948371A (zh) | 2019-06-28 |

| US20240195638A1 (en) | 2024-06-13 |

| US20210288819A1 (en) | 2021-09-16 |

| US11943373B2 (en) | 2024-03-26 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| CN109948371B (zh) | 为区块链节点发放身份证书的方法及相关装置 | |

| CN109635585B (zh) | 在区块链网络中查询交易信息的方法、代理节点和介质 | |

| CN110851496B (zh) | 在区块链网络中查询交易信息的方法、装置、记账节点和介质 | |

| AU2019380381A1 (en) | Smart logistics management using blockchain | |

| CN109933626B (zh) | 金融业务的数据处理方法、装置及金融交易终端 | |

| CN109508564A (zh) | 一种基于区块链的数字资产存储系统和方法 | |

| US12407513B2 (en) | Sharing and requesting private data using cryptography | |

| WO2022200891A1 (en) | Reducing transaction aborts in execute-order-validate blockchain models | |

| CN111325585B (zh) | 一种资产转移方法、装置及计算机可读存储介质 | |

| CN109658104B (zh) | 一种链上资产一致性确认的系统和方法 | |

| CN110766548A (zh) | 基于区块链的信息处理方法、装置、存储介质及电子设备 | |

| CN110276693B (zh) | 保险理赔方法及系统 | |

| US20220353086A1 (en) | Trusted aggregation with data privacy based on zero-knowledge-proofs | |

| CN110619578A (zh) | 一种通过链下结算的链上资产转移系统和方法 | |

| JP7598349B2 (ja) | プログラム、情報処理装置、及び情報処理方法 | |

| CN110648228A (zh) | 一种通过链上数字货币结算的链上资产转移系统和方法 | |

| HK40009091A (zh) | 为区块链节点发放身份证书的方法及相关装置 | |

| CN110648227A (zh) | 一种通过链下结算的链上资产质押融资系统和方法 | |

| CN114549149A (zh) | 智能电网能源交易数据处理方法、装置和计算机设备 | |

| CN112598411A (zh) | 可撤回的隐私授权转账方法、设备和存储介质 | |

| HK40009091B (zh) | 为区块链节点发放身份证书的方法及相关装置 | |

| US20240291649A1 (en) | Non-fungible token (nft) vehicle information | |

| HK40024734A (zh) | 票据处理方法、装置、终端及计算机可读存储介质 | |

| WO2024230346A1 (zh) | 一种数据处理方法、装置、设备以及计算机可读存储介质 | |

| HK40021732B (zh) | 在区块链网络中查询交易信息的方法、装置、记账节点和介质 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| PB01 | Publication | ||

| PB01 | Publication | ||

| REG | Reference to a national code |

Ref country code: HK Ref legal event code: DE Ref document number: 40009091 Country of ref document: HK |

|

| SE01 | Entry into force of request for substantive examination | ||

| SE01 | Entry into force of request for substantive examination | ||

| GR01 | Patent grant | ||

| GR01 | Patent grant |